Uważaj na to nowe oprogramowanie ransomware Tycoon, które atakuje komputery z systemem Windows

2 minuta. czytać

Opublikowany

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

FBI Internet Crime Complaint Center (IC3) w zeszłym roku opublikowało „Internet Crime Report”. Raport ujawnił, że w 3.5 r. cyberprzestępczość kosztowała ogromne 2.7 miliarda dolarów (2019 miliarda funtów). Atakujący używają oprogramowania ransomware do wyciągania pieniędzy od firm i użytkowników indywidualnych. Jednostka badawcza BlackBerry odkryła niedawno nowe oprogramowanie ransomware, które dotknęło europejski instytut edukacyjny. W przeciwieństwie do większości wykrytego do tej pory oprogramowania ransomware, ten nowy moduł oprogramowania ransomware jest skompilowany do formatu pliku obrazu Java (JIMAGE). JIMAGE to format pliku, w którym przechowywane są niestandardowe obrazy JRE zaprojektowane do użytku przez wirtualną maszynę Java (JVM) w czasie wykonywania.

Oto jak doszło do ataku:

- Aby uzyskać trwałość na komputerze ofiary, osoby atakujące wykorzystały technikę o nazwie Image File Execution Options (IFEO). Ustawienia IFEO są przechowywane w rejestrze Windows. Te ustawienia dają programistom możliwość debugowania oprogramowania poprzez dołączenie aplikacji debugującej podczas wykonywania aplikacji docelowej.

- Następnie uruchomiono backdoora wraz z funkcją klawiatury ekranowej systemu Microsoft Windows (OSK) systemu operacyjnego.

- Atakujący wyłączył rozwiązanie anty-malware organizacji za pomocą narzędzia ProcessHacker oraz zmienili hasła do serwerów Active Directory. To sprawia, że ofiara nie może uzyskać dostępu do swoich systemów.

- Większość plików atakujących została oznaczona znacznikiem czasu, w tym biblioteki Java i skrypt wykonawczy, i miały datowniki z datą pliku z 11 kwietnia 2020 r., 15:16:22

- W końcu osoby atakujące uruchomiły moduł ransomware Java, szyfrując wszystkie serwery plików, w tym systemy kopii zapasowych, które były podłączone do sieci.

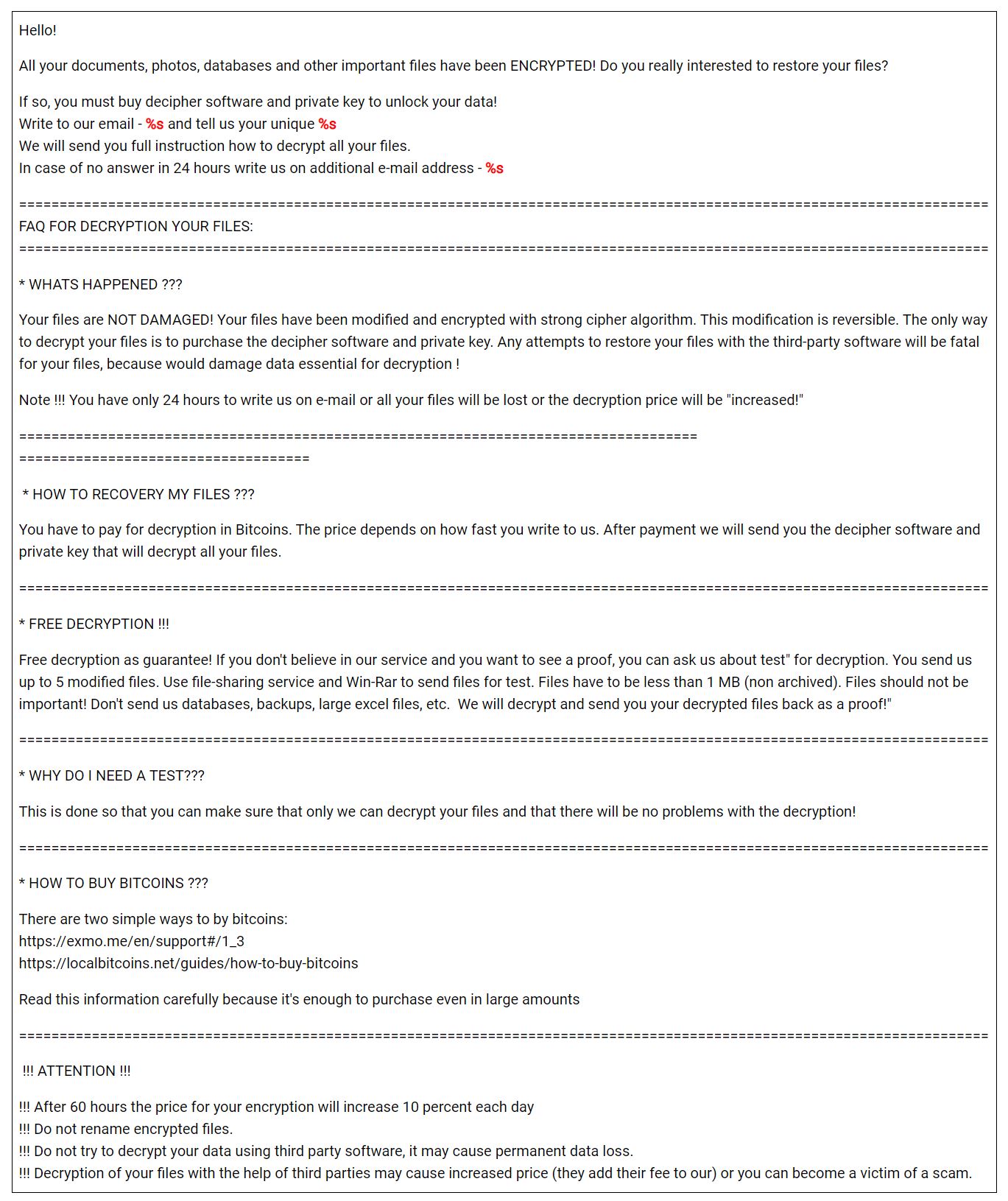

Po rozpakowaniu pliku zip powiązanego z oprogramowaniem ransomware, w nazwie „tycoon” pojawiają się trzy moduły. Tak więc zespół Blackberry nazwał to oprogramowanie ransomware potentatem. Sprawdź żądanie okupu od potentata poniżej.

Więcej informacji na temat tego oprogramowania ransomware można znaleźć pod poniższym linkiem.

Źródło: jeżyna