Microsoft Teams ソーシャル エンジニアリング攻撃が最近プラットフォーム上で発生しました

4分。 読んだ

上で公開

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

最近、Microsoft Teams ソーシャル エンジニアリング攻撃が、ロシアの脅威アクターである Midnight Blizzard によってプラットフォーム上で行われました。 以前に使用された脅威アクター 侵害された Microsoft 365 テナント テクニカル サポート エンティティとして表示される新しいドメインを作成します。 これらの偽装の下で、Midnight Blizzard は Teams メッセージを使用して、ユーザーを関与させ、多要素認証 (MFA) プロンプトの承認を引き出すことで、組織から資格情報を盗もうとします。

Microsoft Teams を使用しているすべての組織は、セキュリティ慣行を強化し、ユーザーによって開始されたものではない認証要求を悪意のあるものとして扱うことが推奨されます。

彼らの最新の調査によると、Microsoft Teams ソーシャル エンジニアリング攻撃の影響を受けたグローバル組織は約 40 未満です。 これらの脅威アクターによるこれまでの攻撃と同様、組織は主に政府、非政府組織 (NGO)、IT サービス、テクノロジー、ディスクリート製造、メディア部門でした。 ミッドナイト・ブリザードがロシアの脅威の主体であり、米国と英国の政府によって以前はロシア連邦の対外情報局であるとされていたことを考えると、これは当然のことである。

この攻撃は 2023 年 0558 月に発生しました。覚えているのであれば、その頃、別の脅威アクターである Storm-XNUMX も Microsoft のサーバーに重大な損害を引き起こしました。

しかし、Midnight Blizzard は、侵害されたアカウントからの本物の Microsoft Teams 資格情報を使用して、ユーザーにデバイス上のプロンプトにコードを入力するよう誘導しようとします。 彼らは、テクニカル サポート チームやセキュリティ チームを装ってこれを行います。

Microsoft によると、Midnight Blizzard は次の 3 つのステップでこれを実行します。

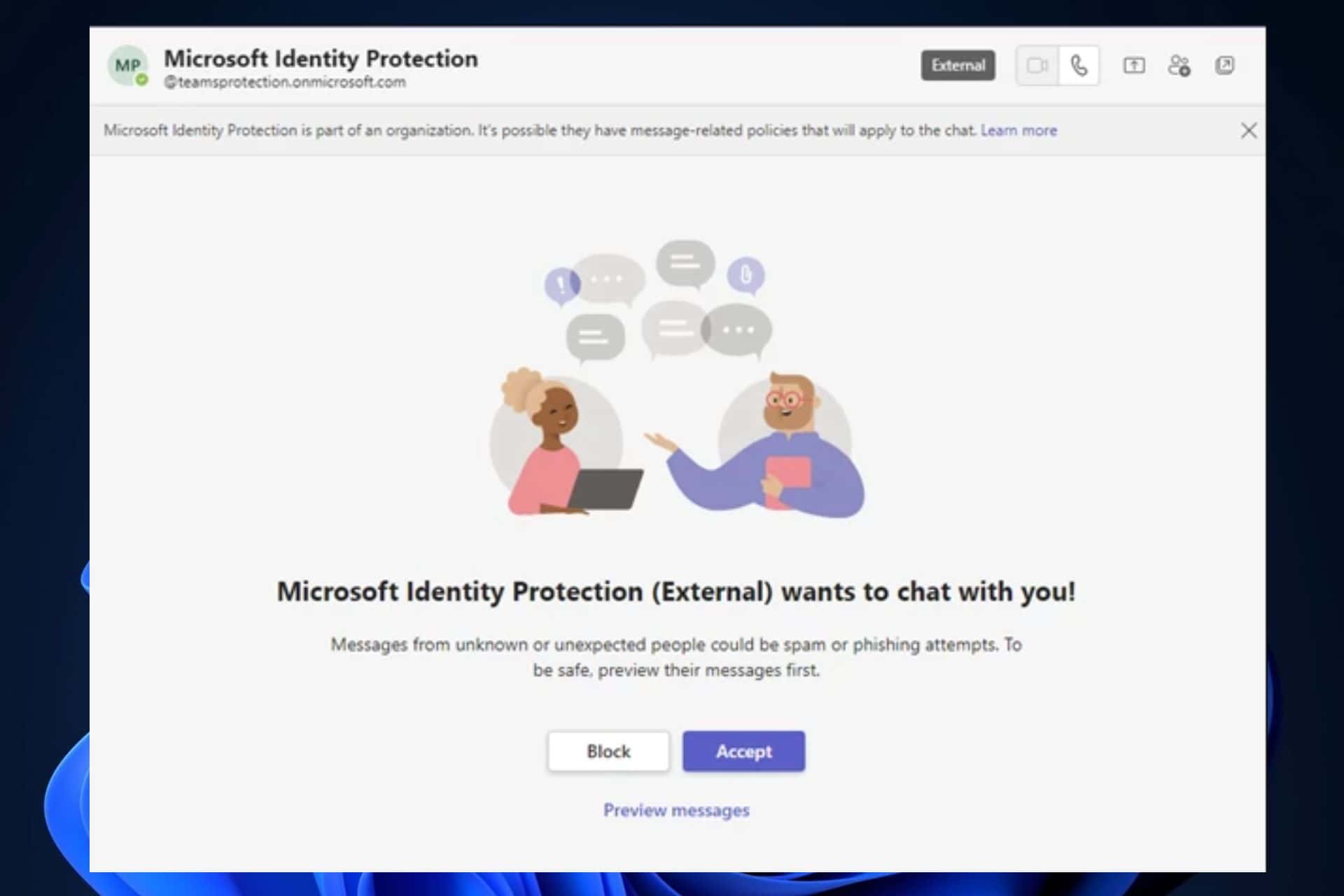

- ターゲット ユーザーは、テクニカル サポート チームまたはセキュリティ チームを装った外部ユーザーから Microsoft Teams メッセージ リクエストを受信する場合があります。

- ターゲット ユーザーがメッセージ要求を受け入れると、ユーザーは、モバイル デバイス上の Microsoft Authenticator アプリにコードを入力するよう誘導しようとする攻撃者からの Microsoft Teams メッセージを受け取ります。

- 標的となったユーザーがメッセージ要求を受け入れ、Microsoft Authenticator アプリにコードを入力すると、脅威アクターには標的となったユーザーとして認証するためのトークンが付与されます。 攻撃者は、認証フローを完了すると、ユーザーの Microsoft 365 アカウントへのアクセスを取得します。

Microsoft は、注意が必要な電子メール名のリストをリリースしました。

妥協の指標

| インジケータ | タイプ | Description |

| msftprotection.onmicrosoft[.]com | ドメイン名 | 悪意のある攻撃者が制御するサブドメイン |

| identityVerification.onmicrosoft[.]com | ドメイン名 | 悪意のある攻撃者が制御するサブドメイン |

| accountsVerification.onmicrosoft[.]com | ドメイン名 | 悪意のある攻撃者が制御するサブドメイン |

| azuresecuritycenter.onmicrosoft[.]com | ドメイン名 | 悪意のある攻撃者が制御するサブドメイン |

| Teamsprotection.onmicrosoft[.]com | ドメイン名 | 悪意のある攻撃者が制御するサブドメイン |

ただし、次の推奨事項に従うことで、自分自身と組織を Microsoft Teams ソーシャル エンジニアリング攻撃から守ることができます。

- 試験運用して導入を開始する フィッシング耐性のある認証方法 ユーザーのために。

- 実施する 条件付きアクセスの認証強度 重要なアプリの従業員と外部ユーザーにフィッシング耐性のある認証を要求します。

- 信頼できる Microsoft 365 組織を指定する どの外部ドメインがチャットや会議を許可またはブロックされるかを定義します。

- キープ Microsoft 365の監査 必要に応じて監査レコードを調査できるように有効にします。

- 理解して選択してください 外部コラボレーションに最適なアクセス設定 あなたの組織のために。

- 既知のデバイスのみを許可する に固執する Microsoft が推奨するセキュリティ ベースライン.

- ユーザーを教育する 約 社会工学 認証情報フィッシング攻撃には、あらゆる形式の一方的なメッセージを介して送信された MFA コードの入力を控えることが含まれます。

- Microsoft Teams ユーザーに、外部エンティティからの通信試行で「外部」タグ付けを確認し、共有する内容に注意し、アカウント情報を共有したり、チャット経由でサインイン要求を承認したりしないように教育します。

- ユーザーを教育する サインインアクティビティを確認する 疑わしいサインイン試行を「これは私ではありません」としてマークします。

- 実施する Microsoft Defender for Cloud Apps の条件付きアクセス アプリ制御 管理対象外のデバイスから接続するユーザー向け。

これらの Microsoft Teams ソーシャル エンジニアリング攻撃についてどう思いますか? 以下のコメントセクションでお知らせください。