研究人員能夠繞過戴爾、聯想和 Surface 筆記型電腦上的 Windows Hello 指紋驗證

2分鐘讀

更新了

Blackwing Intelligence 的安全研究人員在流行的指紋感應器中發現了多個漏洞,使他們能夠繞過戴爾、聯想甚至微軟筆記型電腦上的 Windows Hello 指紋身份驗證。

什麼是Windows Hello?

Windows Hello 使用指紋、臉部或虹膜為 Windows 裝置提供生物辨識身份驗證。

研究人員 建造了一個 USB 設備,可以執行中間人 (MitM) 攻擊,提供對被盜筆記型電腦的訪問,甚至允許攻擊者繞過無人值守設備上的 Windows Hello 保護。

簡而言之,研究人員發現指紋感應器中的漏洞允許駭客攔截和操縱指紋感應器和 Windows Hello 軟體之間發送的資料。 這意味著駭客可以欺騙您的指紋並在您不知情的情況下存取您的電腦。

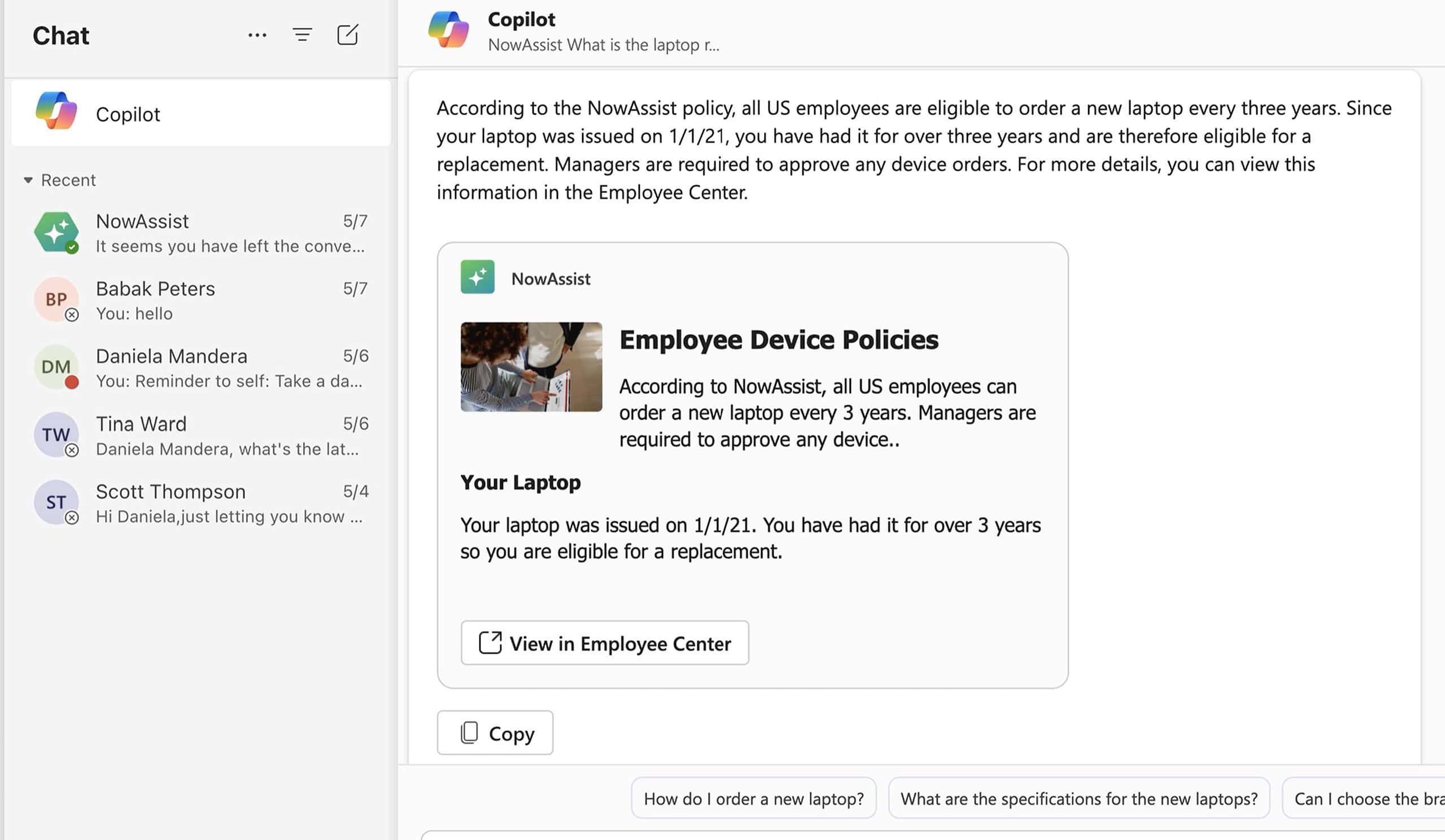

這並不是 Windows Hello 第一次基於生物辨識的身份驗證失敗。 在2021,微軟必須修復 Windows Hello 驗證繞過漏洞,該漏洞涉及捕獲受害者的紅外線影像以欺騙 Windows Hello 的臉部辨識功能。

研究人員建議 OEM 確保在指紋感應器上啟用安全設備連接協定 (SDCP),並由合格的專家審核指紋感應器的實施。

這意味著製造這些設備的公司,即原始設備製造商 (OEM),應確保為指紋感應器開啟一種稱為安全設備連接協議 (SDCP) 的特殊安全功能。 他們還應該確保專家檢查指紋感應器以確保其安全。

使用者應該做的是更新Windows Hello軟體並避免在公共電腦上使用指紋來防範此漏洞。