Microsoft Teams 平台最近发生了一次社会工程攻击

4分钟读

发表于

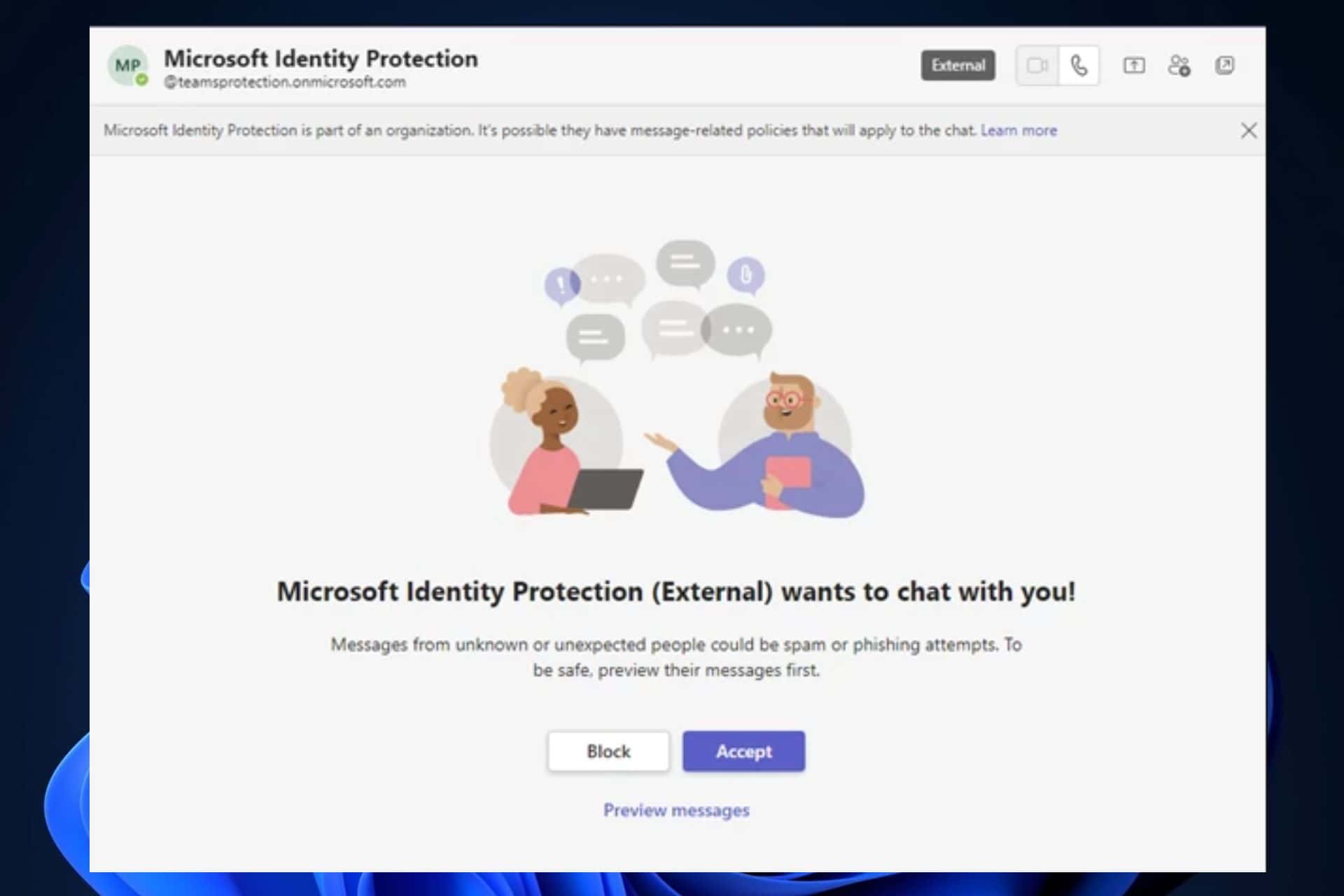

最近,俄罗斯威胁组织 Midnight Blizzard 在 Microsoft Teams 平台上发起了一次社会工程攻击。 之前使用的威胁行为者 受到威胁的 Microsoft 365 租户 创建显示为技术支持实体的新域。 在这些伪装下,Midnight Blizzard 然后使用 Teams 消息,通过吸引用户并获取多因素身份验证 (MFA) 提示的批准来尝试窃取组织的凭据。

我们鼓励所有使用 Microsoft Teams 的组织加强安全实践,并将非用户发起的任何身份验证请求视为恶意请求。

根据他们的最新调查,大约不到 40 个全球组织受到 Microsoft Teams 社会工程攻击的影响。 与这些威胁行为者之前发起的攻击一样,这些组织主要是政府、非政府组织 (NGO)、IT 服务、技术、离散制造和媒体部门。 这是有道理的,因为午夜暴雪是俄罗斯威胁行为者,此前美国和英国政府将其视为俄罗斯联邦的对外情报局。

这些攻击发生在 2023 年 0558 月。如果您还记得的话,另一个威胁参与者 Storm-XNUMX 也在同一时间对 Microsoft 的服务器造成了一些严重损坏。

然而,Midnight Blizzard 使用来自受感染帐户的真实 Microsoft Teams 凭据来尝试说服用户在其设备上的提示中输入代码。 他们通过伪装成技术支持或安全团队来做到这一点。

根据微软的说法,午夜暴雪分 3 个步骤来实现:

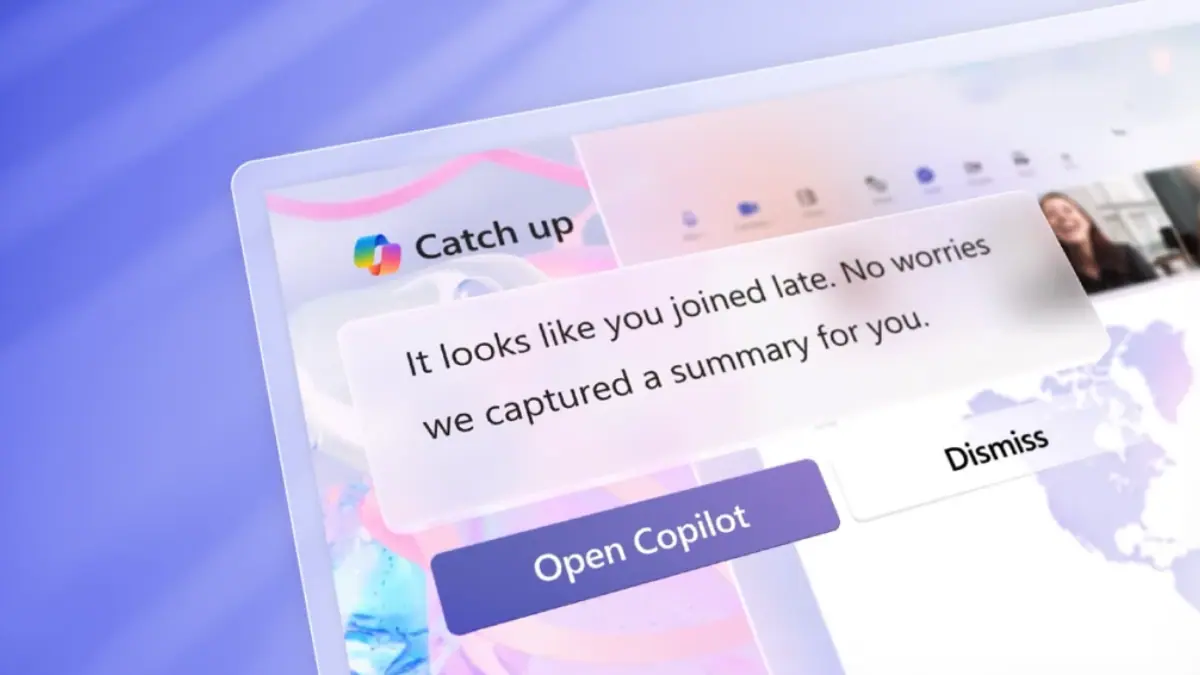

- 目标用户可能会从冒充技术支持或安全团队的外部用户接收 Microsoft Teams 消息请求。

- 如果目标用户接受消息请求,用户就会收到来自攻击者的 Microsoft Teams 消息,试图说服他们在移动设备上的 Microsoft Authenticator 应用中输入代码。

- 如果目标用户接受消息请求并将代码输入 Microsoft Authenticator 应用,威胁行为者将获得一个令牌以作为目标用户进行身份验证。 完成身份验证流程后,攻击者可以访问用户的 Microsoft 365 帐户。

Microsoft 发布了您应该小心的电子邮件名称列表:

妥协指标

| 指示符 | Type | 课程描述 |

| msftprotection.onmicrosoft[.]com | 域名 | 恶意行为者控制的子域 |

| IdentityVerification.onmicrosoft[.]com | 域名 | 恶意行为者控制的子域 |

| accountVerification.onmicrosoft[.]com | 域名 | 恶意行为者控制的子域 |

| azuresecuritycenter.onmicrosoft[.]com | 域名 | 恶意行为者控制的子域 |

| teamprotection.onmicrosoft[.]com | 域名 | 恶意行为者控制的子域 |

但是,您可以按照以下建议来保护您自己和您的组织免受 Microsoft Teams 社交工程攻击:

- 试点并开始部署 防网络钓鱼的身份验证方法 为用户。

- 实施 条件访问认证强度 要求对关键应用程序的员工和外部用户进行防网络钓鱼身份验证。

- 指定受信任的 Microsoft 365 组织 定义允许或阻止哪些外部域聊天和见面。

- 保持 Microsoft 365 审核 启用以便在需要时可以调查审计记录。

- 了解并选择 外部协作的最佳访问设置 为您的组织。

- 仅允许已知设备 坚持 Microsoft 推荐的安全基线.

- 教育用户 关于 社会工程学 凭证网络钓鱼攻击,包括避免输入通过任何形式的未经请求的消息发送的 MFA 代码。

- 教育 Microsoft Teams 用户验证来自外部实体的通信尝试的“外部”标记,对他们共享的内容保持谨慎,并且切勿通过聊天共享其帐户信息或授权登录请求。

- 教育用户 查看登录活动 并将可疑的登录尝试标记为“这不是我”。

- 实施 Microsoft Defender for Cloud Apps 中的条件访问应用程序控制 适用于从非托管设备连接的用户。

您如何看待这些 Microsoft Teams 社交工程攻击? 请在下面的评论部分告诉我们。