Нещодавно на платформі сталася атака соціальної інженерії Microsoft Teams

4 хв. читати

Опубліковано

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Нещодавно російський агент Midnight Blizzard здійснив атаку соціальної інженерії Microsoft Teams на платформу. Актор загрози, який використовувався раніше скомпрометовані клієнти Microsoft 365 для створення нових доменів, які відображатимуться як об’єкти технічної підтримки. Під цим маскуванням Midnight Blizzard потім використовує повідомлення Teams, щоб спробувати викрасти облікові дані від організацій, залучаючи користувача та вимагаючи схвалення підказок багатофакторної автентифікації (MFA).

Усім організаціям, які використовують Microsoft Teams, рекомендується посилити методи безпеки та вважати будь-які запити автентифікації, ініційовані не користувачем, зловмисними.

Згідно з їхнім останнім розслідуваннямприблизно менше 40 глобальних організацій постраждали від атаки соціальної інженерії Microsoft Teams. Як і під час попередніх атак цих суб’єктів загрози, організації були в основному урядовими, неурядовими організаціями (НУО), ІТ-службами, технологіями, дискретним виробництвом і медіа-секторами. Це має сенс, враховуючи, що Midnight Blizzard є російською загрозливою організацією, яку раніше уряди США та Великобританії називали Службою зовнішньої розвідки Російської Федерації.

Атаки відбулися в травні 2023 року. Якщо ви пам’ятаєте, приблизно в той час інша загроза, Storm-0558, завдала серйозної шкоди серверам Microsoft.

Однак Midnight Blizzard використовує справжні облікові дані Microsoft Teams зі зламаних облікових записів, щоб переконати користувачів ввести код у запит на своєму пристрої. Вони роблять це, видаючи себе за службу технічної підтримки або служби безпеки.

За словами Microsoft, Midnight Blizzard робить це в 3 кроки:

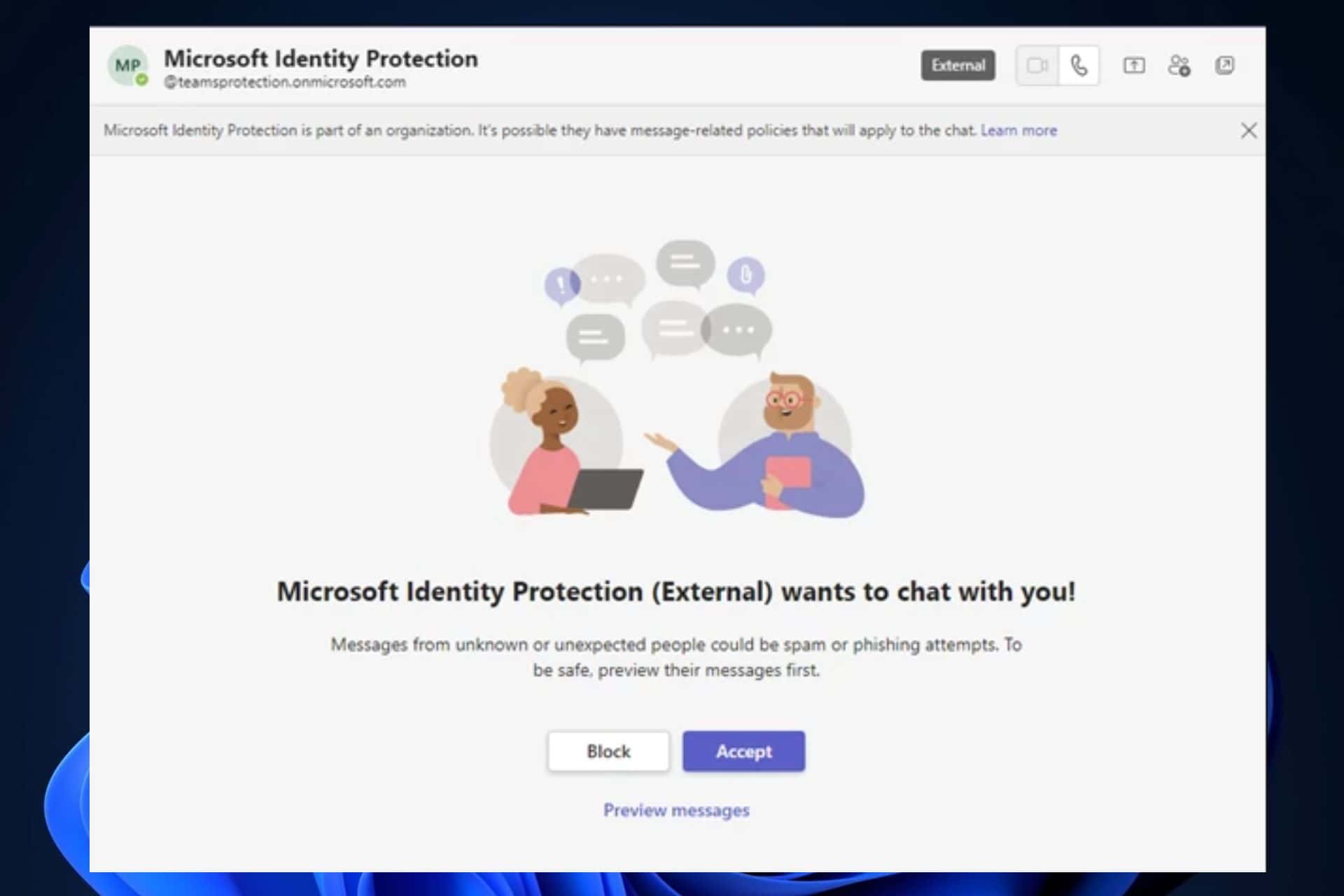

- Цільовий користувач може отримати запит на повідомлення Microsoft Teams від зовнішнього користувача, який представляється як команда технічної підтримки або безпеки.

- Якщо цільовий користувач приймає запит на повідомлення, користувач отримує повідомлення Microsoft Teams від зловмисника, яке намагається переконати його ввести код у програму Microsoft Authenticator на своєму мобільному пристрої.

- Якщо цільовий користувач приймає запит на повідомлення та вводить код у програму Microsoft Authenticator, учаснику загрози надається маркер для автентифікації цільового користувача. Актор отримує доступ до облікового запису користувача Microsoft 365, завершивши процес автентифікації.

Корпорація Майкрософт опублікувала список імен електронних адрес, на які варто звернути увагу:

Індикатори компромісу

| індикатор | тип | Опис |

| msftprotection.onmicrosoft[.]com | Доменне ім'я | Піддомен, контрольований зловмисником |

| identityVerification.onmicrosoft[.]com | Доменне ім'я | Піддомен, контрольований зловмисником |

| accountsVerification.onmicrosoft[.]com | Доменне ім'я | Піддомен, контрольований зловмисником |

| azuresecuritycenter.onmicrosoft[.]com | Доменне ім'я | Піддомен, контрольований зловмисником |

| teamsprotection.onmicrosoft[.]com | Доменне ім'я | Піддомен, контрольований зловмисником |

Однак ви можете захистити себе та свою організацію від атак соціальної інженерії Microsoft Teams, дотримуючись цих рекомендацій:

- Пілотуйте та починайте розгортання стійкі до фішингу методи автентифікації для користувачів.

- Здійснювати Надійність автентифікації умовного доступу вимагати стійку до фішингу автентифікацію для співробітників і зовнішніх користувачів для критичних програм.

- Укажіть надійні організації Microsoft 365 щоб визначити, яким зовнішнім доменам дозволено чи заблоковано спілкування та зустрічі.

- тримати Аудит Microsoft 365 увімкнено, щоб за потреби можна було досліджувати записи аудиту.

- Зрозумійте та виберіть найкращі налаштування доступу для зовнішньої співпраці для вашої організації.

- Дозволити лише відомі пристрої які дотримуються Базові показники безпеки, рекомендовані Microsoft.

- Навчайте користувачів про соціальна інженерія а також фішингові атаки облікових даних, включаючи утримання від введення кодів MFA, надісланих через будь-яку форму небажаного повідомлення.

- Навчіть користувачів Microsoft Teams перевіряти «зовнішні» теги під час спроб зв’язку із зовнішніми об’єктами, бути обережними щодо того, чим вони діляться, і ніколи не повідомляти інформацію про свій обліковий запис і не авторизувати запити на вхід у чаті.

- Навчіть користувачів переглянути активність входу і позначайте підозрілі спроби входу як «Це був не я».

- Здійснювати Контроль програм умовного доступу в Microsoft Defender для хмарних програм для користувачів, які підключаються з некерованих пристроїв.

Що ви думаєте про атаки соціальної інженерії Microsoft Teams? Повідомте нам у розділі коментарів нижче.