Фальшиві файли на Github можуть бути зловмисним програмним забезпеченням - навіть від "Microsoft"

2 хв. читати

Опубліковано

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Основні нотатки

- Хакери використовують коментарі GitHub для завантаження зловмисного програмного забезпечення, замаскованого під надійні файли.

- Посилання для завантаження виглядають законними, якщо містять ім’я завантажувача (наприклад, Microsoft).

- Немає поточного виправлення для розробників, вимкнення коментарів шкодить співпраці.

Дослідники безпеки виявили вразливість у системі завантаження файлів коментарів GitHub, яку зловмисники використовують для поширення зловмисного програмного забезпечення.

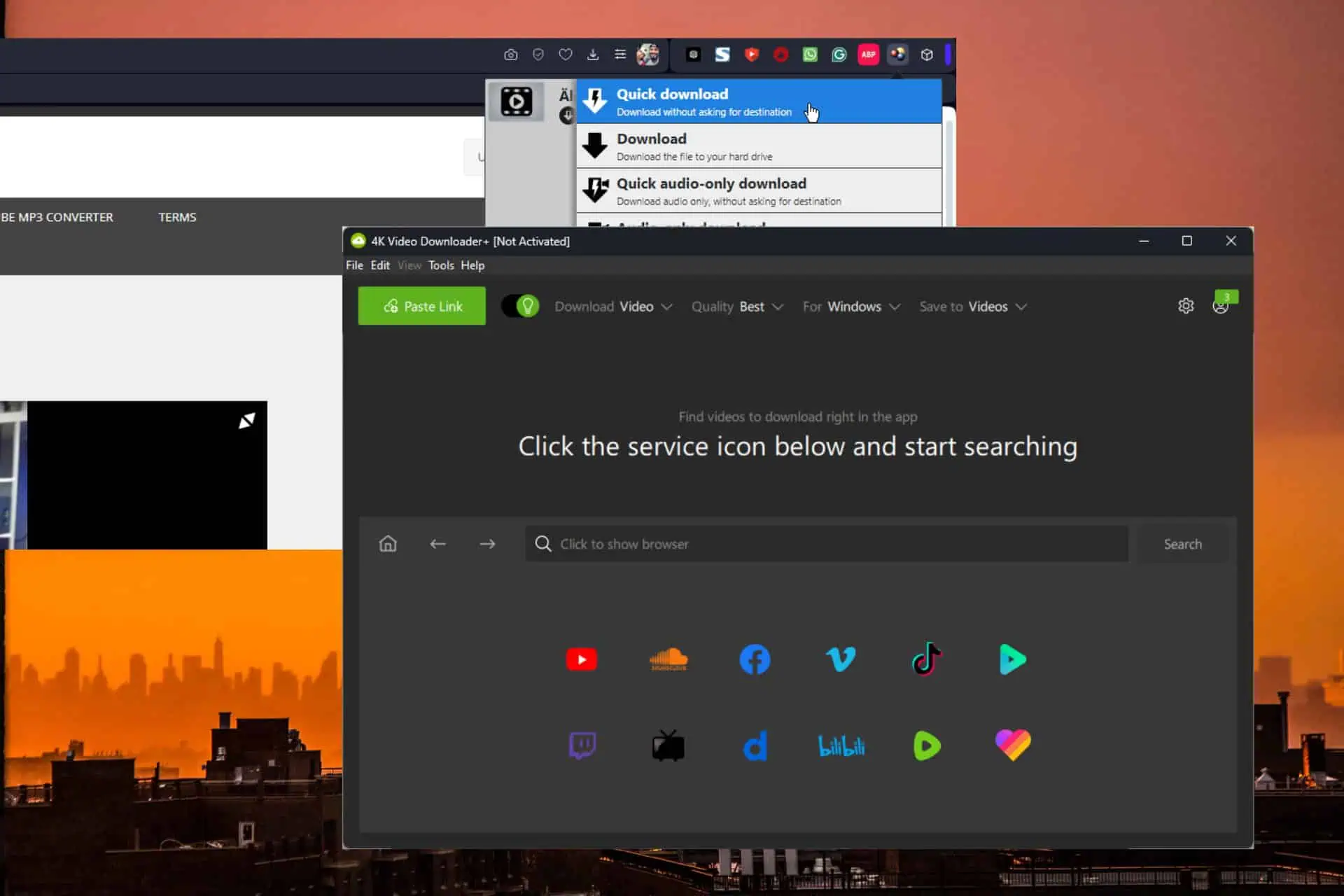

Ось як це працює: коли користувач завантажує файл на a Коментар GitHub (навіть якщо сам коментар ніколи не публікується), автоматично створюється посилання для завантаження. Це посилання містить назву сховища та його власника, потенційно змусивши жертв подумати, що файл є законним через приналежність надійного джерела.

Наприклад, хакери можуть завантажувати зловмисне програмне забезпечення у випадкове сховище, а посилання для завантаження може видаватися від відомого розробника чи компанії, як-от Microsoft.

URL-адреси інсталяторів зловмисного програмного забезпечення вказують на те, що вони належать Microsoft, але немає жодного посилання на них у вихідному коді проекту.

https://github[.]com/microsoft/vcpkg/files/14125503/Cheat.Lab.2.7.2.zip

https://github[.]com/microsoft/STL/files/14432565/Cheater.Pro.1.6.0.zip

Ця вразливість не потребує технічних знань; достатньо просто завантажити шкідливий файл у коментар.

Наприклад, зловмисник може завантажити виконуваний файл зловмисного програмного забезпечення в репозиторій інсталятора драйвера NVIDIA, який видає себе за новий драйвер, що виправляє проблеми в популярній грі. Або зловмисник може завантажити файл у коментарі до вихідного коду Google Chromium і вдавати, що це нова тестова версія веб-браузера.

Здається, що ці URL-адреси також належать до сховищ компанії, що робить їх набагато надійнішими.

На жаль, наразі розробники не можуть запобігти такому зловживанню, окрім повного вимкнення коментарів, що перешкоджає співпраці в проекті.

Хоча GitHub видалив деякі кампанії зловмисного програмного забезпечення, виявлені у звітах, основна вразливість залишається невиправленою, і неясно, чи буде застосовано виправлення.

більше тут.