การโจมตีทางวิศวกรรมสังคมของ Microsoft Teams เกิดขึ้นบนแพลตฟอร์มเมื่อเร็วๆ นี้

4 นาที. อ่าน

เผยแพร่เมื่อ

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย MSPoweruser รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม

การโจมตีทางวิศวกรรมสังคมของ Microsoft Teams ดำเนินการโดย Midnight Blizzard ซึ่งเป็นภัยคุกคามชาวรัสเซียบนแพลตฟอร์มเมื่อไม่นานมานี้ ผู้คุกคามใช้ก่อนหน้านี้ บุกรุกผู้เช่า Microsoft 365 เพื่อสร้างโดเมนใหม่ที่ปรากฏเป็นหน่วยงานสนับสนุนด้านเทคนิค ภายใต้การปลอมตัวเหล่านี้ Midnight Blizzard จะใช้ข้อความ Teams เพื่อพยายามขโมยข้อมูลรับรองจากองค์กรโดยการมีส่วนร่วมกับผู้ใช้และกระตุ้นให้มีการอนุมัติการรับรองความถูกต้องด้วยหลายปัจจัย (MFA)

องค์กรทั้งหมดที่ใช้ Microsoft Teams ได้รับการสนับสนุนให้เสริมสร้างแนวทางปฏิบัติด้านความปลอดภัยและปฏิบัติต่อคำขอการรับรองความถูกต้องใดๆ ที่ไม่ได้เริ่มต้นโดยผู้ใช้ว่าเป็นอันตราย

จากการสืบสวนล่าสุดของพวกเขามีองค์กรระดับโลกน้อยกว่า 40 แห่งที่ได้รับผลกระทบจากการโจมตีทางวิศวกรรมสังคมของ Microsoft Teams เช่นเดียวกับการโจมตีก่อนหน้านี้จากผู้คุกคามเหล่านี้ องค์กรส่วนใหญ่เป็นภาครัฐ องค์กรพัฒนาเอกชน (NGOs) บริการด้านไอที เทคโนโลยี การผลิตแบบแยกส่วน และภาคสื่อ เรื่องนี้สมเหตุสมผล เนื่องจาก Midnight Blizzard เป็นตัวแสดงภัยคุกคามของรัสเซีย ซึ่งก่อนหน้านี้รัฐบาลสหรัฐฯ และสหราชอาณาจักรระบุว่าเป็นหน่วยงานข่าวกรองต่างประเทศของสหพันธรัฐรัสเซีย

การโจมตีเกิดขึ้นในเดือนพฤษภาคม 2023 หากคุณจำได้ ผู้คุกคามอีกรายคือ Storm-0558 ได้สร้างความเสียหายร้ายแรงให้กับเซิร์ฟเวอร์ของ Microsoft ในช่วงเวลานั้นเช่นกัน

อย่างไรก็ตาม Midnight Blizzard ใช้ข้อมูลรับรอง Microsoft Teams จริงจากบัญชีที่ถูกบุกรุกเพื่อพยายามโน้มน้าวให้ผู้ใช้ป้อนรหัสลงในข้อความแจ้งบนอุปกรณ์ของตน พวกเขาทำเช่นนั้นโดยปลอมตัวเป็นทีมสนับสนุนด้านเทคนิคหรือทีมรักษาความปลอดภัย

ตามที่ Microsoft ระบุว่า Midnight Blizzard ทำได้ใน 3 ขั้นตอน:

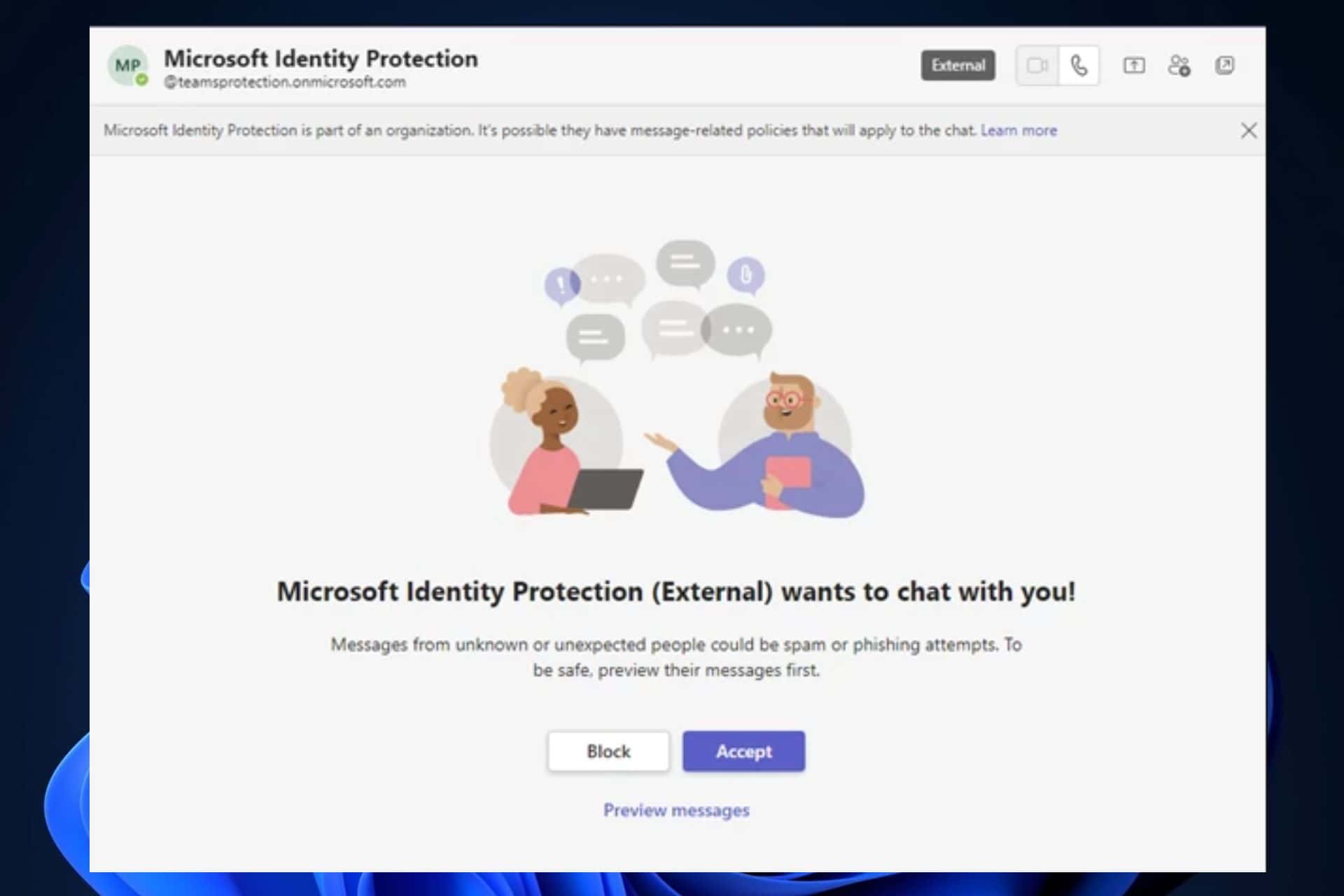

- ผู้ใช้เป้าหมายอาจได้รับคำขอข้อความ Microsoft Teams จากผู้ใช้ภายนอกที่อ้างตัวว่าเป็นทีมสนับสนุนด้านเทคนิคหรือทีมรักษาความปลอดภัย

- หากผู้ใช้เป้าหมายยอมรับคำขอข้อความ ผู้ใช้จะได้รับข้อความ Microsoft Teams จากผู้โจมตีที่พยายามโน้มน้าวให้พวกเขาป้อนรหัสลงในแอป Microsoft Authenticator บนอุปกรณ์เคลื่อนที่

- หากผู้ใช้ที่เป็นเป้าหมายยอมรับคำขอข้อความและป้อนรหัสลงในแอป Microsoft Authenticator ผู้คุกคามจะได้รับโทเค็นเพื่อรับรองความถูกต้องในฐานะผู้ใช้เป้าหมาย นักแสดงได้รับสิทธิ์ในการเข้าถึงบัญชี Microsoft 365 ของผู้ใช้ หลังจากเสร็จสิ้นขั้นตอนการรับรองความถูกต้อง

Microsoft ออกรายชื่ออีเมลที่คุณควรระวัง:

ตัวชี้วัดของการประนีประนอม

| ตัวบ่งชี้ | ชนิดภาพเขียน | รายละเอียด |

| msftprotection.onmicrosoft[.] com | ชื่อโดเมน | โดเมนย่อยที่ควบคุมโดยนักแสดงที่เป็นอันตราย |

| IdentityVerification.onmicrosoft[.]com | ชื่อโดเมน | โดเมนย่อยที่ควบคุมโดยนักแสดงที่เป็นอันตราย |

| บัญชีVerification.onmicrosoft[.]com | ชื่อโดเมน | โดเมนย่อยที่ควบคุมโดยนักแสดงที่เป็นอันตราย |

| azuresecuritycenter.onmicrosoft[.] com | ชื่อโดเมน | โดเมนย่อยที่ควบคุมโดยนักแสดงที่เป็นอันตราย |

| teamprotection.onmicrosoft[.] com | ชื่อโดเมน | โดเมนย่อยที่ควบคุมโดยนักแสดงที่เป็นอันตราย |

อย่างไรก็ตาม คุณสามารถป้องกันตัวเองและองค์กรของคุณจากการโจมตีทางวิศวกรรมสังคมของ Microsoft Teams ได้โดยทำตามคำแนะนำเหล่านี้:

- นำร่องและเริ่มปรับใช้ วิธีการรับรองความถูกต้องที่ป้องกันฟิชชิ่ง สำหรับผู้ใช้

- Implement ความแรงของการตรวจสอบสิทธิ์การเข้าถึงแบบมีเงื่อนไข เพื่อกำหนดให้พนักงานและผู้ใช้ภายนอกตรวจสอบความถูกต้องของฟิชชิ่งสำหรับแอปที่สำคัญ

- ระบุองค์กร Microsoft 365 ที่เชื่อถือได้ เพื่อกำหนดโดเมนภายนอกที่อนุญาตหรือบล็อกไม่ให้แชทและพบปะ

- เก็บ การตรวจสอบ Microsoft 365 เปิดใช้งานเพื่อให้สามารถตรวจสอบบันทึกการตรวจสอบได้หากจำเป็น

- ทำความเข้าใจและเลือก การตั้งค่าการเข้าถึงที่ดีที่สุดสำหรับการทำงานร่วมกันภายนอก สำหรับองค์กรของคุณ

- อนุญาตเฉพาะอุปกรณ์ที่รู้จัก ที่ยึดมั่น พื้นฐานความปลอดภัยที่แนะนำของ Microsoft.

- ให้ความรู้แก่ผู้ใช้ เกี่ยวกับ วิศวกรรมทางสังคม และการโจมตีแบบฟิชชิงข้อมูลประจำตัว รวมถึงการละเว้นจากการป้อนรหัส MFA ที่ส่งผ่านข้อความที่ไม่พึงประสงค์รูปแบบใดๆ

- ให้ความรู้แก่ผู้ใช้ Microsoft Teams ในการตรวจสอบการติดแท็ก 'ภายนอก' ในความพยายามในการสื่อสารจากหน่วยงานภายนอก ระมัดระวังเกี่ยวกับสิ่งที่พวกเขาแบ่งปัน และอย่าแบ่งปันข้อมูลบัญชีของพวกเขาหรืออนุญาตคำขอลงชื่อเข้าใช้ผ่านการแชท

- ให้ความรู้แก่ผู้ใช้ ตรวจสอบกิจกรรมการลงชื่อเข้าใช้ และทำเครื่องหมายการพยายามลงชื่อเข้าใช้ที่น่าสงสัยเป็น "นี่ไม่ใช่ฉัน"

- Implement การควบคุมแอปการเข้าถึงแบบมีเงื่อนไขใน Microsoft Defender สำหรับแอปบนระบบคลาวด์ สำหรับผู้ใช้ที่เชื่อมต่อจากอุปกรณ์ที่ไม่มีการจัดการ

คุณคิดอย่างไรเกี่ยวกับการโจมตีทางวิศวกรรมสังคมของ Microsoft Teams เหล่านี้ แจ้งให้เราทราบในส่วนความคิดเห็นด้านล่าง