Aktörer förnyar nätfiskekampanjmaterial för att drabbas av fler statliga entreprenörer med Microsoft 365

3 min. läsa

Publicerad den

Läs vår informationssida för att ta reda på hur du kan hjälpa MSPoweruser upprätthålla redaktionen Läs mer

En grupp illvilliga aktörer har utökat sina nätfiskekampanjer för att lura stora företag (särskilt de inom energi-, professionella tjänster och byggsektorn) att skicka in sina Microsoft Office 365 kontouppgifter. Enligt en rapport från nätfiske-detektions- och svarslösningsföretag Cofense, kampanjoperatörerna har gjort förbättringar i processen och designen av sina lockelement och maskerar sig nu som andra amerikanska statliga myndigheter, såsom Department of Transportation, Commerce och Labor.

"Hotskådespelare driver en serie kampanjer för att förfalska flera departement av USA:s regering", säger Cofense. "Mejlen påstår sig begära bud för statliga projekt men leder offer till nätfiskesidor i stället. Dessa kampanjer har pågått sedan åtminstone mitten av 2019 och täcktes först i vår Flash Alert i juli 2019. Dessa avancerade kampanjer är välgjorda, har setts i miljöer skyddade av säkra e-postgateways (SEG), är mycket övertygande och verkar att bli målinriktad. De har utvecklats över tiden genom att förbättra e-postinnehållet, PDF-innehållet och utseendet och beteendet på nätfiskesidorna för autentiseringsuppgifter.”

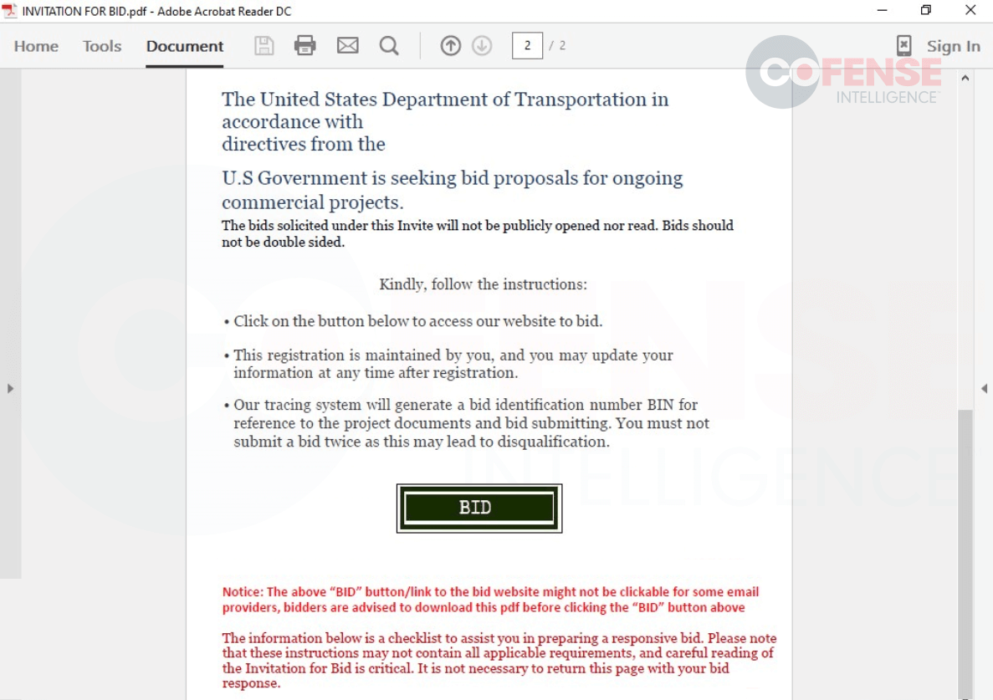

Cofense visade en serie skärmdumpar som jämförde det tidigare och det nuvarande materialet som används av angriparna. De första som får dessa förbättringar är e-postmeddelanden och PDF-filer, som nu anpassas för att se mer autentiska ut. "Tidiga e-postmeddelanden hade mer förenklade e-postmeddelanden utan logotyper och med ett relativt enkelt språk," tillade Cofense. "De nyare e-postmeddelandena använde sig av logotyper, signaturblock, konsekvent formatering och mer detaljerade instruktioner. De senaste e-postmeddelandena innehåller också länkar för att komma åt PDF-filerna istället för att direkt bifoga dem."

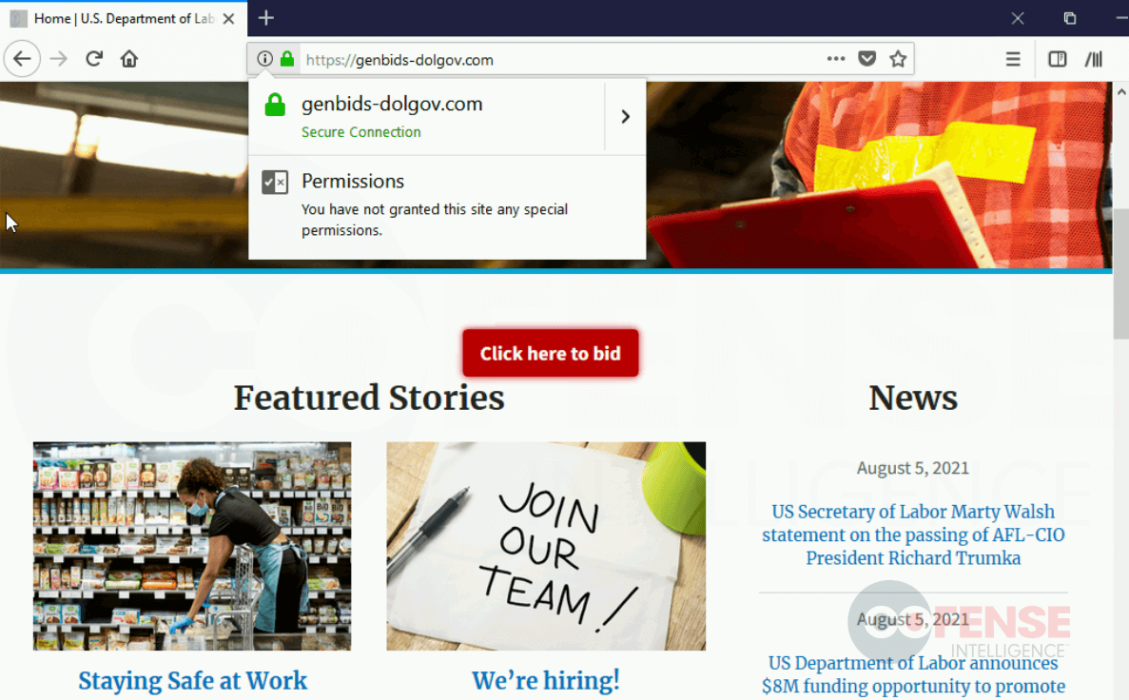

Å andra sidan, för att förhindra misstankar om offer, gjorde hotaktörerna också ändringar på sidan för nätfiske med uppgifter, från inloggningsprocessen till design och teman. Webbadresserna till sidorna är också avsiktligt ändrade till längre (t.ex. transport[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), så mål kommer bara att se .gov-delen i mindre webbläsare fönster. Dessutom innehåller kampanjen nu captcha-krav och andra instruktioner för att göra processen mer trovärdig.

Förfiningarna i sådana kampanjer gör det mer utmanande för mål att skilja riktiga webbplatser och dokument från falska, särskilt nu när skådespelarna använder uppdaterad information kopierad från originalkällor. Icke desto mindre betonade Cofense att det fortfarande finns sätt att förhindra att man blir offer för dessa handlingar. Förutom att upptäcka små detaljer (t.ex. fel datum på sidor och misstänkta webbadresser), måste alla mottagare alltid vara försiktiga med att klicka på länkar, inte bara de som är inbäddade i e-postmeddelanden utan även de på bilagor.