Na platforme nedávno došlo k útoku sociálneho inžinierstva Microsoft Teams

4 min. čítať

Publikované dňa

Prečítajte si našu informačnú stránku a zistite, ako môžete pomôcť MSPoweruser udržať redakčný tím Čítaj viac

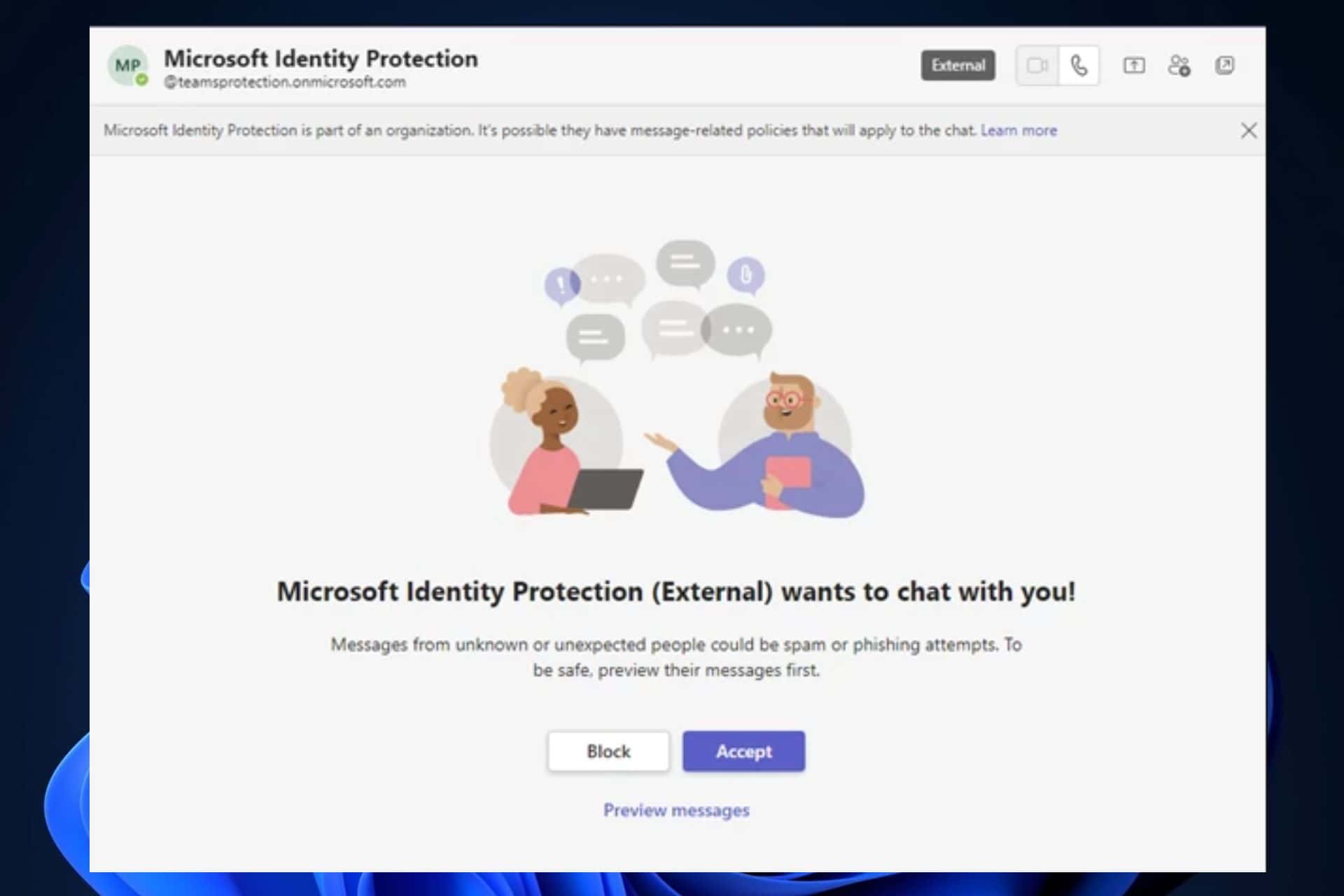

Na platforme nedávno vykonal útok sociálneho inžinierstva Microsoft Teams ruský predstaviteľ hrozieb Midnight Blizzard. Predtým použitý aktér hrozby kompromitovali nájomníkov Microsoft 365 na vytvorenie nových domén, ktoré sa budú zobrazovať ako entity technickej podpory. Pod týmito maskami potom Midnight Blizzard používa správy Teams, aby sa pokúsil ukradnúť poverenia od organizácií tým, že zapojí používateľa a získa schválenie výziev na viacfaktorovú autentifikáciu (MFA).

Všetkým organizáciám, ktoré používajú Microsoft Teams, sa odporúča, aby posilnili bezpečnostné postupy a zaobchádzali so všetkými žiadosťami o overenie, ktoré nespustil používateľ, ako so škodlivými.

Podľa ich posledného vyšetrovania, približne menej ako 40 globálnych organizácií bolo ovplyvnených útokom sociálneho inžinierstva Microsoft Teams. Rovnako ako v prípade predchádzajúcich útokov týchto aktérov hrozieb išlo najmä o vládne, mimovládne organizácie, IT služby, technológie, diskrétnu výrobu a médiá. To dáva zmysel, keďže Midnight Blizzard je ruským hroziacim aktérom, ktorý predtým vlády USA a Spojeného kráľovstva pripisoval zahraničnej spravodajskej službe Ruskej federácie.

K útokom došlo v máji 2023. Ak si pamätáte, ďalší aktér hrozby, Storm-0558, spôsobil v tom čase tiež vážne škody na serveroch Microsoftu.

Midnight Blizzard však používa skutočné poverenia Microsoft Teams z napadnutých účtov, aby sa pokúsil presvedčiť používateľov, aby zadali kód do výzvy na svojom zariadení. Robia tak maskovaním sa za tím technickej podpory alebo bezpečnostného tímu.

Podľa Microsoftu tak Midnight Blizzard robí v 3 krokoch:

- Cieľový používateľ môže dostať žiadosť o správu Microsoft Teams od externého používateľa, ktorý sa vydáva za tím technickej podpory alebo zabezpečenia.

- Ak cieľový používateľ prijme žiadosť o správu, používateľ potom dostane správu Microsoft Teams od útočníka, ktorý sa ho pokúša presvedčiť, aby zadal kód do aplikácie Microsoft Authenticator na svojom mobilnom zariadení.

- Ak cieľový používateľ prijme žiadosť o správu a zadá kód do aplikácie Microsoft Authenticator, aktérovi hrozby sa udelí token na overenie ako cieľový používateľ. Herec získa prístup k používateľskému kontu Microsoft 365 po dokončení procesu overovania.

Spoločnosť Microsoft vydala zoznam e-mailových mien, na ktoré by ste si mali dávať pozor:

Indikátory kompromisu

| Indikátor | Typ | Popis |

| msftprotection.onmicrosoft[.]com | Doménové meno | Subdoména kontrolovaná škodlivým hercom |

| identityVerification.onmicrosoft[.]com | Doménové meno | Subdoména kontrolovaná škodlivým hercom |

| accountsVerification.onmicrosoft[.]com | Doménové meno | Subdoména kontrolovaná škodlivým hercom |

| azuresecuritycenter.onmicrosoft[.]com | Doménové meno | Subdoména kontrolovaná škodlivým hercom |

| teamprotection.onmicrosoft[.]com | Doménové meno | Subdoména kontrolovaná škodlivým hercom |

Môžete však chrániť seba a svoju organizáciu pred útokmi sociálneho inžinierstva Microsoft Teams, ak budete postupovať podľa týchto odporúčaní:

- Pilotujte a začnite nasadzovať overovacie metódy odolné voči phishingu pre používateľov.

- Realizovať Sila overenia podmieneného prístupu vyžadovať autentifikáciu odolnú voči phishingu pre zamestnancov a externých používateľov pre kritické aplikácie.

- Zadajte dôveryhodné organizácie Microsoft 365 definovať, ktoré externé domény majú povolené alebo blokované chatovanie a stretávanie.

- Udržať auditovanie Microsoft 365 aby bolo možné v prípade potreby preskúmať záznamy auditu.

- Pochopte a vyberte najlepšie nastavenia prístupu pre externú spoluprácu pre vašu organizáciu.

- Povoliť iba známe zariadenia ktoré dodržiavajú Odporúčané základné bezpečnostné štandardy spoločnosti Microsoft.

- Vzdelávať používateľov o sociálne inžinierstvo a phishingové útoky na poverenie vrátane zdržania sa zadávania kódov MFA odoslaných prostredníctvom akejkoľvek formy nevyžiadanej správy.

- Vzdelávajte používateľov Microsoft Teams, aby overovali „externé“ označovanie pri pokusoch o komunikáciu od externých subjektov, dávali pozor na to, čo zdieľajú, a nikdy nezdieľali informácie o svojom účte ani nepovoľovali žiadosti o prihlásenie cez chat.

- Vzdelávať používateľov k skontrolovať aktivitu prihlásenia a označte podozrivé pokusy o prihlásenie ako „To som nebol ja“.

- Realizovať Kontrola aplikácií podmieneného prístupu v programe Microsoft Defender pre cloudové aplikácie pre používateľov pripájajúcich sa z nespravovaných zariadení.

Čo si myslíte o týchto útokoch sociálneho inžinierstva Microsoft Teams? Dajte nám vedieť v sekcii komentárov nižšie.