Noul hack PrintNightmare înseamnă că orice utilizator poate obține privilegii de administrator pe computerul său

2 min. citit

Actualizat pe

Citiți pagina noastră de dezvăluire pentru a afla cum puteți ajuta MSPoweruser să susțină echipa editorială Află mai multe

PrintNightmare de la Microsoft refuză să se încheie, cu o altă versiune a hack-ului, ceea ce înseamnă că orice utilizator poate obține privilegii de administrator pe computerul său, chiar și dintr-un cont limitat.

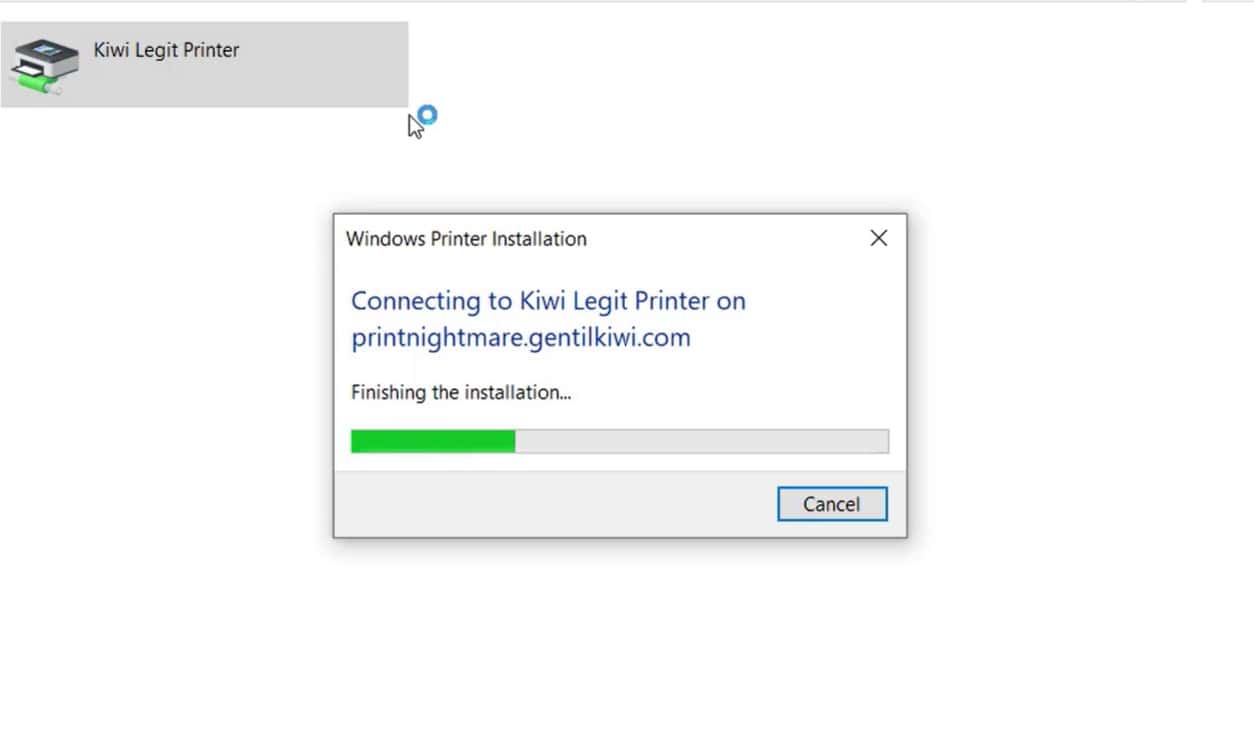

Hack-ul a fost dezvoltat de Benjamin Delpy și profită de faptul că Windows este destul de fericit să instaleze drivere de pe serverele de imprimare de la distanță și să ruleze acele drivere la nivel de privilegiu de sistem și că chiar și utilizatorii limitati pot instala imprimante la distanță.

Vrei să testezi #printcosmar (ep 4.x) de la utilizator la sistem ca serviciu??

(Numai POC, va scrie un fișier jurnal pe system32)conectează la \https://t.co/6Pk2UnOXaG cu

– utilizator: .gentilguest

– parola: parolaDeschideți „Imprimantă Kiwi Legit – x64”, apoi „Imprimantă Kiwi Legit – x64 (altul)” pic.twitter.com/zHX3aq9PpM

— ?????? Benjamin Delpy (@gentilkiwi) Iulie 17, 2021

El a configurat un server de imprimantă la distanță la \\printnightmare[.]gentilkiwi[.]com care descarcă un driver piratat care deschide un prompt de sistem, ceea ce înseamnă că utilizatorii corporativi sau hackerii cu acces la un cont limitat pot acum să ridice cu ușurință privilegiile și să obțină control complet asupra computerului lor.

BleepingComputer a testat hack-ul pe un PC complet corectat, care rulează Windows 10 21H1 și, cu excepția driverului rău intenționat detectat de Windows Defender, exploit-ul a funcționat fără probleme așa cum a fost prevăzut.

Până când Microsoft remediază, atenuarea problemei este destul de dificilă, variind de la dezactivarea spoolerului de imprimare și, practic, a tuturor tipăririi, până la crearea unei liste personalizate de imprimante la distanță pe care utilizatorii au voie să le instaleze.

Citiți mai multe despre hack și posibile atenuări la BleepingComputer aici.