GitHub do skanowania kodów w poszukiwaniu poufnych informacji przed przesłaniem w celu wykrycia potencjalnych wycieków

2 minuta. czytać

Opublikowany

Przeczytaj naszą stronę z informacjami, aby dowiedzieć się, jak możesz pomóc MSPoweruser w utrzymaniu zespołu redakcyjnego Czytaj więcej

Kluczowe uwagi

- GitHub automatycznie skanuje kod publiczny pod kątem tajnych wycieków (klucze API, tokeny).

- Repozytorium typu „push to public” zawierające sekrety zostanie zablokowane z możliwością naprawienia lub obejścia.

- Ma na celu ograniczenie przypadkowych wycieków i poprawę stanu bezpieczeństwa programistów.

- Dostępna domyślna opcja opt-in z obejściem i zaawansowaną ochroną prywatnych repozytoriów.

GitHub, który niedawno uruchomił platformę Copilot Enterprise za 20 USD miesięcznieogłosił wprowadzenie nowej funkcji bezpieczeństwa dla repozytoriów publicznych. Ze skutkiem natychmiastowym GitHub rozpocznie automatyczne skanowanie kodu pod kątem poufnych informacji, takich jak klucze API i tokeny, przed jego przesłaniem. W przypadku wykrycia potencjalnego wycieku, pchnięcie zostanie zablokowane.

Zmiana ta jest odpowiedzią na niepokojący trend przypadkowych wycieków tajnych informacji z publicznych repozytoriów. GitHub donosi, że tylko w ciągu pierwszych ośmiu tygodni 1 r. zidentyfikowano ponad 2024 milion takich wycieków.

Przypadkowe ujawnienie wrażliwych informacji może mieć poważne konsekwencje. Ta nowa funkcja ma na celu ograniczenie tego ryzyka i poprawę ogólnego bezpieczeństwa w społeczności programistów.

Jak działa ta funkcja?

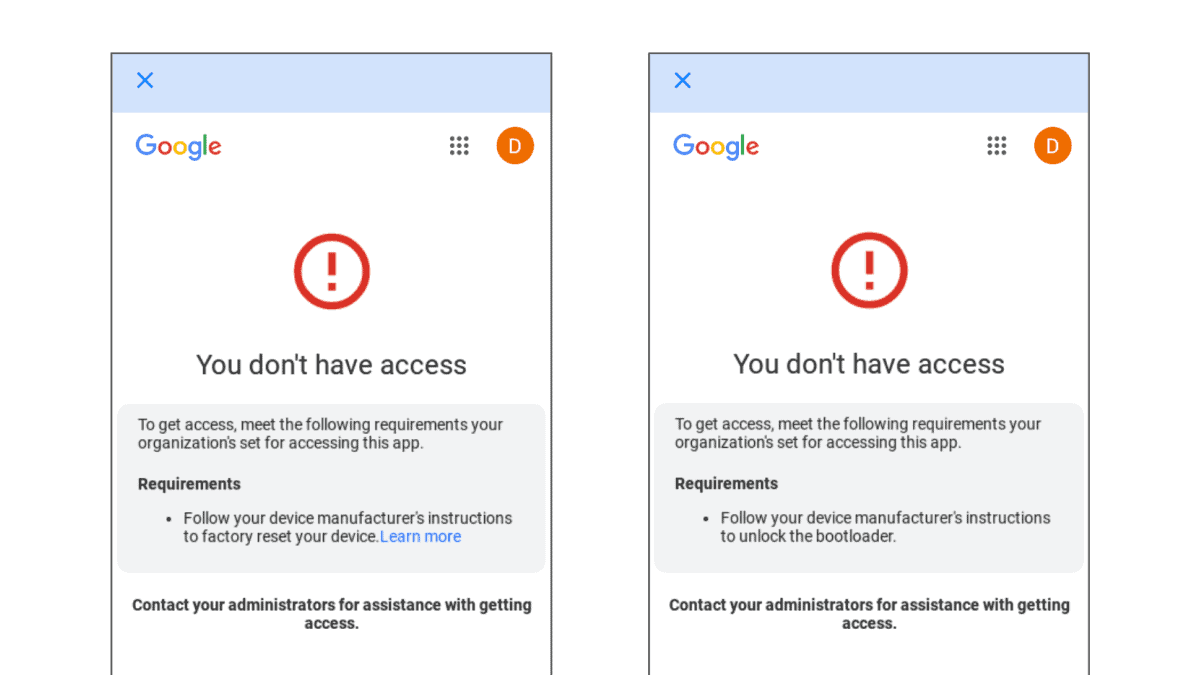

Publiczne repozytoria kodu w GitHub będą teraz poddawane automatycznemu skanowaniu z góry określone „sekrety” podczas procesu wypychania. W przypadku wykrycia potencjalnego wycieku programista zostanie o tym powiadomiony i zaproponuje mu dwie możliwości: usunięcie sekretu lub ominięcie blokady (choć ta opcja nie jest zalecana). Wprowadzenie tej funkcji może zająć do tygodnia, zanim wszyscy użytkownicy będą mogli ją włączyć wcześniej w swoich ustawieniach zabezpieczeń.

Ma to kilka zalet dla programistów. Pomaga zmniejszyć ryzyko wycieków poprzez automatyczne skanowanie w poszukiwaniu sekretów, co może zapobiec przypadkowemu ujawnieniu wrażliwych informacji. Dodatkowo ta funkcja może przyczynić się do bezpieczniejszego środowiska programistycznego dla indywidualnych programistów i społeczności open source, poprawiając w ten sposób ogólny stan bezpieczeństwa.

Podczas gdy ochrona przed pushem jest teraz domyślnie włączone, programiści mogą ominąć blokadę w indywidualnych przypadkach. Całkowite wyłączenie tej funkcji nie jest zalecane.

Organizacjom zarządzającym prywatnymi repozytoriami subskrypcja planu GitHub Advanced Security oferuje dodatkowe funkcje bezpieczeństwa wykraczające poza skanowanie tajnych danych, takie jak skanowanie kodu i sugestie kodu oparte na sztucznej inteligencji.

Więcej tutaj.