Microsoft kunngjør den offentlige forhåndsvisningen av Watchlist-funksjonen i Azure Sentinel

2 min. lese

Publisert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

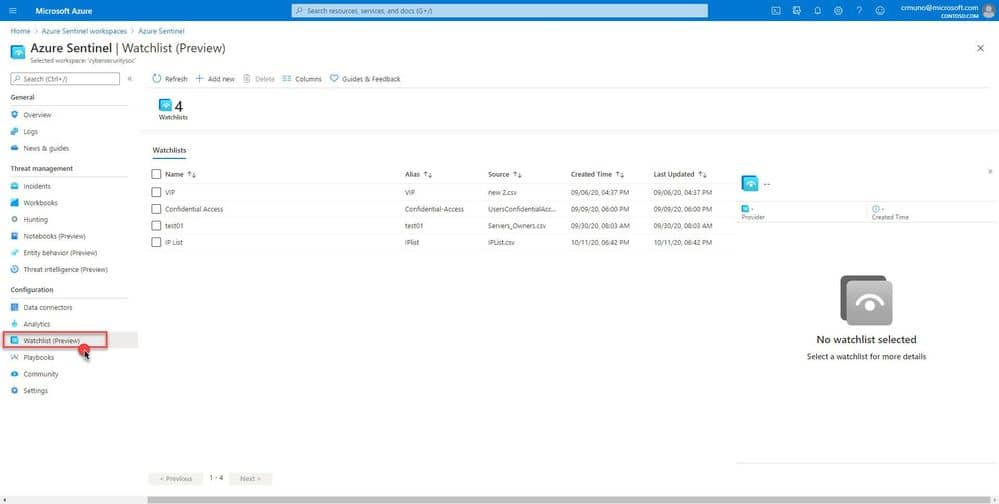

Tilbake i 2019, Microsoft annonsert Azure Sentinel, et innebygd verktøy for sikkerhetsinformasjon og hendelsesadministrasjon (SIEM) bygget i Azure. Det tillot SecOps-team å se og stoppe trusler før de forårsaker skade på organisasjonene. Microsoft kunngjorde i dag den offentlige forhåndsvisningen av Watchlist-funksjonen i Azure Sentinel.

Azure Sentinel-overvåkningslister vil muliggjøre innsamling av data fra eksterne datakilder for korrelasjon mot hendelsene i et Azure Sentinel-miljø. SecOps-team kan bruke overvåkningslister i søke-, deteksjonsregler, trusseljakt og responsspillebøker. Den nye overvåkningslistefunksjonen kan brukes i følgende scenarier:

- Undersøk trusler og svar på hendelser raskt med rask import av IP-adresser, fil-hasher osv. fra csv-filer. Bruk deretter overvåkningslistenavn/verdiparene for å bli med og filtrere for bruk i varslingsregler, trusseljakt, arbeidsbøker, notatbøker og for generelle spørsmål.

- Importer forretningsdata, for eksempel brukerlister med privilegert systemtilgang, som en overvåkningsliste. Bruk deretter overvåkningslisten til å lage tillat- og nekt-lister. Bruk for eksempel en overvåkningsliste som inneholder en liste over oppsagte ansatte for å oppdage eller hindre dem i å logge på nettverket.

- Lag tillatelseslister for å redusere varslingstretthet. Bruk for eksempel en overvåkningsliste til å bygge en tillatelsesliste for å undertrykke varsler fra bare et begrenset sett med IP-adresser for å utføre spesifikke funksjoner og dermed fjerne godartede hendelser fra å bli varsler.

- Bruk overvåkningslister for å berike hendelsesdataene dine med felt-verdikombinasjoner hentet fra eksterne datakilder.

kilde: Microsoft