Et Microsoft Teams sosialingeniørangrep skjedde nylig på plattformen

4 min. lese

Publisert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

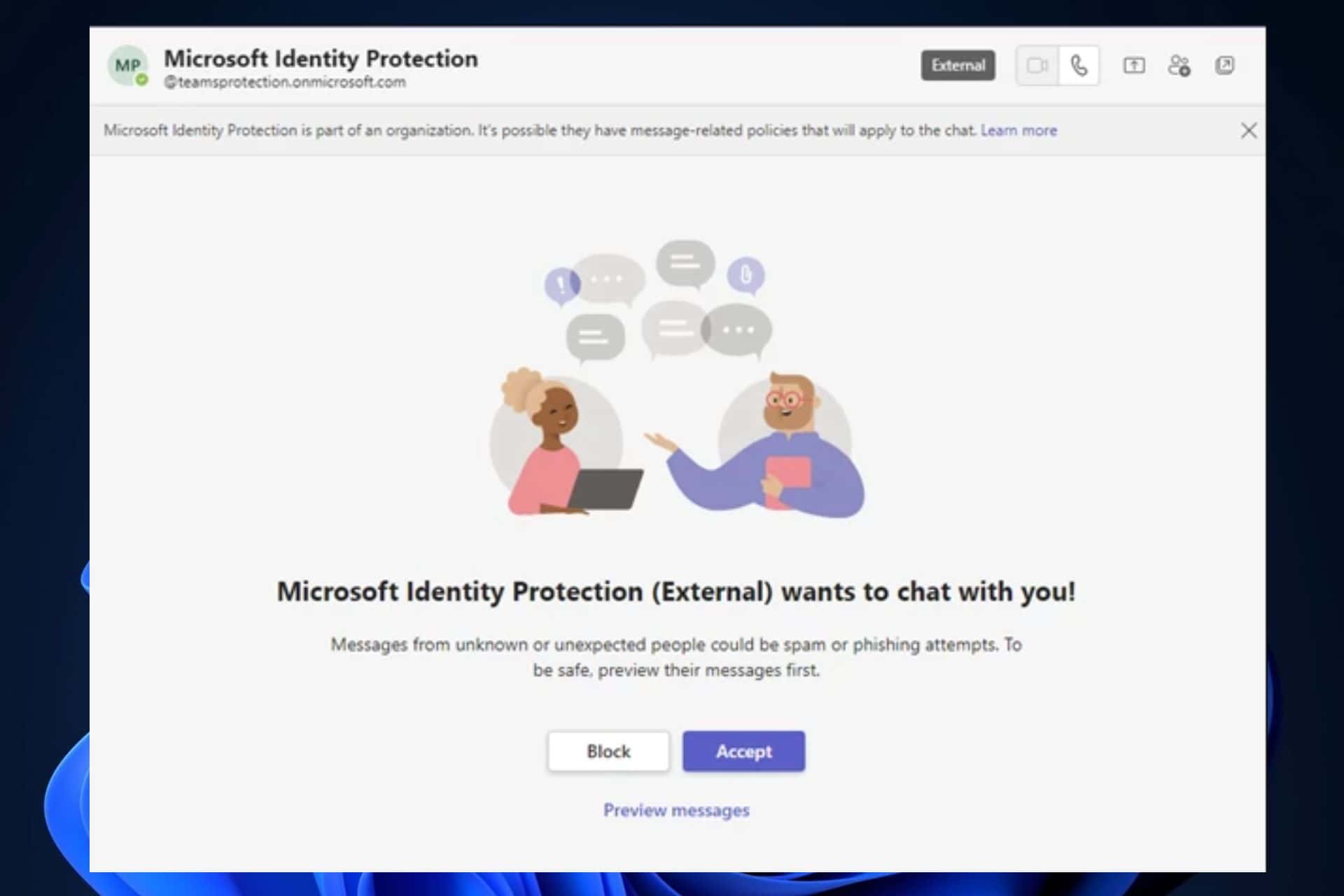

Et Microsoft Teams sosialingeniørangrep ble utført av den russiske trusselskuespilleren Midnight Blizzard på plattformen nylig. Trusselen skuespilleren brukte tidligere kompromitterte Microsoft 365-leietakere for å opprette nye domener som vises som tekniske støtteenheter. Under disse forkledningene bruker Midnight Blizzard deretter Teams-meldinger for å forsøke å stjele legitimasjon fra organisasjoner ved å engasjere en bruker og fremkalle godkjenning av multifaktorautentisering (MFA) forespørsler.

Alle organisasjoner som bruker Microsoft Teams oppfordres til å styrke sikkerhetspraksis og behandle alle autentiseringsforespørsler som ikke er initiert av brukeren, som skadelige.

I følge deres siste etterforskning, ble omtrent færre enn 40 globale organisasjoner berørt av Microsoft Teams sosiale ingeniørangrep. Som med tidligere angrep fra disse trusselaktørene, var organisasjonene hovedsakelig statlige, ikke-statlige organisasjoner (NGOer), IT-tjenester, teknologi, diskret produksjon og mediesektorer. Dette er fornuftig, gitt at Midnight Blizzard er en russisk trusselskuespiller, tidligere tilskrevet av amerikanske og britiske myndigheter som den russiske føderasjonens utenlandske etterretningstjeneste.

Angrepene skjedde i mai 2023. Hvis du husker, forårsaket en annen trusselaktør, Storm-0558, noen alvorlige skader på Microsofts servere rundt den tiden også.

Midnight Blizzard bruker imidlertid ekte Microsoft Teams-legitimasjon fra kompromitterte kontoer for å prøve å overbevise brukere om å skrive inn koden i ledeteksten på enheten deres. De gjør det ved å maskere seg som et teknisk støtte- eller sikkerhetsteam.

I følge Microsoft gjør Midnight Blizzard det i 3 trinn:

- Målbrukeren kan motta en meldingsforespørsel fra Microsoft Teams fra en ekstern bruker som utgir seg for å være et teknisk støtte- eller sikkerhetsteam.

- Hvis målbrukeren godtar meldingsforespørselen, mottar brukeren en Microsoft Teams-melding fra angriperen som prøver å overbevise dem om å skrive inn en kode i Microsoft Authenticator-appen på mobilenheten.

- Hvis den målrettede brukeren godtar meldingsforespørselen og skriver inn koden i Microsoft Authenticator-appen, får trusselaktøren et token for å autentisere seg som målbrukeren. Aktøren får tilgang til brukerens Microsoft 365-konto etter å ha fullført autentiseringsflyten.

Microsoft har gitt ut en liste over e-postnavnene du bør være forsiktig med:

Indikatorer på kompromiss

| Indikator | typen | Beskrivelse |

| msftprotection.onmicrosoft[.]com | Domenenavn | Ondsinnet aktørkontrollert underdomene |

| identityVerification.onmicrosoft[.]com | Domenenavn | Ondsinnet aktørkontrollert underdomene |

| accountsVerification.onmicrosoft[.]com | Domenenavn | Ondsinnet aktørkontrollert underdomene |

| azuresecuritycenter.onmicrosoft[.]com | Domenenavn | Ondsinnet aktørkontrollert underdomene |

| teamsprotection.onmicrosoft[.]com | Domenenavn | Ondsinnet aktørkontrollert underdomene |

Du kan imidlertid beskytte deg selv og organisasjonen din mot Microsoft Teams sosiale ingeniørangrep ved å følge disse anbefalingene:

- Pilot og begynn å distribuere phishing-resistente autentiseringsmetoder for brukere.

- Implementere Autentiseringsstyrke for betinget tilgang å kreve phishing-resistent autentisering for ansatte og eksterne brukere for kritiske apper.

- Spesifiser pålitelige Microsoft 365-organisasjoner for å definere hvilke eksterne domener som er tillatt eller blokkert for å chatte og møtes.

- Hold Microsoft 365 revisjon aktivert slik at revisjonsdokumenter kan undersøkes om nødvendig.

- Forstå og velg beste tilgangsinnstillinger for eksternt samarbeid for organisasjonen din.

- Tillat bare kjente enheter som følger med Microsofts anbefalte sikkerhetsgrunnlag.

- Lær brukerne handle om sosialteknikk og phishing-angrep med legitimasjon, inkludert å avstå fra å angi MFA-koder sendt via noen form for uønsket melding.

- Lær Microsoft Teams-brukere til å verifisere "ekstern" tagging på kommunikasjonsforsøk fra eksterne enheter, være forsiktige med hva de deler, og aldri dele kontoinformasjonen deres eller godkjenne påloggingsforespørsler over chat.

- Utdanne brukere til gjennomgå påloggingsaktivitet og merk mistenkelige påloggingsforsøk som "Dette var ikke meg".

- Implementere Appkontroll med betinget tilgang i Microsoft Defender for Cloud Apps for brukere som kobler til fra uadministrerte enheter.

Hva synes du om disse Microsoft Teams sosiale ingeniørangrepene? Gi oss beskjed i kommentarfeltet nedenfor.