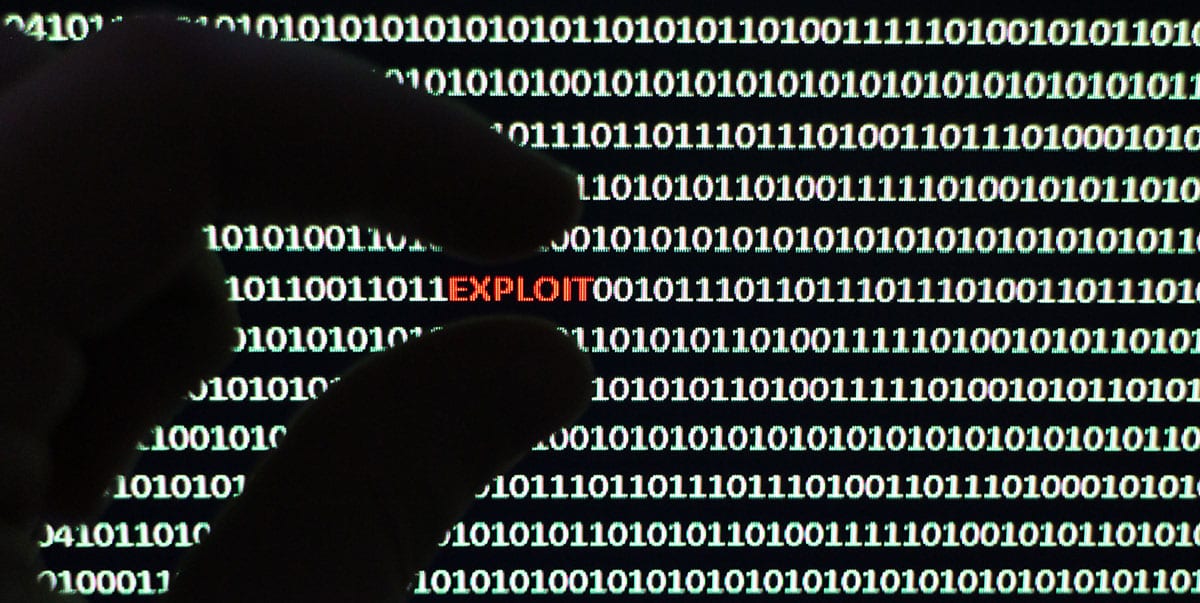

Microsoft råder bedrifter til å snarest lappe ormbar kritisk Windows Server RCE

1 min. lese

Publisert på

Les vår avsløringsside for å finne ut hvordan du kan hjelpe MSPoweruser opprettholde redaksjonen Les mer

Microsoft har i det stille gitt ut en oppdatering for en seriøs, lett utnyttbar ekstern kodeutnyttelse for Windows-skrivebord og -server, inkludert den nyeste Windows 11 og Windows Server 2022.

Utnyttelsen er i HTTP Protocol Stack (HTTP.sys) og kan utnyttes bare ved å sende en spesiallaget pakke til en målrettet server ved å bruke HTTP Protocol Stack (http.sys) for å behandle pakker. Angripere trenger ikke engang å være autentisert.

Heldigvis har ingen proof of concept-kode for CVE-2022-21907 blitt utgitt ennå, og det er ingen kjent utnyttelse i naturen.

Det finnes også avbøtende tiltak.

I Windows Server 2019 og Windows 10 versjon 1809 er HTTP Trailer Support-funksjonen som inneholder sikkerhetsproblemet ikke aktiv som standard. Følgende registernøkkel må konfigureres for å introdusere den sårbare tilstanden:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

Denne begrensningen gjelder ikke for de andre berørte versjonene.

Ikke desto mindre foreslår Microsoft at IT-ansatte prioriterer oppdatering av berørte servere.

Les mer om problemet hos Microsoft her..