WhatsAppがGoogleドライブとiCloudでエンドツーエンドの暗号化バックアップを展開

2分。 読んだ

上で公開

読者は MSpoweruser のサポートを支援します。私たちのリンクを通じて購入すると、手数料が発生する場合があります。

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

先月、WhatsAppは、エンドツーエンドの暗号化を使用してWhatsAppバックアップを保護するオプションを人々に提供すると発表しました。 本日、WhatsAppは、エンドツーエンドの暗号化(E2EE)バックアップがGoogleドライブまたはiCloudで利用できるようになったことを発表しました。 この新しいタイプのバックアップでは、WhatsAppもバックアップサービスプロバイダー(AppleまたはGoogle)も、バックアップまたはバックアップ暗号化キーにアクセスできなくなります。

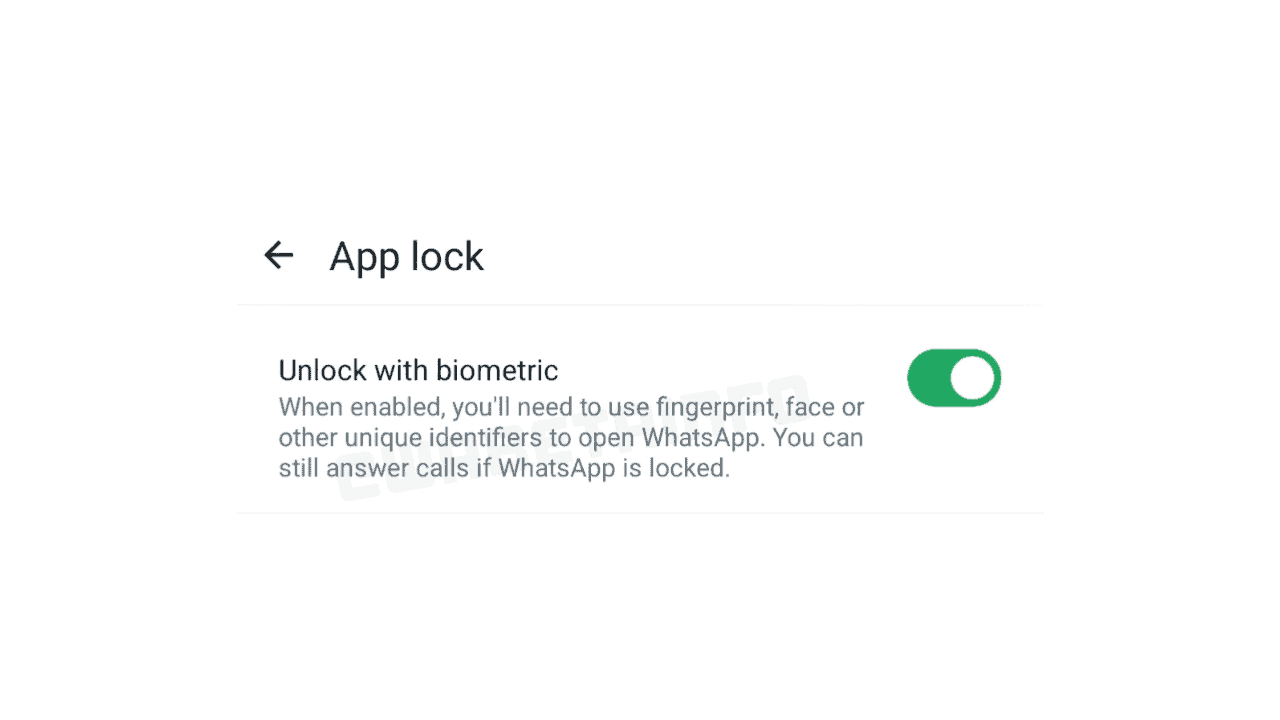

これで、選択したパスワードまたは自分だけが知っている64桁の暗号化キーを使用して、エンドツーエンドの暗号化バックアップを保護できます。

暗号化されたバックアップの仕組みは次のとおりです。

- E2EEバックアップを有効にするために、WhatsAppは、iOSとAndroidの両方で機能する暗号化キーストレージ用のまったく新しいシステムを開発しました。

- E2EEバックアップを有効にすると、バックアップはランダムに生成された一意の暗号化キーで暗号化されます。

- ユーザーは、キーを手動で保護するか、ユーザーパスワードを使用して保護するかを選択できます。

- 誰かがパスワードを選択すると、キーは、ハードウェアセキュリティモジュール(HSM)と呼ばれるコンポーネントに基づいて構築されたバックアップキーボールトに保存されます。これは、暗号化キーを安全に保存するために使用できる特殊で安全なハードウェアです。

- アカウント所有者がバックアップにアクセスする必要がある場合は、暗号化キーを使用してアクセスするか、個人パスワードを使用してHSMベースのバックアップキーボールトから暗号化キーを取得し、バックアップを復号化できます。

- HSMベースのバックアップキーボールトは、パスワード検証の試行を強制し、キーへのアクセスの試行が限られた回数失敗した後、キーに永続的にアクセスできないようにする責任があります。

- これらのセキュリティ対策は、キーを取得しようとするブルートフォース攻撃に対する保護を提供します。

- WhatsAppは、キーがHSMに存在することだけを認識します。 キー自体はわかりません。

情報源: Facebook