Windows 10で管理者権限を取得するために必要なのは、Razerマウスを接続することだけです。

2分。 読んだ

上で公開

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

MicrosoftのPrintNightmareの大失敗は、サードパーティのドライバーをインストールすることで明らかになった脆弱性にハッカーコミュニティの目を向けました。今日、ハッカーjonhatは、Razerワイヤレスドングルを接続するだけでWindows3のドアを大きく開けることができることを発見しました。

ローカル管理者が必要で、物理的にアクセスできますか?

– Razerマウス(またはドングル)を接続します

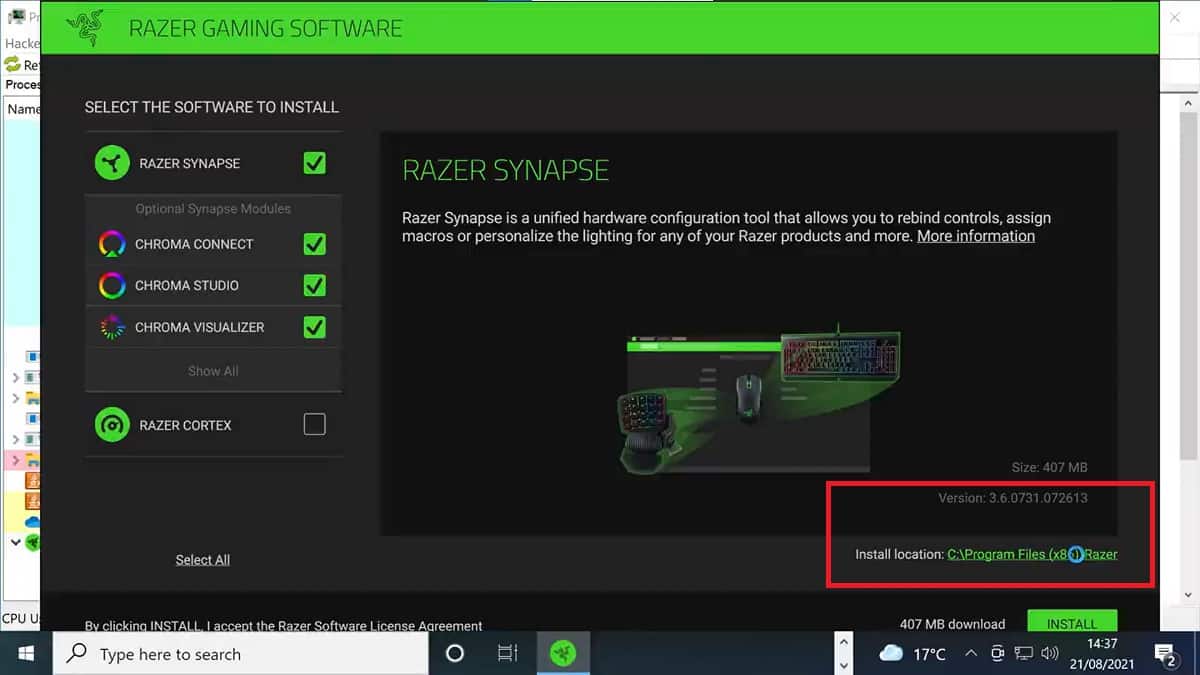

– Windows Updateは、RazerInstallerをSYSTEMとしてダウンロードして実行します

–昇格したエクスプローラーを悪用して、Shift +右クリックでPowershellを開きます連絡してみました @Razer、しかし答えはありません。 だからここに景品があります pic.twitter.com/xDkl87RCmz

— ?j?o?n?h?a?t? (@j0nh4t) 2021 年 8 月 21 日

問題は、Windows UpdateがRazerInstallerをシステムとしてダウンロードして実行し、インストーラーがユーザーにエクスプローラーウィンドウを開いてドライバーをインストールする場所を選択する機会を提供することです。

そこから、Shiftキーを押しながら右クリックするだけで、システム権限を持つPowershellターミナルを開くことができ、ハッカーは基本的に好きなことを行うことができます。

さらに、ユーザーがインストールプロセスを実行し、保存ディレクトリをデスクトップなどのユーザーが制御可能なパスに定義すると、インストーラーは、永続性のためにハイジャックされる可能性があり、起動時にユーザーがログインする前に実行されるサービスバイナリをそこに保存します。

USB IDは簡単に偽装される可能性があるため、攻撃者は実際のRazerマウスを必要としません。

jonhatは、Razerに連絡しようとしましたが、失敗したため、脆弱性を解放したと言います。 Microsoftはやや速く動き、Windows Updateからドライバーをすぐに削除すると想定していますが、Razerハードウェアユーザーがドライバーに簡単にアクセスできなくなるため、保証はありません。

以下のフルクオリティのビデオをご覧ください。 もちろん、攻撃は見た目よりも単純です。ビデオの多くは、ユーザーが実際に標準ユーザーであり、Windowsに完全にパッチが適用されていることをウォッチャーに示しています。

https://streamable.com/q2dsji