Microsoftは、ハッカーが管理者権限を他のアカウントに転送することを可能にするWindowsの重大な脆弱性を見逃していました

2分。 読んだ

更新日

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

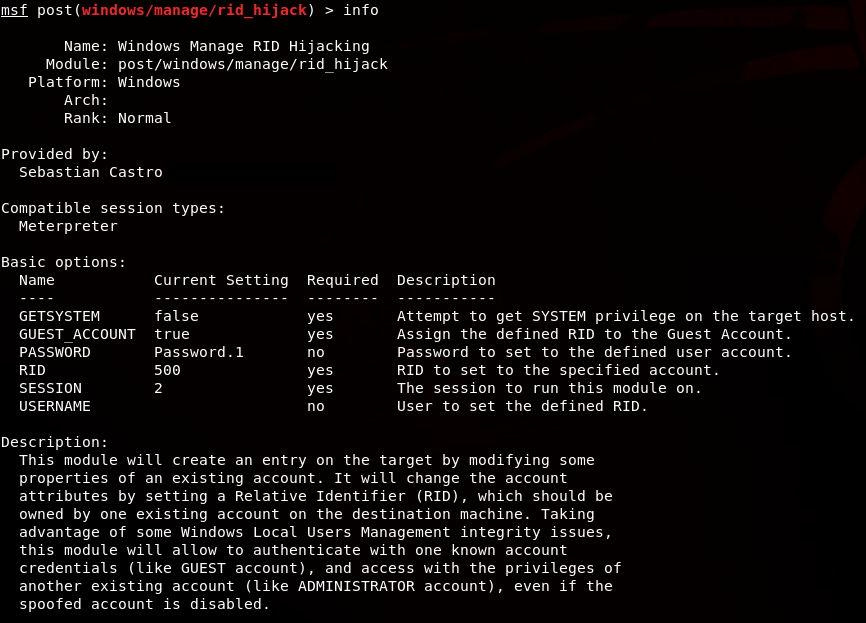

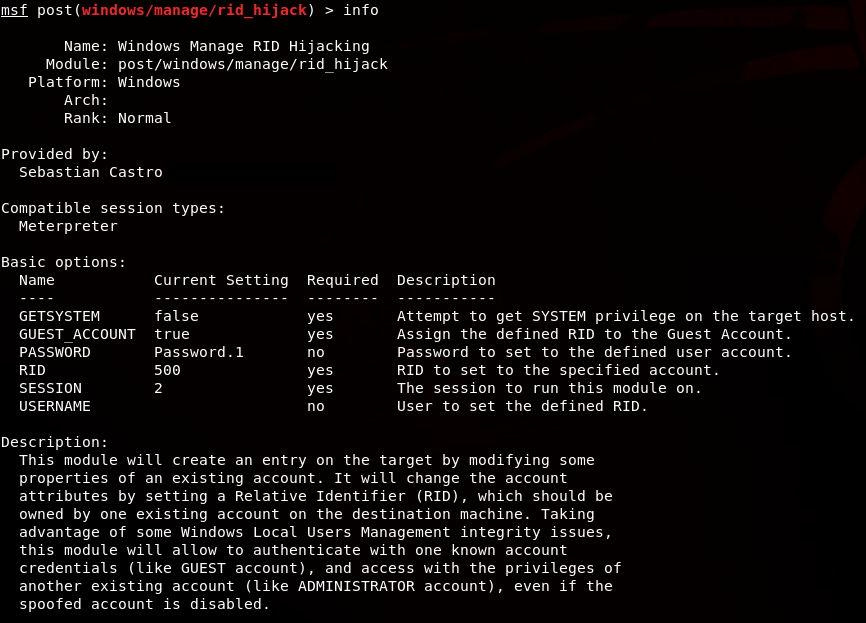

コロンビアのサイバーセキュリティ専門家であるSebastianCastroが共有した新しいレポートは、Windowsの重大な脆弱性に関する衝撃的な詳細を明らかにしています。 Castroは、ハッカーが管理者権限を他のアカウントに転送することを可能にする脆弱性に関する詳細を共有しました。

CSLによると、この脆弱性はWindows XP以降に存在し、管理者の権利を任意のアカウントに譲渡することができます。 Castroは、脆弱性をテストおよび実証するためにMetasploitモジュールを自分で作成しました。

そこで、参照としてMetasploitモジュールを作成することにしました。 enable_support_account投稿 私の同僚であり友人のSantiagoDíazによって開発されたモジュール。 このモジュールは、上記のリファレンスに記載されている脆弱性のコアを悪用しますが、 XP / 2003 Windowsバージョン、のセキュリティ記述子を変更することにより サポート_388945a0 ビルトインアカウント。

しかし、 リッドハイジャック モジュールは、被害者の既存のアカウントを使用してこの攻撃を自動化します。 それはで見つけることができます post / windows / manage/rid_hijack。

–セバスチャン・カストロ

モジュールが設定されると、Castroは、Windows XP、Windows Server 2003、Windows 8.1、Windows 10などのいくつかのオペレーティングシステムでモジュールをテストしました。また、プロセス全体がどのように機能し、ハッカーがすべての管理者権限を管理者アカウントからゲストアカウントへ。

XP以降のバージョンに関係なく、Windowsはセキュリティアカウントマネージャー(SAM)を使用して、ローカルユーザーと組み込みアカウントのセキュリティ記述子を格納します。 セキュリティプリンシパルの仕組みで説明したように、すべてのアカウントには、それを識別するRIDが割り当てられています。 ドメインコントローラーとは異なり、Windowsワークステーションとサーバーはこのデータの大部分をHKLM \ SAM \ SAM \ Domains \ Account \ Usersキーに保存します。これには、SYSTEM権限にアクセスする必要があります。

–セバスチャン・カストロ

残念なことに、レポートは約10か月前に同社からマイクロソフトに送信されましたが、回答がありませんでした。 これにより、一定期間後に脆弱性を開示する許可が与えられました。 しかし、 ギュンター・ボーン、 最近、ベースラインのグループポリシーオブジェクトを適応させることで、実際の状況でハッキングが行われない可能性があることが報告されました。 とはいえ、マイクロソフトが公式声明を発表するのをまだ待っています。