大規模なセキュリティホールにより、攻撃者はCortanaを使用してロック画面の上からPowershellスクリプトを実行できます

2分。 読んだ

更新日

MSPoweruser の編集チームの維持にどのように貢献できるかについては、開示ページをお読みください。 続きを読む

特にあなたが悪意を持って人々を助けているとき、あまりにも役立つというようなことがあります。

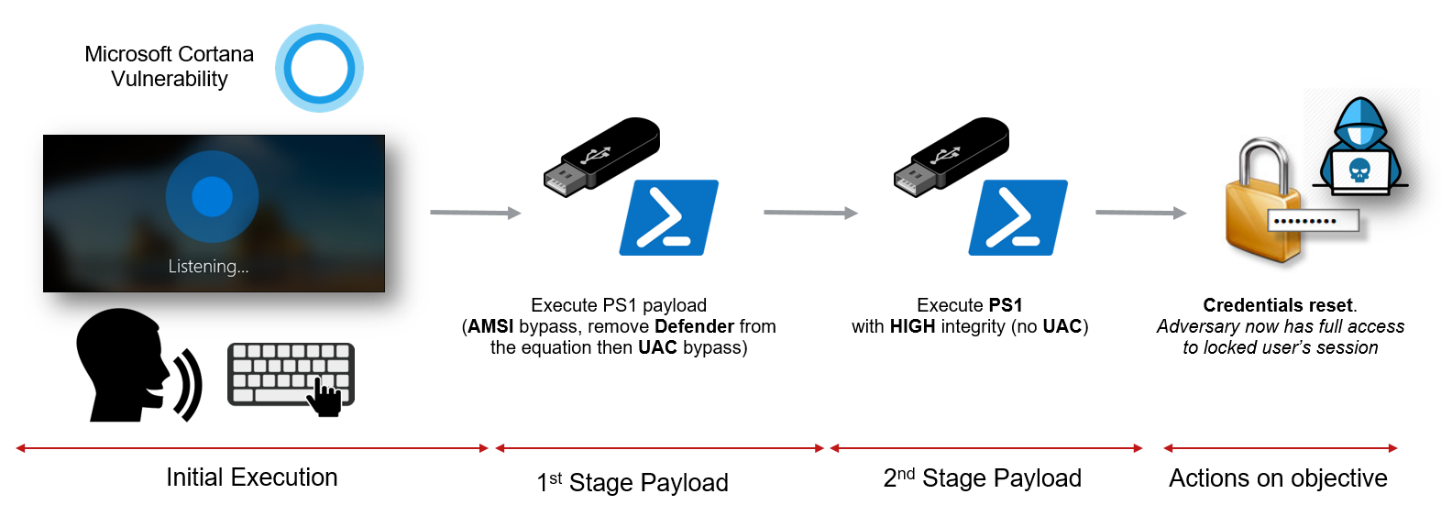

つまり、Windows 10のCortanaの場合、セキュリティ研究者は、ロック画面の上からPowershellコマンドを実行できることを非常に喜んでいることを発見しました。これにより、攻撃者は、パスワードのリセットやPCへのログインなど、ほぼすべてのことを実行できるようになります。ロックされ暗号化されている場合でも、PCに物理的にアクセスできます。

私のマカフィーで説明したように、トリックは非常に簡単です。

- 「TapandSay」または「HeyCortana」を介してCortanaをトリガーする

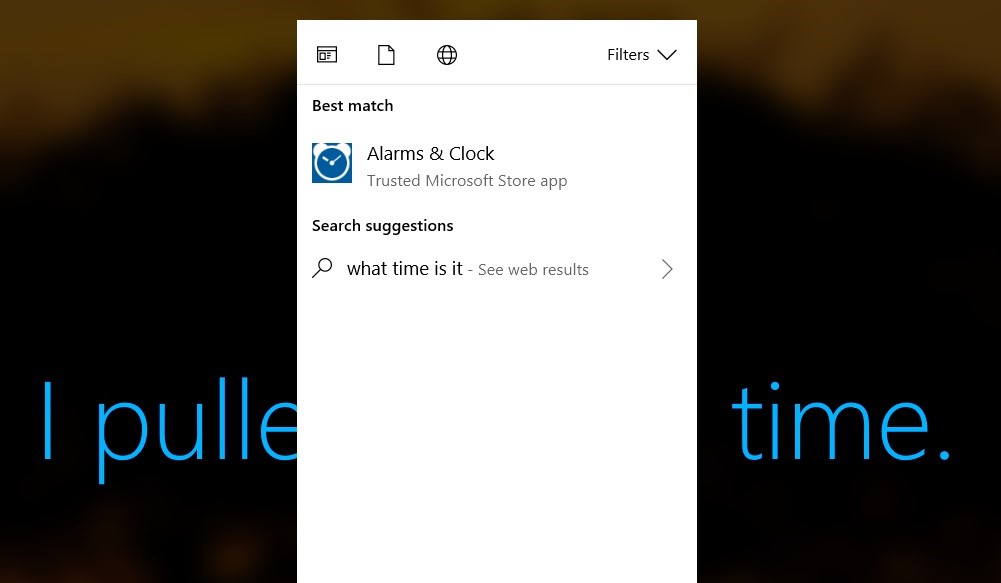

- 「今何時ですか?」などの質問をします(これはより信頼性があります)。

- スペースバーを押すと、コンテキストメニューが表示されます

- escを押すと、メニューが消えます

- スペースバーをもう一度押すと、コンテキストメニューが表示されますが、今回は検索クエリが空です。

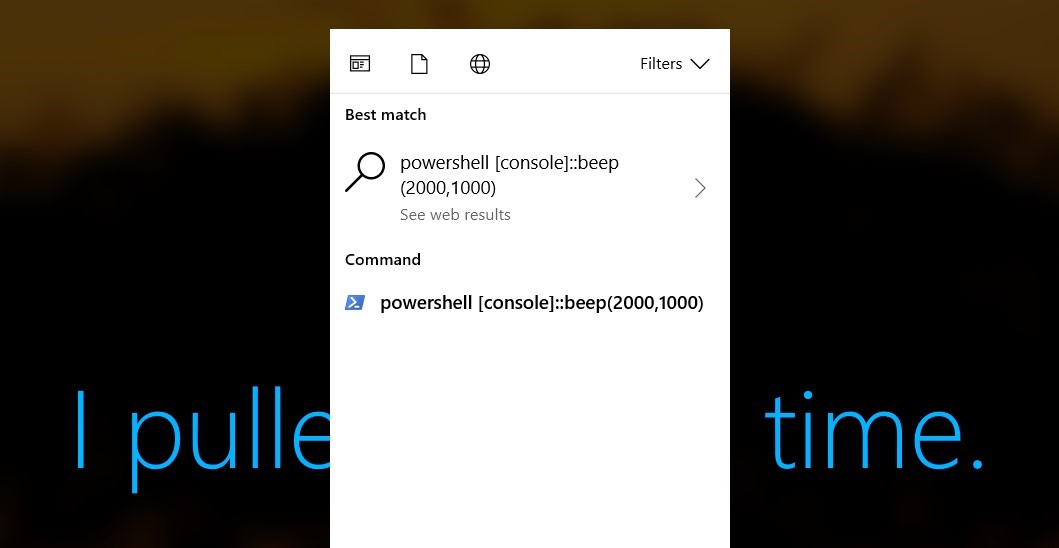

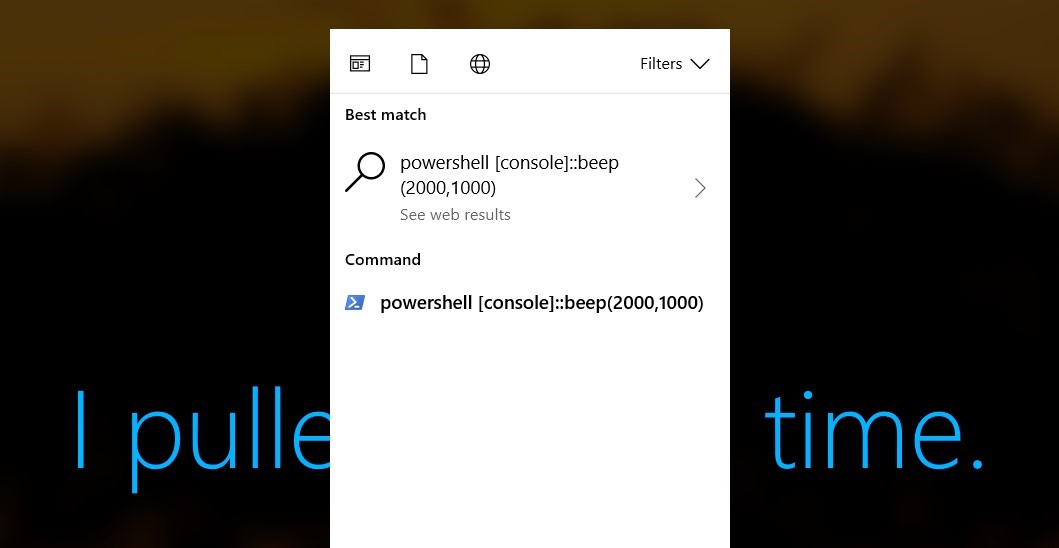

- 入力を開始します(バックスペースは使用できません)。 間違えた場合は、escを押してやり直してください。

- コマンドの入力が(慎重に)完了したら、[コマンド]カテゴリのエントリをクリックします。 (このカテゴリは、入力がコマンドとして認識された後にのみ表示されます。)

- いつでも右クリックして[管理者として実行]を選択できます(ただし、ユーザーはUACをクリアするためにログインする必要があることに注意してください)

Cortanaは、任意のコマンドを実行するだけでなく、ファイルの内容などの機密情報をロック画面の上から漏洩します。

マカフィーはすでに数か月前にこの問題をマイクロソフトに通知しており、マイクロソフトは2018年2018月の累積的な更新(CVE-8140-XNUMXの一部として)で修正をリリースしましたが、パッチがロールバックされる間、多くのエンタープライズPCはしばらくの間脆弱なままであると想定していますゆっくりと出てください。

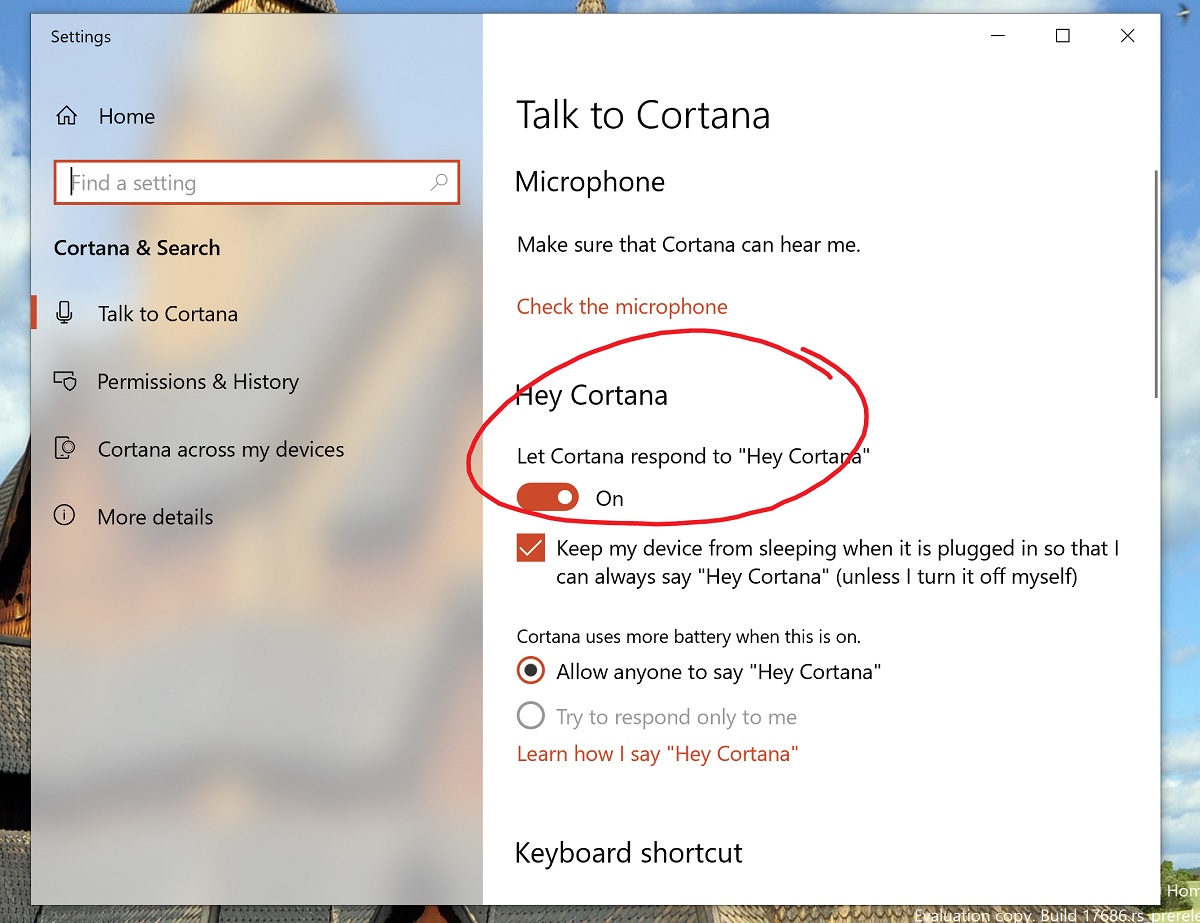

問題の一部は、Hey Cortanaがデフォルトで有効になっているため、Windows10ユーザーが上記のロック画面攻撃や情報漏えいに対して一様に脆弱になることです。 マカフィーでは、実際に使用しない限り、この機能を無効にすることをお勧めします。これは、設定アプリの[Cortana検索と設定]メニューで実行できます。

残酷な詳細をすべて読む ここマカフィーで.