A Microsoft Teams social engineering támadása nemrég történt a platformon

4 perc olvas

Publikálva

Olvassa el közzétételi oldalunkat, hogy megtudja, hogyan segítheti az MSPowerusert a szerkesztői csapat fenntartásában Tovább

A Microsoft Teams social engineering támadást hajtott végre az orosz fenyegetettség szereplője, Midnight Blizzard a platformon a közelmúltban. A korábban használt fenyegetőző feltörte a Microsoft 365 bérlőit új domainek létrehozásához, amelyek technikai támogatási entitásként jelennek meg. Ezen álcák alatt a Midnight Blizzard a Teams-üzenetek segítségével megpróbálja ellopni a szervezetek hitelesítő adatait egy felhasználó bevonásával és a többtényezős hitelesítési (MFA) felszólítások jóváhagyásával.

A Microsoft Teams szolgáltatást használó összes szervezetet arra bátorítjuk, hogy erősítse meg a biztonsági gyakorlatát, és a nem a felhasználó által kezdeményezett hitelesítési kérelmeket rosszindulatúként kezelje.

Legutóbbi vizsgálatuk szerint, körülbelül 40 globális szervezetet érintett a Microsoft Teams social engineering támadása. A fenyegető szereplők korábbi támadásaihoz hasonlóan a szervezetek főként kormányzati, nem kormányzati szervezetek (NGO-k), IT-szolgáltatások, technológiai, diszkrét gyártási és média szektorok voltak. Ez logikus, mivel a Midnight Blizzard egy orosz fenyegetést jelentő szereplő, akit korábban az Egyesült Államok és az Egyesült Királyság kormánya az Orosz Föderáció Külföldi Hírszerző Szolgálatának tulajdonított.

A támadások 2023 májusában történtek. Ha emlékszel, egy másik fenyegetést okozó szereplő, a Storm-0558 is komoly károkat okozott akkoriban a Microsoft szervereiben.

A Midnight Blizzard azonban valódi Microsoft Teams hitelesítő adatokat használ feltört fiókokból, hogy megpróbálja meggyőzni a felhasználókat, hogy írják be a kódot az eszközükön lévő promptba. Ezt úgy teszik, hogy technikai támogatási vagy biztonsági csapatnak álcázzák magukat.

A Microsoft szerint a Midnight Blizzard ezt három lépésben teszi meg:

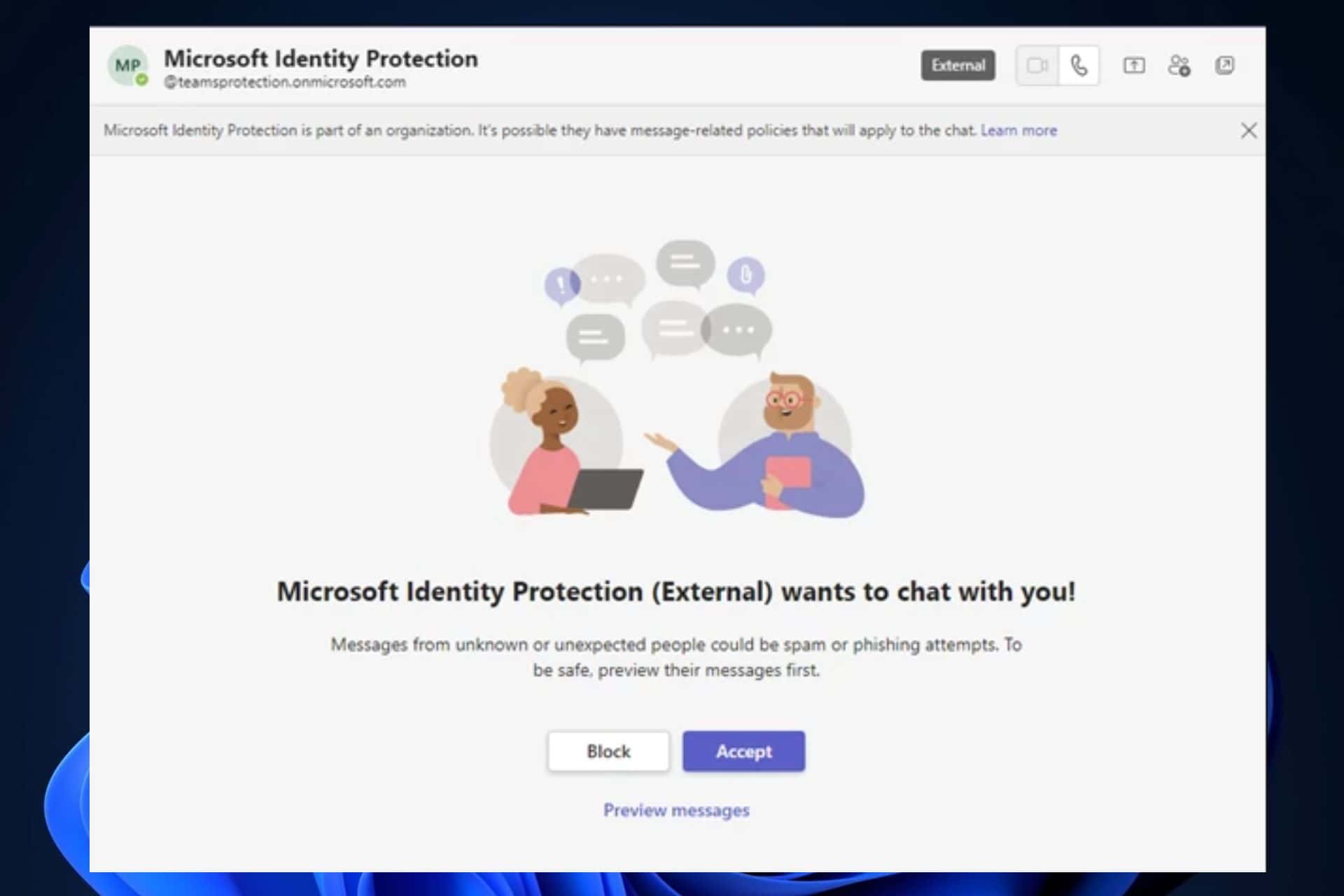

- A célfelhasználó Microsoft Teams-üzenetkérést kaphat egy külső felhasználótól, aki technikai támogatást vagy biztonsági csapatot képvisel.

- Ha a célfelhasználó elfogadja az üzenetkérést, a felhasználó Microsoft Teams-üzenetet kap a támadótól, amely megpróbálja rávenni, hogy írja be a kódot a mobileszközén lévő Microsoft Authenticator alkalmazásba.

- Ha a megcélzott felhasználó elfogadja az üzenetkérést, és beírja a kódot a Microsoft Authenticator alkalmazásba, a fenyegetés szereplője egy tokent kap a célzott felhasználóként való hitelesítéshez. A színész hozzáférést kap a felhasználó Microsoft 365-fiókjához, miután befejezte a hitelesítési folyamatot.

A Microsoft kiadott egy listát azokról az e-mail nevekről, amelyekre vigyáznia kell:

A kompromisszum mutatói

| Mutató | típus | Leírás |

| msftprotection.onmicrosoft[.]com | Domain név | Rosszindulatú szereplő által vezérelt aldomain |

| IdentityVerification.onmicrosoft[.]com | Domain név | Rosszindulatú szereplő által vezérelt aldomain |

| accountsVerification.onmicrosoft[.]com | Domain név | Rosszindulatú szereplő által vezérelt aldomain |

| azuresecuritycenter.onmicrosoft[.]com | Domain név | Rosszindulatú szereplő által vezérelt aldomain |

| teamsprotection.onmicrosoft[.]com | Domain név | Rosszindulatú szereplő által vezérelt aldomain |

Az alábbi ajánlások követésével azonban megvédheti magát és szervezetét a Microsoft Teams social engineering támadásaival szemben:

- Kísérletezzen és kezdje el a telepítést adathalászat-ellenálló hitelesítési módszerek felhasználók számára.

- végrehajtja Feltételes hozzáférés hitelesítési erőssége adathalászat-ellenálló hitelesítés előírása az alkalmazottak és a külső felhasználók számára a kritikus alkalmazásokhoz.

- Adja meg a megbízható Microsoft 365 szervezeteket annak meghatározásához, hogy mely külső domainek számára engedélyezett vagy tiltott csevegés és találkozás.

- Tart Microsoft 365 auditálás engedélyezve van, hogy szükség esetén ki lehessen vizsgálni az audit rekordokat.

- Értse meg és válassza ki a legjobb hozzáférési beállítások a külső együttműködéshez szervezete számára.

- Csak ismert eszközök engedélyezése amelyek betartják A Microsoft által javasolt biztonsági alapszabályok.

- A felhasználók oktatása körülbelül szociális tervezés és a hitelesítő adatokkal kapcsolatos adathalász támadások, beleértve a kéretlen üzenetek formájában küldött MFA-kódok beírásától való tartózkodást.

- Tanítsa meg a Microsoft Teams felhasználóit, hogy ellenőrizzék a „külső” címkéket a külső entitások kommunikációs kísérletei során, legyenek óvatosak azzal kapcsolatban, hogy mit osztanak meg, és soha ne osszák meg fiókinformációikat, és ne engedélyezzenek bejelentkezési kérelmeket csevegésen keresztül.

- A felhasználók oktatása a ellenőrizze a bejelentkezési tevékenységet és jelölje meg a gyanús bejelentkezési kísérleteket „Ez nem én voltam”.

- végrehajtja Feltételes hozzáférésű alkalmazásvezérlés a Microsoft Defender for Cloud Apps szolgáltatásban a nem felügyelt eszközökről csatlakozó felhasználók számára.

Mi a véleménye ezekről a Microsoft Teams social engineering támadásokról? Tudassa velünk az alábbi megjegyzések részben.