Microsoft Teams napad društvenim inženjeringom nedavno se dogodio na platformi

4 min. čitati

Objavljeno na

Pročitajte našu stranicu za otkrivanje kako biste saznali kako možete pomoći MSPoweruseru da održi urednički tim Čitaj više

Napad društvenim inženjeringom Microsoft Teams nedavno je izveo ruski akter prijetnje, Midnight Blizzard, na platformi. Glumac prijetnje koji je prethodno korišten ugroženi zakupci Microsoft 365 za stvaranje novih domena koje se pojavljuju kao entiteti tehničke podrške. Pod ovim krinkama, Midnight Blizzard zatim koristi Teams poruke za pokušaj krađe vjerodajnica od organizacija angažiranjem korisnika i izmamljivanjem odobrenja upita za multifaktorsku provjeru autentičnosti (MFA).

Sve organizacije koje koriste Microsoft Teams potiču se da pojačaju sigurnosne prakse i tretiraju sve zahtjeve za autentifikaciju koje nije pokrenuo korisnik kao zlonamjerne.

Prema njihovoj posljednjoj istrazi, otprilike manje od 40 globalnih organizacija bilo je pogođeno napadom društvenog inženjeringa Microsoft Teams. Kao i kod prethodnih napada ovih prijetnji, organizacije su uglavnom bile vladine, nevladine organizacije (NVO), IT usluge, tehnologija, diskretna proizvodnja i medijski sektori. Ovo ima smisla s obzirom na to da je Midnight Blizzard akter ruske prijetnje, a prethodno su ga vlade SAD-a i UK-a pripisivale Vanjskoj obavještajnoj službi Ruske Federacije.

Napadi su se dogodili u svibnju 2023. Ako se sjećate, još jedan akter prijetnje, Storm-0558, uzrokovao je ozbiljnu štetu Microsoftovim poslužiteljima otprilike u to vrijeme.

Međutim, Midnight Blizzard koristi stvarne Microsoft Teams vjerodajnice s kompromitiranih računa kako bi pokušao uvjeriti korisnike da unesu kod u upit na svom uređaju. To čine maskirajući se u tehničku podršku ili sigurnosni tim.

Prema Microsoftu, Midnight Blizzard to čini u 3 koraka:

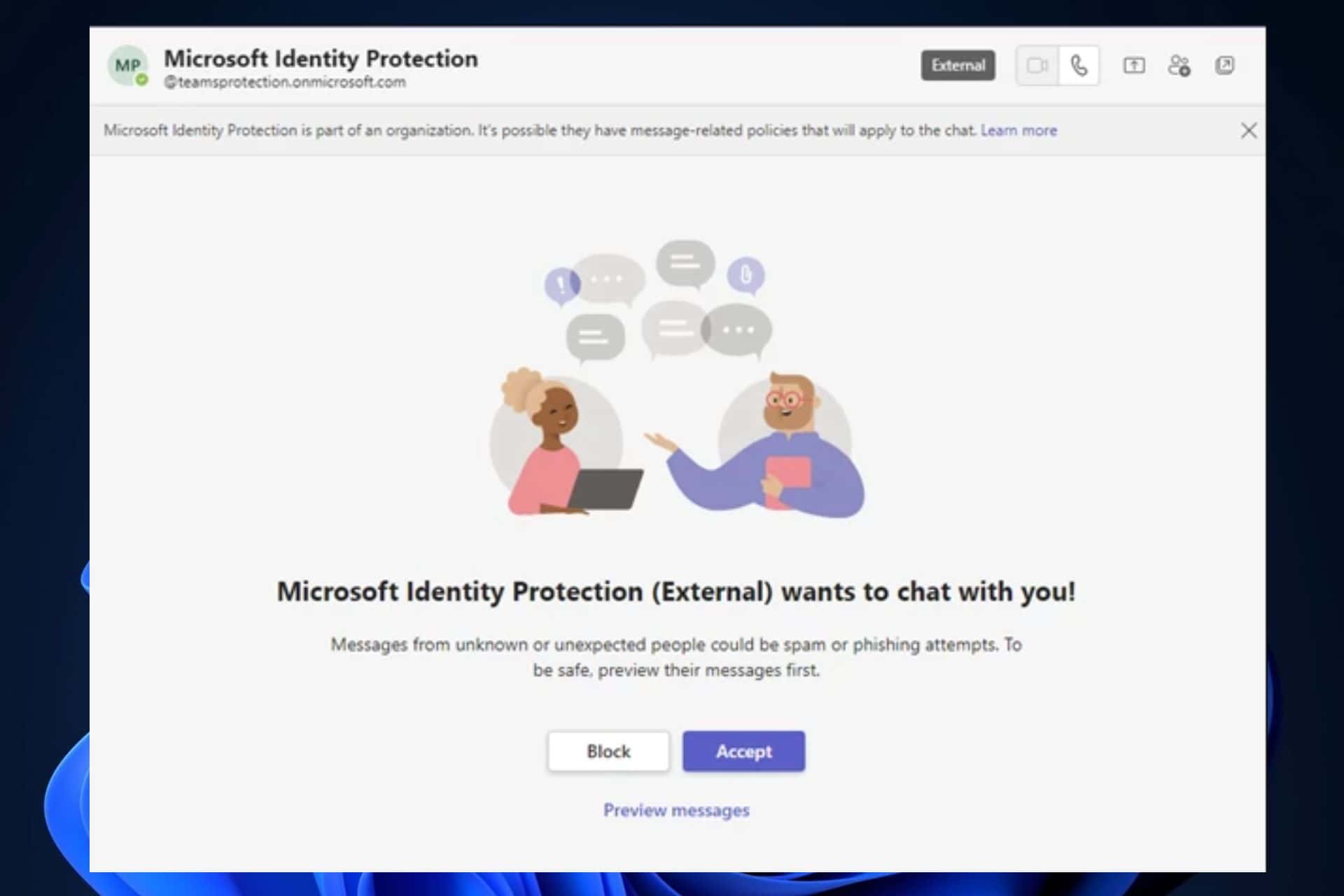

- Ciljani korisnik može primiti zahtjev za poruku Microsoft Teams od vanjskog korisnika koji se predstavlja kao tehnička podrška ili sigurnosni tim.

- Ako ciljani korisnik prihvati zahtjev za poruku, korisnik zatim prima Microsoft Teams poruku od napadača koji ga pokušava uvjeriti da unese kod u aplikaciju Microsoft Authenticator na svom mobilnom uređaju.

- Ako ciljani korisnik prihvati zahtjev za poruku i unese kod u aplikaciju Microsoft Authenticator, akter prijetnje dobiva token za autentifikaciju kao ciljani korisnik. Glumac dobiva pristup korisničkom Microsoft 365 računu nakon što je dovršio tijek provjere autentičnosti.

Microsoft je objavio popis imena e-pošte na koje biste trebali biti oprezni:

Indikatori kompromisa

| Pokazatelj | Tip | Opis |

| msftprotection.onmicrosoft[.]com | Naziv domene | Poddomena koju kontrolira zlonamjerni glumac |

| identityVerification.onmicrosoft[.]com | Naziv domene | Poddomena koju kontrolira zlonamjerni glumac |

| accountsVerification.onmicrosoft[.]com | Naziv domene | Poddomena koju kontrolira zlonamjerni glumac |

| azuresecuritycenter.onmicrosoft[.]com | Naziv domene | Poddomena koju kontrolira zlonamjerni glumac |

| teamsprotection.onmicrosoft[.]com | Naziv domene | Poddomena koju kontrolira zlonamjerni glumac |

Međutim, možete zaštititi sebe i svoju organizaciju od napada društvenog inženjeringa Microsoft Teams slijedeći ove preporuke:

- Isprobajte i počnite s implementacijom metode provjere autentičnosti otporne na krađu identiteta za korisnike.

- Implementirati Snaga provjere autentičnosti uvjetnog pristupa zahtijevati autentifikaciju otpornu na krađu identiteta za zaposlenike i vanjske korisnike za kritične aplikacije.

- Navedite pouzdane Microsoft 365 organizacije kako biste definirali koje su vanjske domene dopuštene ili blokirane za razgovor i sastanke.

- Zadržati Microsoft 365 revizija omogućeno tako da se revizijski zapisi mogu istražiti ako je potrebno.

- Razumjeti i odabrati najbolje postavke pristupa za vanjsku suradnju za vašu organizaciju.

- Dopusti samo poznate uređaje koje se pridržavaju Microsoftove preporučene sigurnosne osnove.

- Educirajte korisnike oko društveni inženjering i napade krađe vjerodajnica, uključujući suzdržavanje od unosa MFA kodova poslanih putem bilo kojeg oblika neželjene poruke.

- Obrazujte korisnike Microsoft Teamsa da provjeravaju 'Vanjsko' označavanje pokušaja komunikacije vanjskih subjekata, budite oprezni s onim što dijele i nikada ne dijelite svoje podatke o računu niti autorizirajte zahtjeve za prijavu putem chata.

- Educirati korisnike da pregled aktivnosti prijave i označite sumnjive pokušaje prijave kao "Ovo nisam bio ja".

- Implementirati Kontrola aplikacije uvjetnog pristupa u programu Microsoft Defender za aplikacije u oblaku za korisnike koji se povezuju s neupravljanih uređaja.

Što mislite o ovim napadima društvenog inženjeringa Microsoft Teams? Javite nam u odjeljku za komentare ispod.