Najbolji alati za hakiranje za Windows - 10 najmoćnijih opcija

9 min. čitati

Ažurirano

Pročitajte našu stranicu za otkrivanje kako biste saznali kako možete pomoći MSPoweruseru da održi urednički tim Čitaj više

Tražite li najbolje alate za hakiranje za Windows za reviziju sigurnosnih sustava vaših klijenata i poslužitelja? Vaša potraga ovdje završava!

U ovom sam članku zaokružio neke od najboljih alata za etičko hakiranje koje morate isprobati kao stručnjak za kibernetičku sigurnost, vlasnik web stranice i administrator Windows poslužitelja. Također sam dao praktičan vodič kako pokazati što možete postići. Spreman?

Najbolji alati za hakiranje za Windows

U nastavku pronađite tablicu sažetka za najbolji softver za etičko hakiranje za IT sustave temeljene na Windows OS-u i poslužiteljima:

| Naziv softvera | Upotreba | GUI | CLI | Razina stručnosti | Cijene |

| Nmap | Procjena sigurnosti mreže | Da | Da | Srednji | Besplatno |

| John Trbosjek | Revizija sigurnosti lozinke | Ne | Da | visok | Besplatno |

| Suite podrigivanja | Skeniranje web ranjivosti | Da | Ne | Srednji | Plaćen |

| Metasploit Framework | Ispitivanje penetracije | Da | Da | visok | Besplatno |

| Invicti | Sigurnosno testiranje aplikacije | Da | Ne | Srednji | Plaćen |

| Wireshark | Analizator mrežnog protokola | Da | Da | visok | Besplatno |

| Nessus | Procjena online ranjivosti | Da | Da | Srednji | Plaćen |

| Aircrack-ng | Revizija Wi-Fi mreže | Ne | Da | Srednji | Besplatno |

| SQLMap | Lociranje nedostataka SQL injekcije | Ne | Da | Srednji | Besplatno |

| Nikto | Web skeniranje | Ne | Da | Srednji | Besplatno |

Evo potpune recenzije alata za hakiranje spomenutih u tablici:

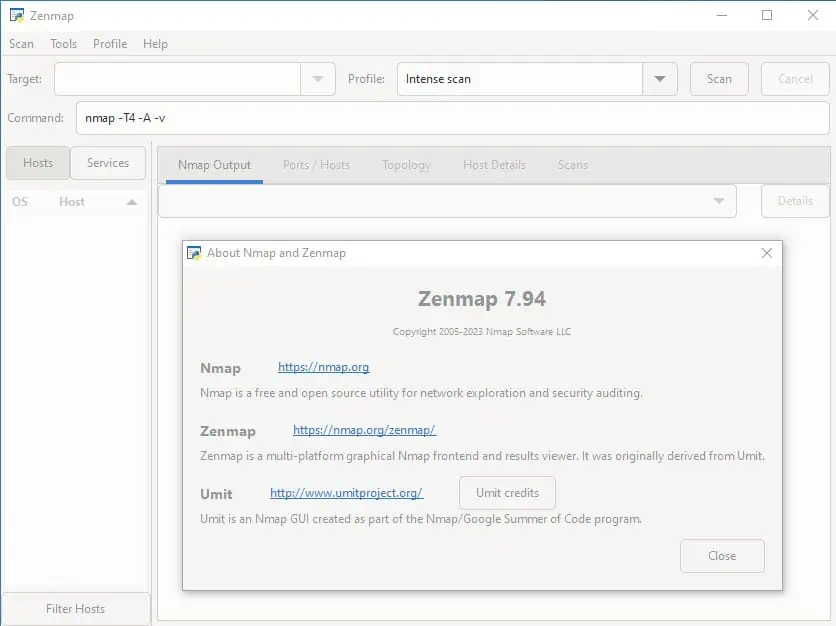

1. Nmap

Nmap je open-source softver za hakiranje koji se koristi u skeniranje mreža radi sigurnosne procjene. Ovaj učinkovit alat može mapirati topologiju mreže i identificirati potencijalne ranjivosti. Njegov snažan motor za skriptiranje podržava svestrano skeniranje portova.

sistem admini koristite ga za upravljanje rasporedima nadogradnje usluge i nadziranje neprekidnog rada usluge ili hosta. Neke od ostalih istaknutih značajki uključuju:

- Robusno otkrivanje domaćina

- Precizno otkrivanje verzije

- Otisak prsta OS-a.

Ovaj softver je dostupan u oba tradicionalne verzije naredbenog retka i GUI.

Pros:

- Ovaj alat dolazi s opsežnom dokumentacijom na više jezika.

- Može brzo skenirati velike mreže od stotina sustava.

- Nudi prilagođeno skriptiranje za obavljanje naprednih zadataka.

Cons:

- Najbolje se ponaša protiv pojedinačnih domaćina.

- Napredne značajke mogle bi biti neodoljive za nove korisnike.

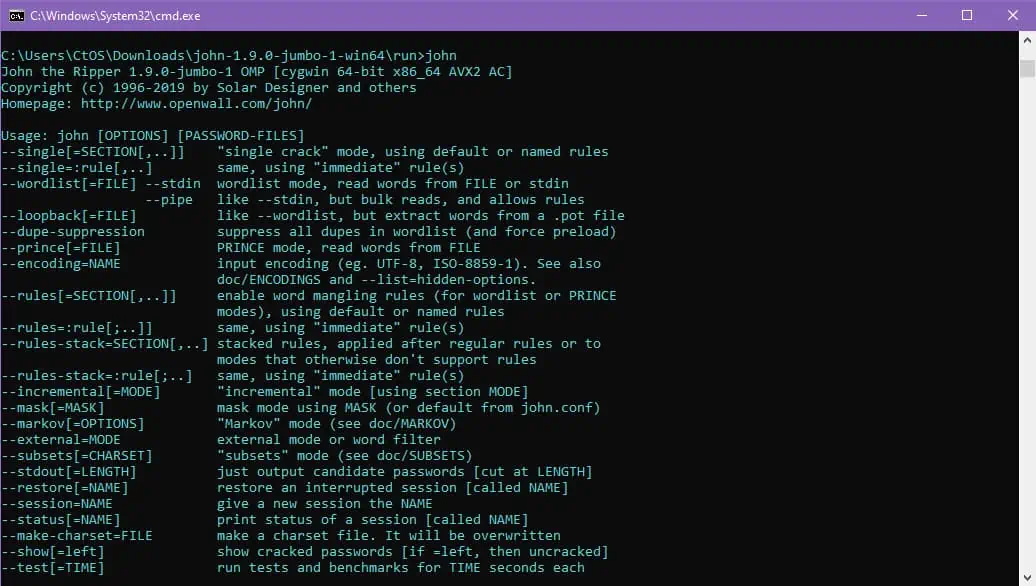

2. John Trbosjek

Kao etički haker, možete koristiti Johna Trbosjeka za revizija sigurnosti lozinki i oporavak lozinki iz sustava Windows, Linux, Mac, i drugim operativnim sustavima.

Ovaj open-source aplikacija se široko koristi u testiranju prodora i sigurnosnim procjenama. Podržava stotine vrsta hash-a i šifri. Također koristi rječnik i napade grubom silom za brze rezultate. Ako također tražite najbolji keylogger za praćenje lozinki, ovaj alat će se lijepo uklopiti.

Također možete preuzeti Hash Suite aplikacija za Windows računala. Sličan je Johnu Trbosjeku i stvorio ga je jedan od njegovih programera.

Pros:

- Ovo je brz alat za reviziju lozinki.

- Podržava razne algoritme raspršivanja lozinki, uključujući Windows lozinke.

- Može se integrirati s drugim sigurnosnim alatima.

Cons:

- Njegov opseg je ograničen na probijanje lozinki.

- Početno postavljanje i konfiguracija mogu se početnicima činiti izazovnima.

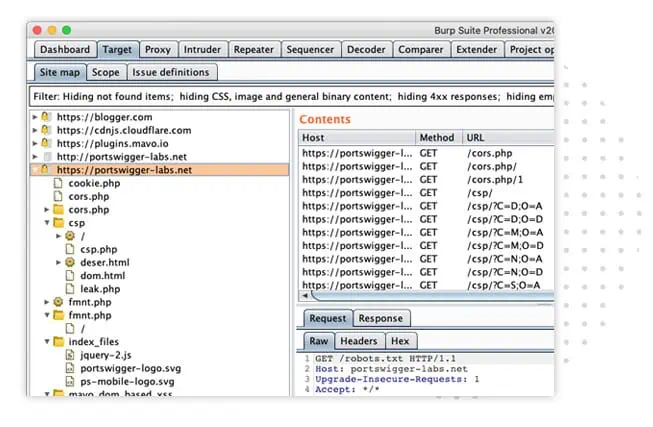

3. Suite podrigivanja

Burp Suite vam to omogućuje automatski prepoznati različite ranjivosti na vašoj web stranici. Ako ste tester sigurnosne penetracije web stranice, htjet ćete koristiti ovaj alat za automatizaciju prilagođenih napada i pretraživanja bugova.

Softver vam također pomaže da velikom brzinom otkrijete ranjivosti koje je teže pronaći. Koristi se tehnike lociranja otisaka prstiju za skeniranje modernih web aplikacija s manje zahtjeva.

Pros:

- Softver nudi neusporedivu zaštitu od zero-day ranjivosti.

- Omogućuje prilagođenu konfiguraciju za skeniranje određene vrste ranjivosti.

- Podržava otkrivanje grešaka kao što su asinkrona SQL injekcija i slijepi SSRF.

Cons:

- Tijekom intenzivnog skeniranja, alat može zahtijevati značajne sistemske resurse.

- To nije najprikladnije rješenje za početnike.

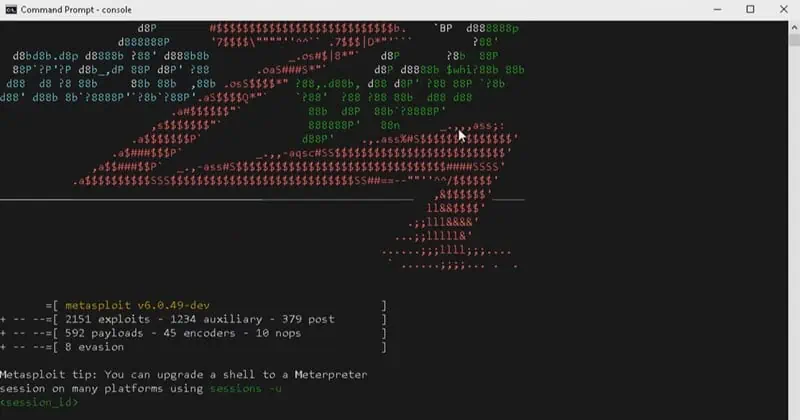

4. metasploit

Metasploit je a okvir za testiranje prodora koji se fokusira na provjeru ranjivosti i procjenu sigurnosti. Djeluje kao platforma za razvoj i izvođenje exploita.

Također ima ugrađena baza podataka za iskorištavanje koji sadrži veliku kolekciju eksploatacija, korisnih opterećenja i shell kodova.

Pros:

- Alat se može koristiti za razvoj eksploatacijskih kodova protiv udaljenih ciljeva.

- Ima aktivnu korisničku zajednicu koja stalno pruža ažuriranja i podršku.

- Ovaj softver je također koristan za razvoj IDS potpisa.

Cons:

- Nema ažuriranja iskorištavanja u stvarnom vremenu.

- Softver ima samo sučelje naredbenog retka.

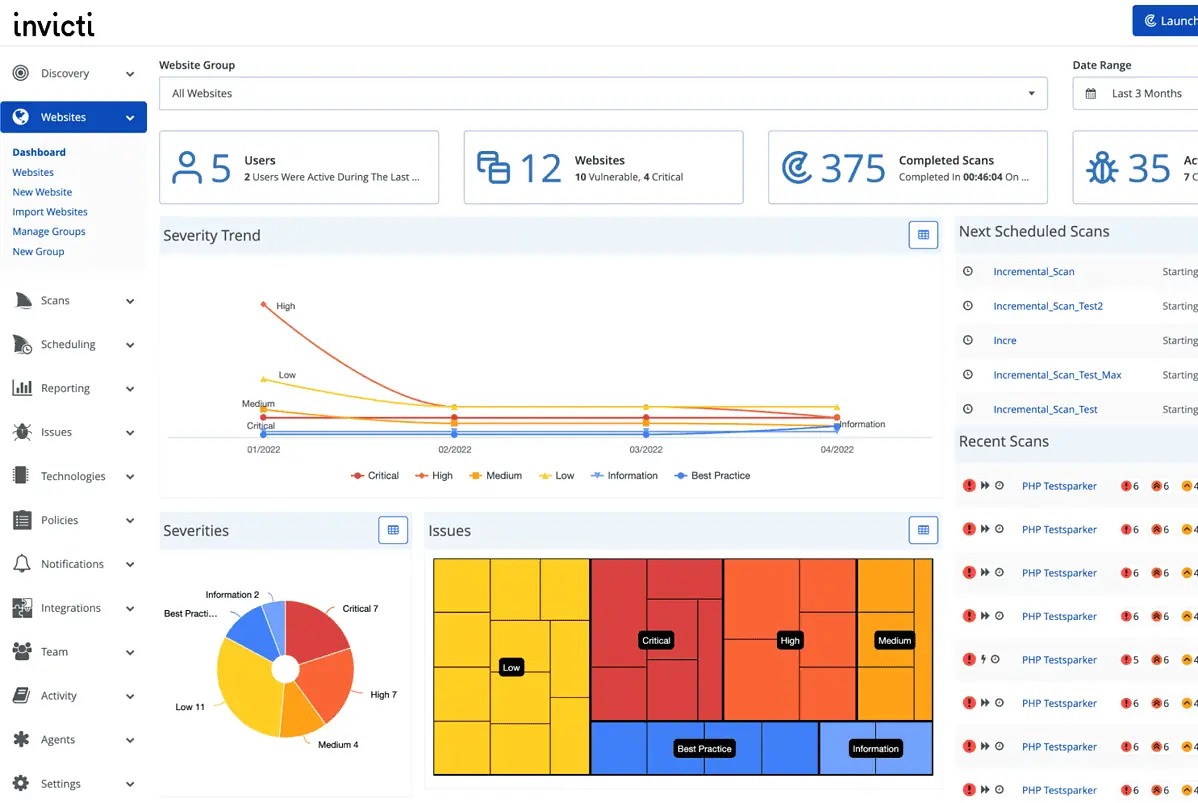

5. Invicti

Ako tražite pouzdanog testiranje sigurnosti aplikacije softvera, odaberite Invicti. Prethodno poznat kao Netsparker, može se koristiti za automatski otkriti ranjivosti.

Ovaj je softver idealan za etičke hakere jer ne samo da identificira ranjivosti, već ih i dodjeljuje za ispravljanje. Nudi precizne rezultate bez kompromisa u brzini.

Pros:

- Alat može točno otkriti ranjivosti web aplikacije.

- Dolazi s detaljnom nadzornom pločom.

- Koristi jedinstvene dinamičke i interaktivne pristupe skeniranju za skeniranje aplikacija.

Cons:

- Za funkcioniranje može biti potrebna značajna količina sistemskih resursa.

- Ovaj alat je relativno skup.

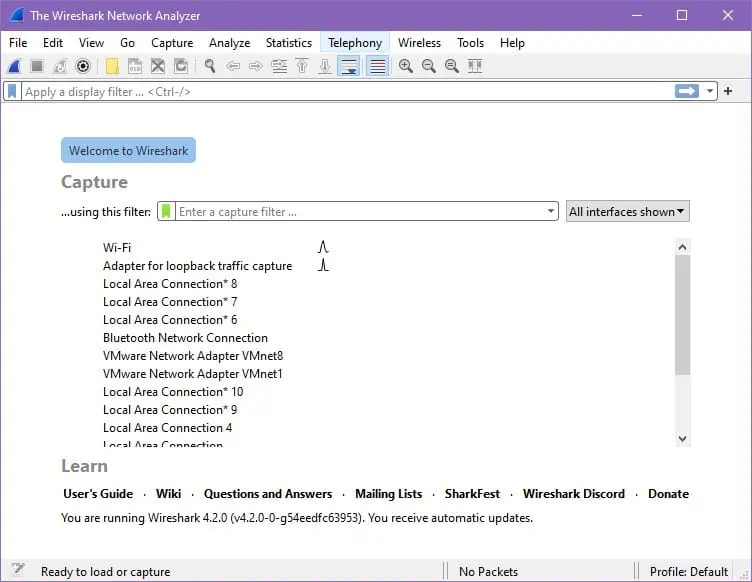

6. Wireshark

Wireshark je a softver za analizu mrežnih protokola koji nudi mikroskopski pogled na vašu mrežu. Može detaljno pregledati stotine protokola, a popis postaje sve veći. Osim robusnih filtara za prikaz, nudi pravila bojanja za popise paketa i obavlja bogatu VoIP analizu.

Pros:

- Ovaj alat podržava dešifriranje za mnoge internetske protokole kao što su IPsec, Kerberos, SSL/TLS itd.

- Omogućuje vam pregledavanje prikupljenih mrežnih podataka putem GUI-a ili uslužnog programa TShark u TTY načinu rada.

- Podržava izvoz izlaznih podataka u formate XML, CSV, PostScript i običan tekst.

Cons:

- Početnici moraju proći kroz strmu krivulju učenja.

- Softver ne nudi analizu u stvarnom vremenu.

7. Nessus

Moderni kibernetički napadi zahtijevaju vrhunsku tehnologiju rješenje za procjenu ranjivosti, kao Nessus. Ovaj vam alat omogućuje potpuni uvid u vašu internetski povezanu površinu napada. Tako možete ojačati svoje web aplikacije i osigurajte svoju infrastrukturu u oblaku.

Pros:

- Ovaj alat može otkriti slabe lozinke, pogrešnu konfiguraciju, nezakrpane usluge i druge ranjivosti.

- Omogućuje vam da odredite prioritet prijetnjama na koje je najprije potrebno obratiti pozornost.

- Podržava planirani način skeniranja.

Cons:

- Softver bi se nekim organizacijama mogao činiti skupim.

- Ne pruža nikakva grafička izvješća.

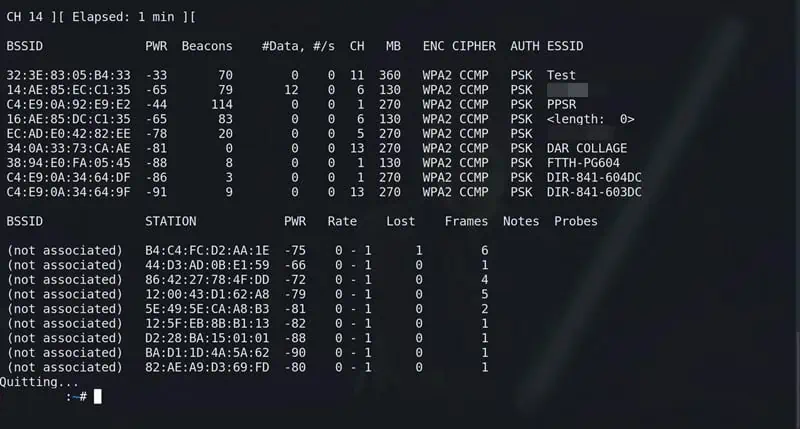

8. Aircrack-ng

Aircrack-ng je namjenski paket za revizija bežičnih mreža. Nadzire sigurnost Wi-Fi mreže, testira kompatibilnost upravljačkih programa i omogućuje intenzivno skriptiranje. Ovo rješenje je dovoljno sposobno da krekirati WEP i WPA/WPA2-PSK šifrirane mreže.

Pros:

- Ovaj alat može izvršiti sveobuhvatnu procjenu bežične sigurnosti.

- Omogućuje vam prijenos podataka u tekstualne datoteke.

- Ima aktivnu zajednicu koja redovito ažurira aplikaciju.

Cons:

- Ograničeno je na sigurnost Wi-Fi mreže.

- Korisnici moraju imati tehničko iskustvo kako bi u potpunosti iskoristili njegove značajke.

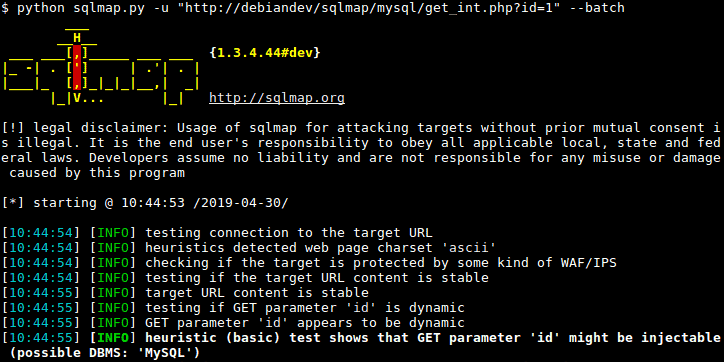

9. SQLMap

SQLMap je open-source softver koji automatski iskorištava nedostatke SQL Injection. Možete se izravno povezati s određenim bazama podataka i procijeniti ih protiv napada ubrizgavanjem. Njegov snažni mehanizam za otkrivanje može raditi kao ispitivač penetracije.

Pros:

- Ovaj alat podržava šest tehnika SQL ubacivanja, uključujući temeljene na pogreškama i UNION upite.

- Kompatibilan je s MySQL, Oracle, PostgreSQL i mnogim drugima.

- Omogućuje prilagodljivo pretraživanje za određene baze podataka, tablice i stupce.

Cons:

- Alat bi mogao biti previše složen za početnike.

- Ne dolazi s GUI-jem.

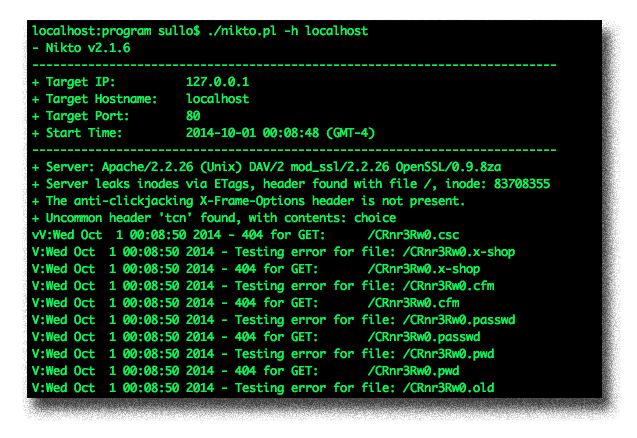

10. Nikto

Nikto je alat za skeniranje weba i poslužitelja otvorenog koda. Testira poslužitelje protiv potencijalno opasnih datoteka, zastarjelih verzija poslužitelja i problema specifičnih za verziju. Također može otkriti probleme s konfiguracijom poslužitelja i zastarjele komponente. Možete podesiti njegov raspon skeniranja kako biste isključili ili uključili cijelu kategoriju testa sigurnosne ranjivosti.

Sva IDS i IPS rješenja bilježit će Niktove aktivnosti. Međutim, svakako možete provjeriti LibWhiskerov anti-IDS protokol za Nikto ako želite testirati IDS/IPS softver koji koristite.

Pros:

- Softver podržava SSL i puni HTTP proxy.

- Generira izvješća izvješća u XML, HTML, običnom tekstu, NBE i CSV.

- Ima mogućnost skeniranja više portova jednog poslužitelja ili više poslužitelja.

Cons:

- Ovaj softver nije prikladan za sustave skeniranja ili mreže velikih poduzeća.

- Korisnicima bi rezultati skeniranja mogli biti porazni.

Kako sam odabrao najbolje alate za hakiranje za Windows?

Proces pregleda pri odabiru ovih alata uključuje precizno testiranje u različitim scenarijima kibernetičke sigurnosti. Pomno sam ispitao svaki alat naveden gore u simulirana okruženja za procjenu njegove izvedbe u otkrivanju ranjivosti.

Moj postupak testiranja također pokriva aspekte kao što su jednostavnost korištenja, mogućnosti integracije i prilagodljivost različitim verzijama operacijskog sustava Windows i izdanjima poslužitelja. Također sam razmotrio zakonitosti i etičkih standarda prije nego što predložite 10 najboljih alata iznad.

Kako koristiti alate za hakiranje?

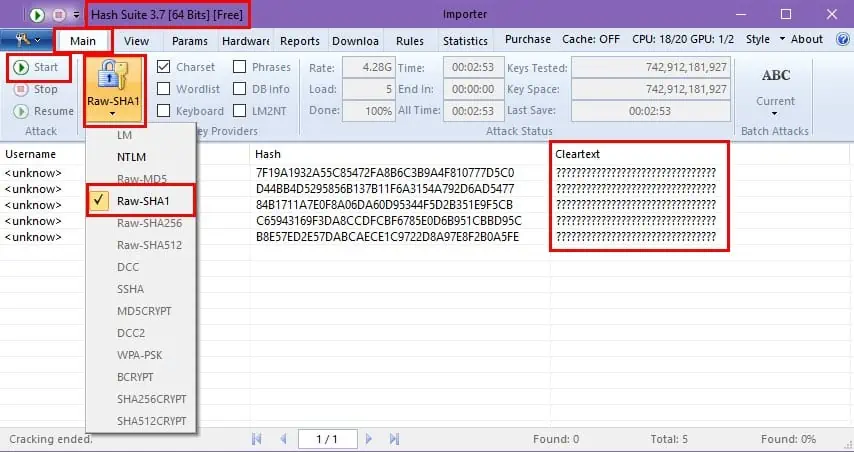

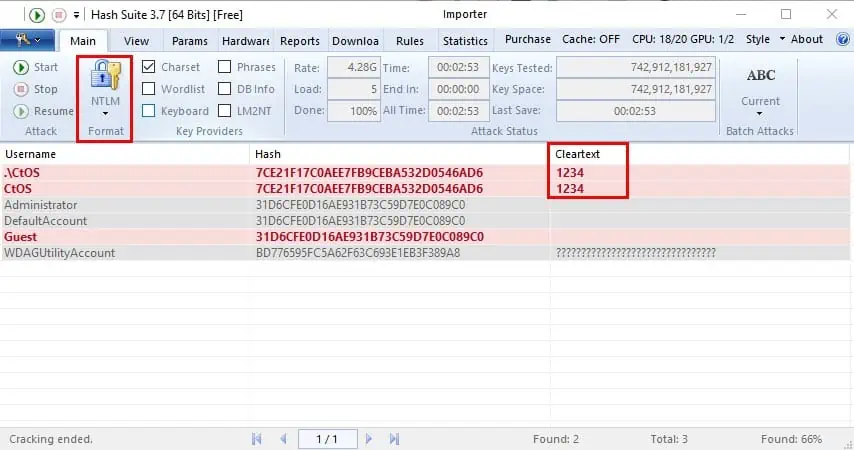

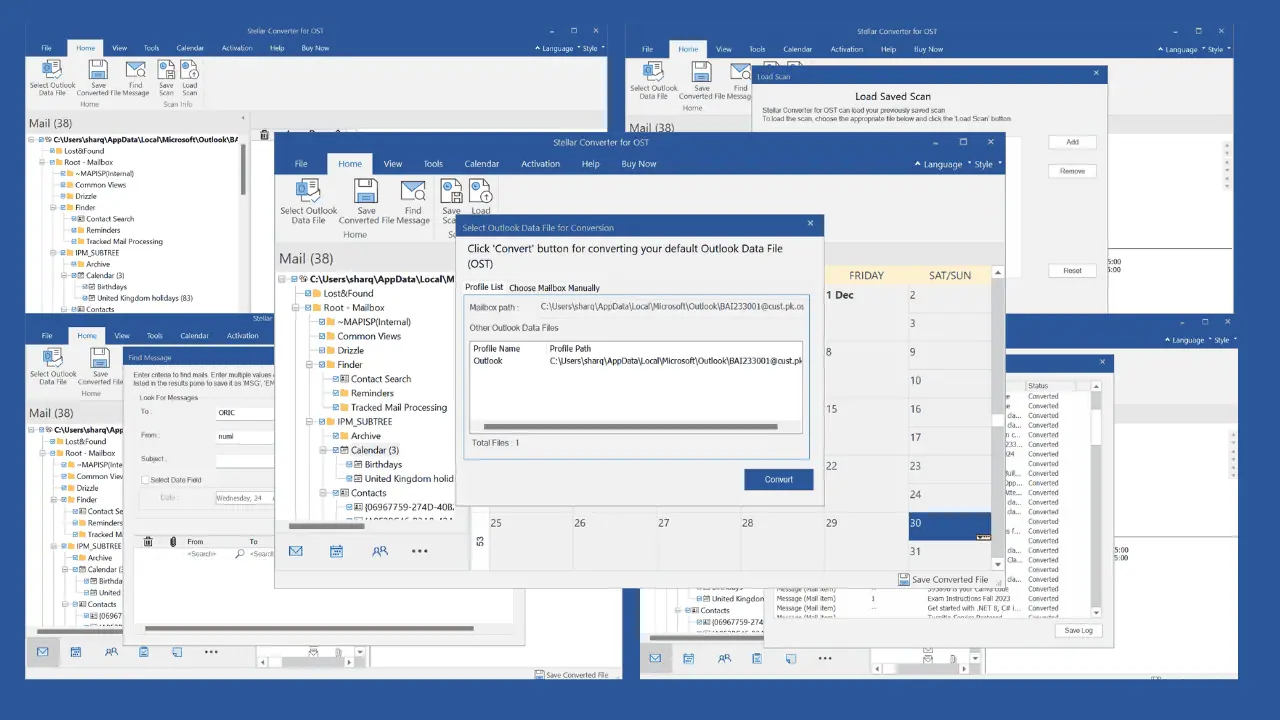

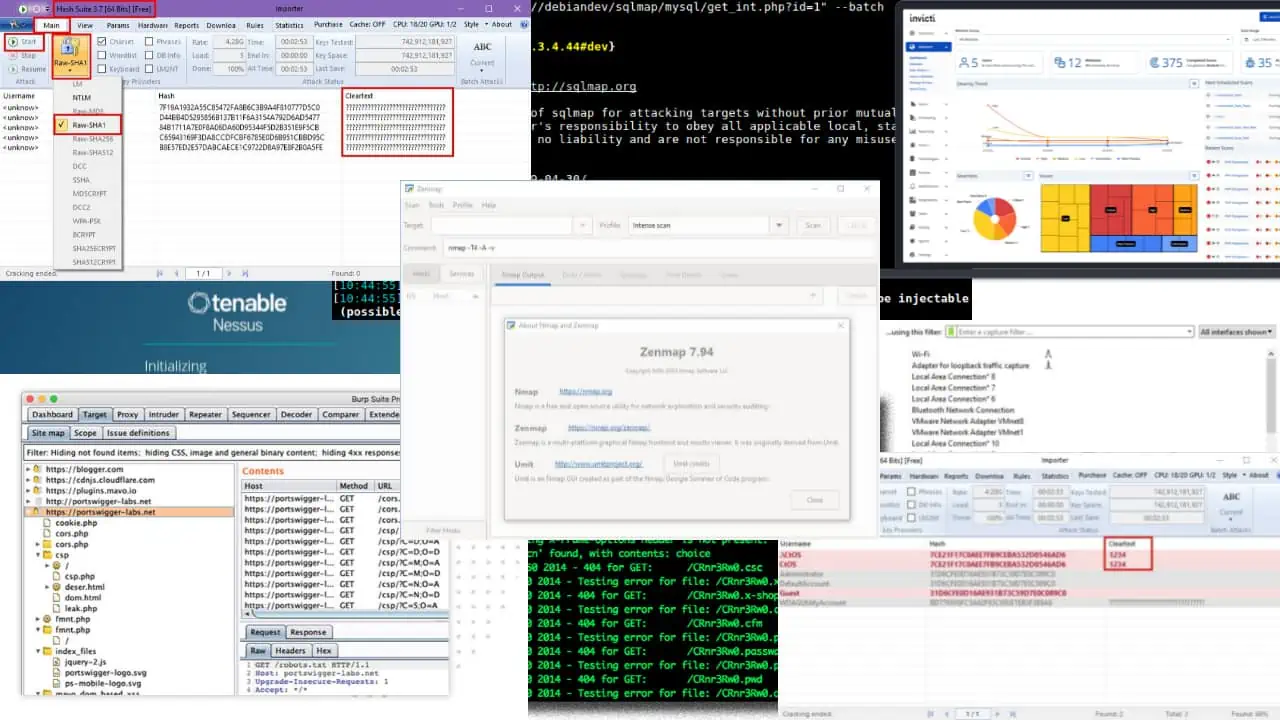

Pokazat ću vam kako možete testirati snagu lozinki koje odaberete pomoću Hash Suite provaljivač lozinki. Hash Suite je Johna Trbosjeka prilagođena verzija za Windows.

Ovo su korisnička imena i hash kodovi njihovih zaporki koje ću pokušati probiti:

| ID korisnika | Hash kodovi | Lozinka |

| acme1 | 7f19a1932a55c85472fa8b6c3b9a4f810777d5c0 | ***** |

| acmeadmin1 | d44bb4d5295856b137b11f6a3154a792d6ad5477 | ***** |

| johndoe1 | 84b1711a7e0f8a06da60d95344f5d2b351e9f5cb | ***** |

| janedoe1 | c65943169f3da8ccdfcbf6785e0d6b951cbbd95c | ***** |

| Tamal | b8e57ed2e57dabcaece1c9722d8a97e8f2b0a5fe | ***** |

U idealnom slučaju, John the Ripper ili Hash Suite će dekodirati hash kodove u otvoreni tekst. Izlaz otvorenog teksta je stvarna lozinka.

Evo kako možete razbiti lozinke za testiranje ranjivosti s programom Hash Suite:

- Preuzimanje Hash Suite Windows desktop aplikacija.

- Raspakirajte datoteku Hash_Suite_Free file.

- Idi na Hash_Suite_Free mapa.

- Pokreni Hash_Suite_64 or Hash_Suite_32 EXE file.

- Sada biste trebali vidjeti Aplikacija Hash Suite za stolna računala s Glavni karticu kao zadani odabir.

- kliknite Format gumb na Izbornik trake Hash Suite I odaberite SHA1. Ovo je format za hash kodove koje sam odabrao.

- Možete odabrati drugi format ovisno o popisu hash kodova.

- Sada kliknite gumb početni plan tipku.

- Na Status napada skupina, Kraj In vrijednosti pokazuju ETA.

- Nakon završetka, Hash Suite otkriva znakove zaporke ispod Jasan tekst stupac.

Budući da su lozinke koje koristim jake, Hash Suite nije uspio probiti lozinke i temeljne hash kodove.

Međutim, Hash Suite uspio je probiti jednostavne lozinke korisničkog računa za Windows računala.

Do sada ste već trebali istražiti najbolje alate za hakiranje za Windows koje možete koristiti u raznim projektima revizije sustava kibernetičke sigurnosti. Gore navedeni popis uključuje alate za etičko hakiranje iz različitih aspekata digitalnih sustava kao što su umrežavanje, upravljanje lozinkama, Wi-Fi mreže i tako dalje.

Slobodno ih isprobajte i podijelite svoje povratne informacije u polju za komentare ispod.