Un ataque de ingeniería social de Microsoft Teams ocurrió recientemente en la plataforma

4 minuto. leer

Publicado el

Lea nuestra página de divulgación para descubrir cómo puede ayudar a MSPoweruser a sostener el equipo editorial. Leer más

Recientemente, el actor de amenazas ruso, Midnight Blizzard, realizó un ataque de ingeniería social de Microsoft Teams en la plataforma. El actor de amenazas utilizado anteriormente inquilinos de Microsoft 365 comprometidos para crear nuevos dominios que aparecen como entidades de soporte técnico. Bajo estos disfraces, Midnight Blizzard luego usa los mensajes de Teams para intentar robar las credenciales de las organizaciones al involucrar a un usuario y obtener la aprobación de las indicaciones de autenticación multifactor (MFA).

Se alienta a todas las organizaciones que usan Microsoft Teams a reforzar las prácticas de seguridad y tratar cualquier solicitud de autenticación no iniciada por el usuario como maliciosa.

Según su última investigación, aproximadamente menos de 40 organizaciones globales se vieron afectadas por el ataque de ingeniería social de Microsoft Teams. Al igual que con los ataques anteriores de estos actores de amenazas, las organizaciones eran principalmente gubernamentales, organizaciones no gubernamentales (ONG), servicios de TI, tecnología, fabricación discreta y sectores de medios. Esto tiene sentido, dado que Midnight Blizzard es un actor de amenazas ruso, previamente atribuido por los gobiernos de EE. UU. y el Reino Unido como el Servicio de Inteligencia Exterior de la Federación Rusa.

Los ataques ocurrieron en mayo de 2023. Si recuerda, otro actor de amenazas, Storm-0558, también causó daños graves a los servidores de Microsoft en ese momento.

Midnight Blizzard, sin embargo, usa credenciales reales de Microsoft Teams de cuentas comprometidas para tratar de convencer a los usuarios de que ingresen el código en el mensaje de su dispositivo. Lo hacen haciéndose pasar por un soporte técnico o un equipo de seguridad.

Según Microsoft, Midnight Blizzard lo hace en 3 pasos:

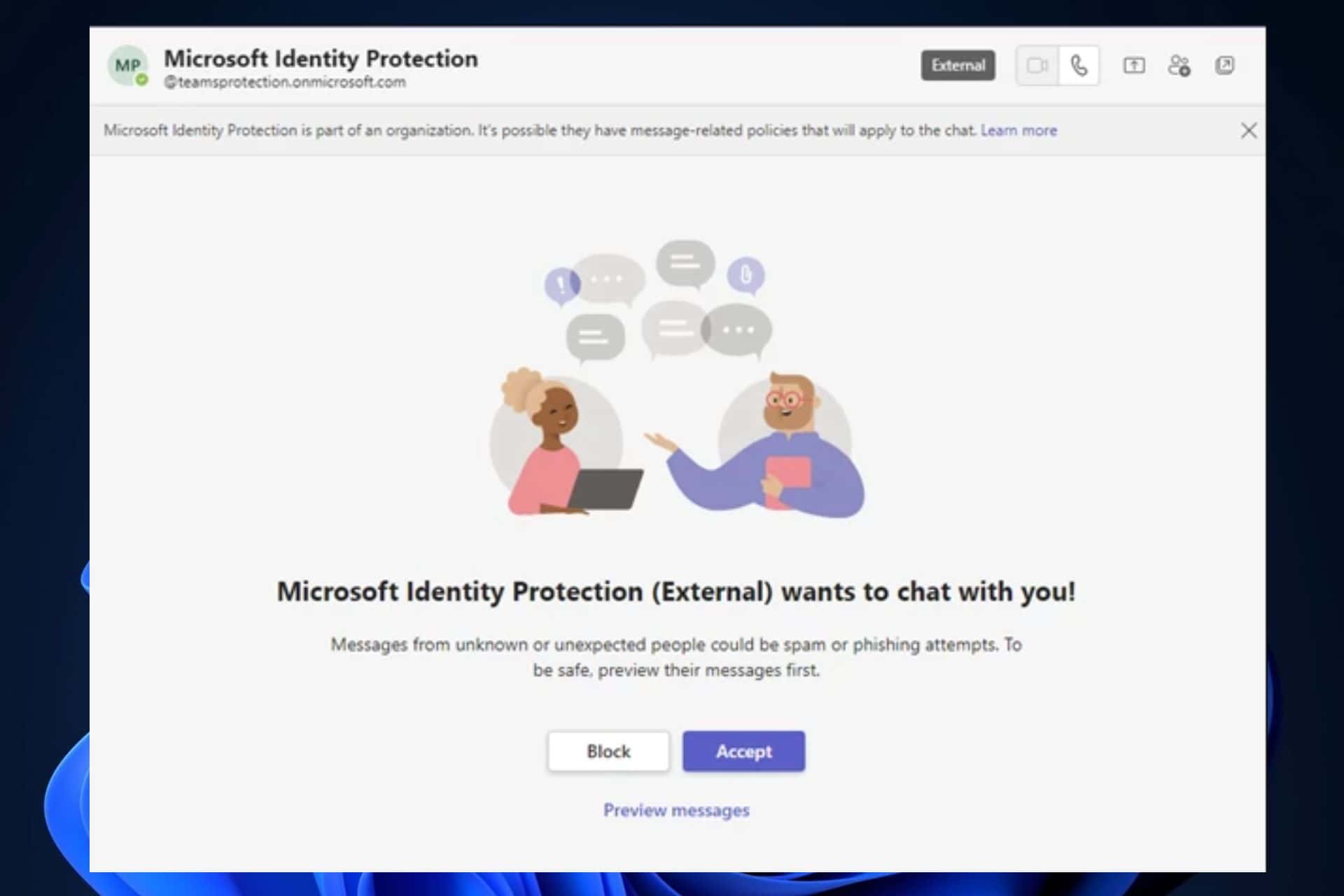

- El usuario de destino puede recibir una solicitud de mensaje de Microsoft Teams de un usuario externo que se hace pasar por un equipo de soporte técnico o seguridad.

- Si el usuario objetivo acepta la solicitud de mensaje, el usuario recibe un mensaje de Microsoft Teams del atacante que intenta convencerlo de que ingrese un código en la aplicación Microsoft Authenticator en su dispositivo móvil.

- Si el usuario objetivo acepta la solicitud de mensaje e ingresa el código en la aplicación Microsoft Authenticator, el actor de amenazas recibe un token para autenticarse como el usuario objetivo. El actor obtiene acceso a la cuenta de Microsoft 365 del usuario después de haber completado el flujo de autenticación.

Microsoft publicó una lista de los nombres de correo electrónico con los que debe tener cuidado:

Indicadores de compromiso

| Indicador | Tipo de Propiedad | Descripción |

| msftprotection.onmicrosoft[.]com | Nombre de dominio y certificado SSL | Subdominio controlado por un actor malicioso |

| IdentityVerification.onmicrosoft[.]com | Nombre de dominio y certificado SSL | Subdominio controlado por un actor malicioso |

| Verificación de cuentas.onmicrosoft[.]com | Nombre de dominio y certificado SSL | Subdominio controlado por un actor malicioso |

| azuresecuritycenter.onmicrosoft[.]com | Nombre de dominio y certificado SSL | Subdominio controlado por un actor malicioso |

| equiposprotection.onmicrosoft[.]com | Nombre de dominio y certificado SSL | Subdominio controlado por un actor malicioso |

Sin embargo, puede protegerse a sí mismo y a su organización de los ataques de ingeniería social de Microsoft Teams siguiendo estas recomendaciones:

- Prueba y comienza a implementar métodos de autenticación resistentes al phishing para los usuarios.

- Implementar Intensidad de la autenticación de acceso condicional para requerir autenticación resistente al phishing para empleados y usuarios externos para aplicaciones críticas.

- Especificar organizaciones de confianza de Microsoft 365 para definir qué dominios externos están permitidos o bloqueados para chatear y reunirse.

- Guardar Auditoría de Microsoft 365 habilitado para que los registros de auditoría puedan ser investigados si es necesario.

- Comprender y seleccionar el la mejor configuración de acceso para la colaboración externa para su organización.

- Permitir solo dispositivos conocidos que se adhieren a Líneas base de seguridad recomendadas por Microsoft.

- Educar a los usuarios Sobre Nosotros ingeniería social y ataques de phishing de credenciales, incluida la abstención de ingresar códigos MFA enviados a través de cualquier forma de mensaje no solicitado.

- Instruya a los usuarios de Microsoft Teams para verificar el etiquetado 'Externo' en los intentos de comunicación de entidades externas, tenga cuidado con lo que comparten y nunca comparta la información de su cuenta ni autorice las solicitudes de inicio de sesión a través del chat.

- Educar a los usuarios para revisar la actividad de inicio de sesión y marque los intentos de inicio de sesión sospechosos como "Este no fui yo".

- Implementar Control de aplicaciones de acceso condicional en Microsoft Defender para aplicaciones en la nube para usuarios que se conectan desde dispositivos no administrados.

¿Qué opinas de estos ataques de ingeniería social de Microsoft Teams? Háganos saber en la sección de comentarios.