Microsoft annoncerer den offentlige forhåndsvisning af Watchlist-funktionen i Azure Sentinel

2 min. Læs

Udgivet den

Læs vores oplysningsside for at finde ud af, hvordan du kan hjælpe MSPoweruser med at opretholde redaktionen Læs mere

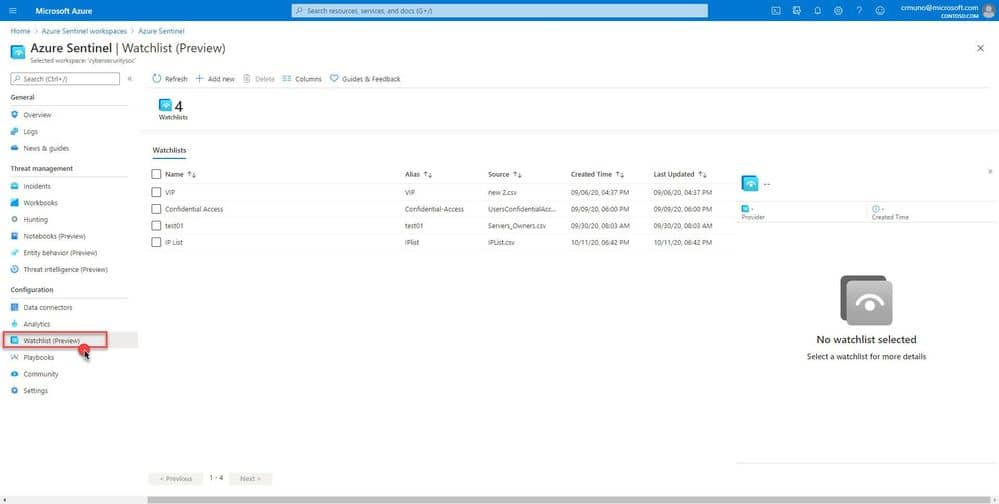

Tilbage i 2019, Microsoft annoncerede Azure Sentinel, et indbygget SIEM-værktøj (Security Information and Event Management) bygget i Azure. Det gjorde det muligt for SecOps-teams at se og stoppe trusler, før de forårsager nogen skade på organisationerne. Microsoft annoncerede i dag den offentlige forhåndsvisning af Watchlist-funktionen i Azure Sentinel.

Azure Sentinel-overvågningslister vil muliggøre indsamling af data fra eksterne datakilder til korrelation med hændelser i et Azure Sentinel-miljø. SecOps-hold kan bruge overvågningslister i deres søge-, registreringsregler, trusselsjagt og respons-playbooks. Den nye overvågningsliste-funktion kan bruges i følgende scenarier:

- Undersøg trusler og reager hurtigt på hændelser med hurtig import af IP-adresser, fil-hash osv. fra csv-filer. Brug derefter overvågningslistens navn/værdi-par til at deltage og filtrere til brug i alarmregler, trusselsjagt, projektmapper, notesbøger og til generelle forespørgsler.

- Importer forretningsdata, såsom brugerlister med privilegeret systemadgang, som en overvågningsliste. Brug derefter overvågningslisten til at oprette tillad- og afvisningslister. Brug for eksempel en overvågningsliste, der indeholder en liste over opsagte medarbejdere til at opdage eller forhindre dem i at logge på netværket.

- Opret tilladelseslister for at reducere alarmtræthed. Brug f.eks. en overvågningsliste til at bygge en tilladelsesliste til kun at undertrykke advarsler fra et begrænset sæt IP-adresser for at udføre specifikke funktioner og dermed fjerne godartede hændelser fra at blive advarsler.

- Brug overvågningslister til at berige dine hændelsesdata med felt-værdi-kombinationer, der stammer fra eksterne datakilder.

Kilde: microsoft