Herci přepracovali materiály phishingové kampaně tak, aby obětovali více vládních dodavatelů s Microsoft 365

3 min. číst

Publikované dne

Přečtěte si naši informační stránku a zjistěte, jak můžete pomoci MSPoweruser udržet redakční tým Dozvědět se více

Skupina zlomyslných aktérů zvýšila své phishingové kampaně, aby oklamala velké společnosti (zejména ty v odvětví energetiky, odborných služeb a stavebnictví), aby předložily své Microsoft Office 365 přihlašovací údaje k účtu. Vyplývá to ze zprávy společnosti zabývající se detekcí a odezvou na phishing Cofense, provozovatelé kampaně vylepšili proces a design svých návnadových prvků a nyní se převlékají za jiné vládní agentury USA, jako jsou ministerstva dopravy, obchodu a práce.

"Aktéři hrozeb vedou řadu kampaní, které podvrhují několik ministerstev vlády Spojených států," řekl Cofense. „E-maily tvrdí, že požadují nabídky na vládní projekty, ale místo toho vedou oběti na stránky phishingu s pověřením. Tyto kampaně probíhají minimálně od poloviny roku 2019 a poprvé byly pokryty naším Flash Alertem v červenci 2019. Tyto pokročilé kampaně jsou dobře zpracované, byly vidět v prostředích chráněných zabezpečenými e-mailovými bránami (SEG), jsou velmi přesvědčivé a vypadají být cílený. Postupem času se vyvíjely vylepšováním obsahu e-mailů, obsahu PDF a vzhledu a chování phishingových stránek s pověřením.“

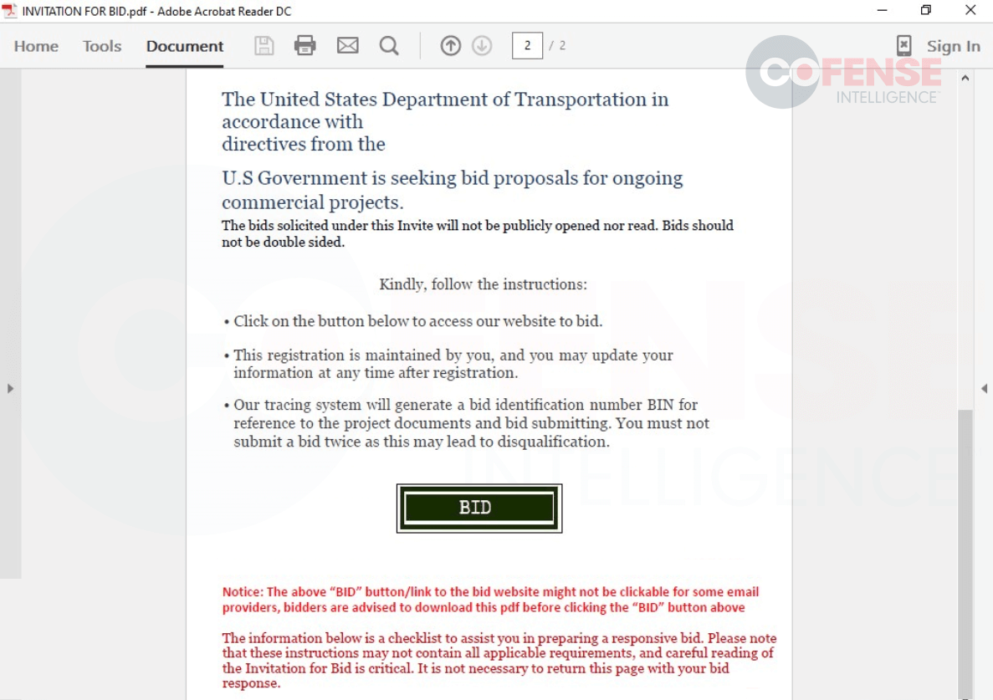

Cofense ukázal sérii screenshotů porovnávajících předchozí a současné materiály používané útočníky. První, která dostanou tato vylepšení, jsou e-maily a soubory PDF, které se nyní upravují, aby vypadaly autentičtěji. „První e-maily měly jednodušší těla e-mailů bez log a s relativně přímočarým jazykem,“ dodal Cofense. „Nejnovější e-maily využívaly loga, podpisové bloky, konzistentní formátování a podrobnější pokyny. Nedávné e-maily také obsahují odkazy pro přístup k souborům PDF namísto jejich přímého přikládání.“

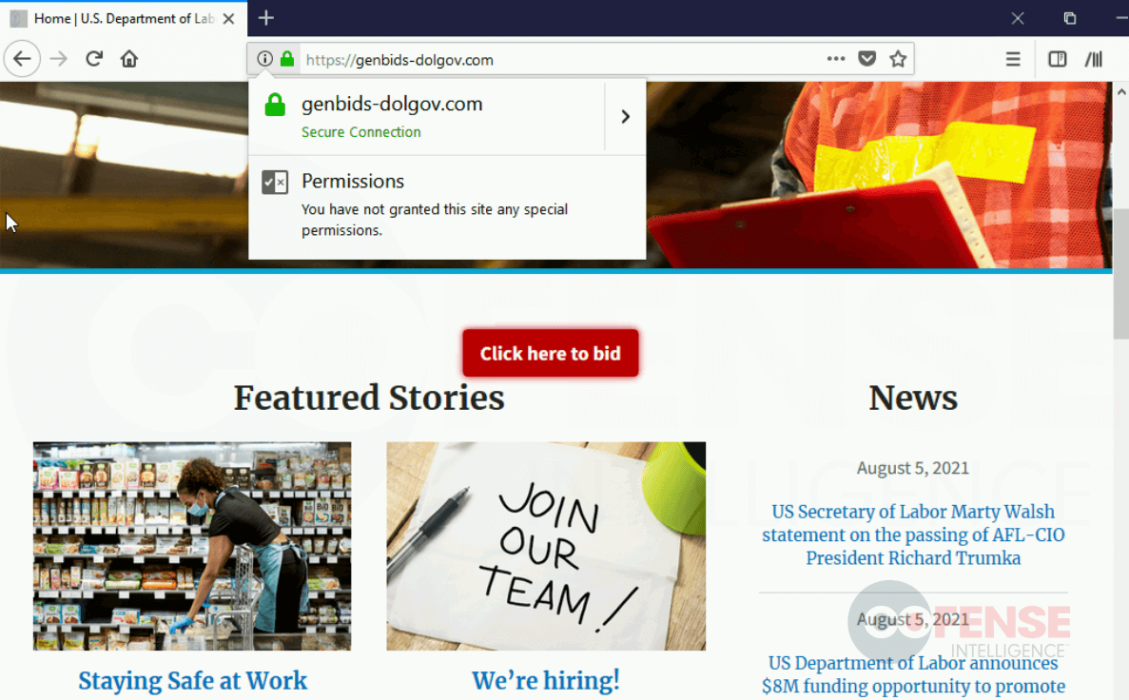

Na druhou stranu, aby zabránili podezření obětí, aktéři hrozeb také provedli změny na phishingové stránce pověření, od přihlašovacího procesu až po design a témata. Adresy URL stránek jsou také záměrně změněny na delší (např. transport[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), takže cíle uvidí část .gov pouze v menším prohlížeči Okna. Kromě toho kampaň nyní obsahuje požadavky na captcha a další pokyny, aby byl proces uvěřitelnější.

Upřesnění v těchto kampaních činí rozlišení skutečných webových stránek a dokumentů od falešných pro cíle náročnější, zvláště nyní, když aktéři používají aktualizované informace zkopírované z původních zdrojů. Cofense nicméně zdůraznil, že stále existují způsoby, jak se stát obětí těchto činů. Kromě odhalování malých detailů (např. nesprávné datum na stránkách a podezřelé adresy URL) musí být všichni příjemci vždy opatrní při klikání na odkazy, a to nejen na odkazy vložené do e-mailů, ale i na odkazy v přílohách.