微軟建議公司緊急修補可蠕蟲的關鍵 Windows Server RCE

1分鐘讀

發表於

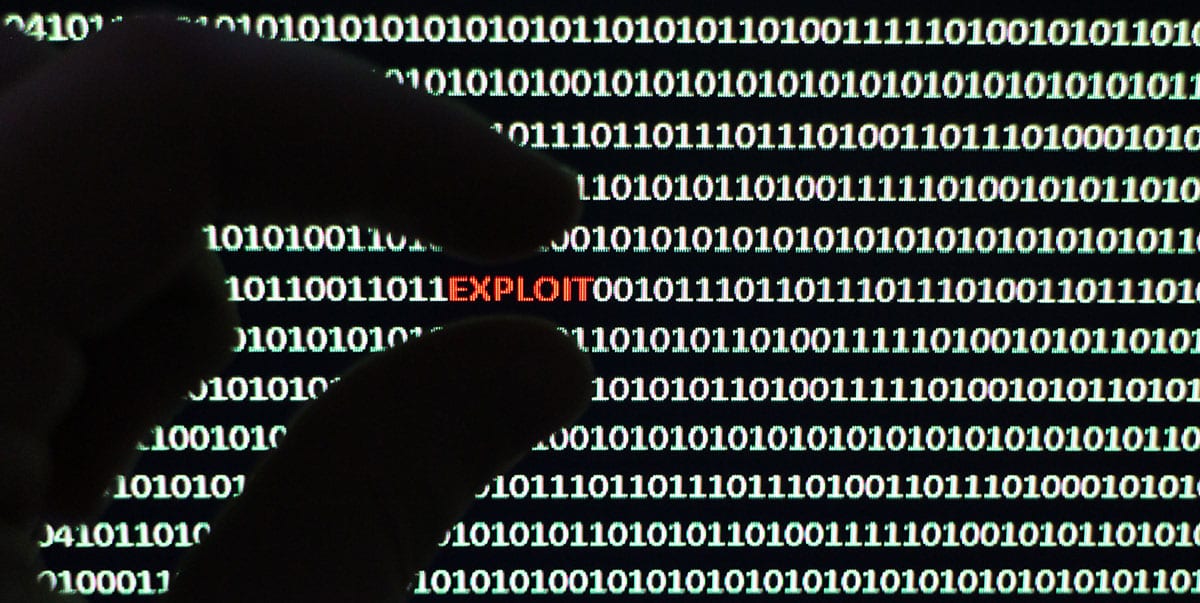

微軟已經悄悄發布了一個補丁,用於針對 Windows 桌面和服務器(包括最新的 Windows 11 和 Windows Server 2022)進行嚴重的、易於利用的遠程代碼攻擊。

該漏洞利用在 HTTP 協議棧 (HTTP.sys) 中,僅通過向目標服務器發送特製數據包即可利用 HTTP 協議棧 (http.sys) 來處理數據包。 攻擊者甚至不需要經過身份驗證。

幸運的是,尚未發布 CVE-2022-21907 的概念驗證代碼,也沒有已知的漏洞利用。

也有緩解措施。

在 Windows Server 2019 和 Windows 10 版本 1809 中,包含該漏洞的 HTTP Trailer Support 功能默認不活動。 必須配置以下註冊表項以引入易受攻擊的情況:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

此緩解不適用於其他受影響的版本。

儘管如此,微軟還是建議 IT 人員優先考慮修補受影響的服務器。

在 Microsoft 閱讀有關該問題的更多信息 点击這裡.