警告:不要激活 Edge,Chrome 增強的拼寫檢查功能

4分鐘讀

發表於

如果您使用的是增強的拼寫檢查功能 信號邊緣 和 Chrome瀏覽器,是時候退出它們了,因為一份新報告顯示該功能實際上可以將您的表單數據發送給擁有上述瀏覽器的科技巨頭。 (通過 計算機)

根據本 名為 otto-js 的 JavaScript 安全公司,當 Chrome 的增強拼寫檢查功能 (chrome://settings/?search=Enhanced+Spell+Check) 和 Edge 的 Microsoft Editor Spelling & Grammar Checker 瀏覽器插件 由用戶手動激活。 儘管如此,請注意,兩種瀏覽器都默認啟用了自己的基本拼寫檢查器,但它們不會造成安全風險,因為它們的行為方式與增強功能不同。

激活後,這些功能可以向微軟和谷歌發送數據。 將傳輸的信息取決於您在特定網站上填寫的表格,這意味著您共享和填寫表格字段的信息越多,激活增強的拼寫檢查功能時可以向公司發送的數據就越多。 例如,您正在訪問的網站可能會要求您提供您的個人身份信息 (PII),例如您的全名、家庭住址、電子郵件地址、社會安全號碼、護照號碼、駕照號碼、信用卡號碼、日期出生等等。 更糟糕的是,根據 otto-js 研究團隊的說法,您的密碼也可能被傳輸給微軟和谷歌,稱該過程為“拼寫劫持”,“違反了‘需要知道’的基本安全原則,可能被視為侵犯隱私。”

“如果啟用了‘顯示密碼’,該功能甚至會將您的密碼發送到他們的第 3 方服務器,”otto JavaScript Security 的聯合創始人兼首席技術官 Josh Summitt 在測試公司的腳本行為檢測時分享了這一發現。 “在研究不同瀏覽器中的數據洩漏時,我們發現了一些功能組合,一旦啟用,就會將敏感數據不必要地暴露給谷歌和微軟等第三方。 令人擔憂的是啟用這些功能的難易程度,而且大多數用戶在啟用這些功能時並沒有真正意識到後台發生了什麼。”

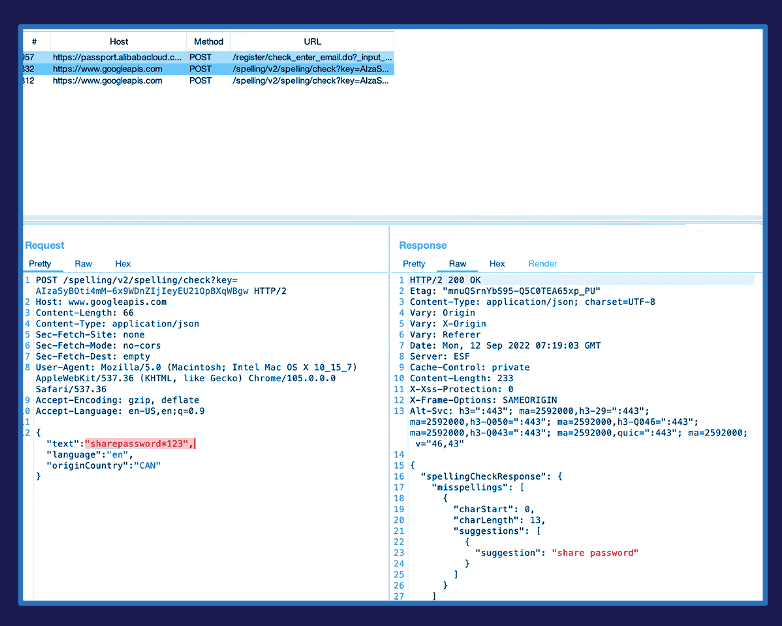

只要您使用 Edge 和 Chrome,並且它們的增強拼寫檢查功能正常工作,所有網站都可能發生拼寫劫持。 為了證明這一點,otto-js 分享了當他們使用員工憑證(特別是密碼)登錄公司的阿里雲賬戶時發生的事情,這些憑證後來被發送給了谷歌。 此外,otto-js 分享了一個視頻演示,展示了拼寫劫持如何暴露公司的雲基礎設施,包括服務器、數據庫、公司電子郵件帳戶和密碼管理器。

“該視頻使用工作場所中的一個常見場景來說明啟用瀏覽器增強的拼寫檢查功能是多麼容易,以及員工如何在不知情的情況下暴露公司,”otto-js 補充道。 “大多數首席信息安全官會非常驚恐地發現,他們公司的管理憑證在不知不覺中以明文形式與第三方共享,即使是他們普遍信任的第三方。”

這家 JavaScript 安全公司進一步強調了可能受此問題影響的公司和服務的名稱。 它包括阿里巴巴 - 雲服務、Office 365 和谷歌云 - 秘密經理。 AWS – Secrets Manager 和 LastPass 最初包含在列表中,但 otto-js 表示兩者“已經完全緩解了這個問題”。

除了保持 Chrome 的增強拼寫檢查功能和 Edge 的 Microsoft Editor Spelling & Grammar Checker 瀏覽器插件保持不變和停用之外,otto-js 表示,公司還可以通過添加“spellcheck=false”來防止拼寫劫持問題。

“公司可以通過在所有輸入字段中添加‘spellcheck=false’來降低共享客戶 PII 的風險,儘管這可能會給用戶帶來問題,”otto-js 建議道。 “或者,您可以將其添加到包含敏感數據的表單字段中。 公司還可以取消“顯示密碼”的功能。 這不會阻止拼寫劫持,但會阻止發送用戶密碼。 公司還可以使用 otto-js 等客戶端安全軟件來監視和控制第三方腳本。”

該安全公司表示,尚不清楚傳輸給微軟和谷歌的數據是否正在存儲或如何管理。 微軟尚未對此發表任何評論,但谷歌發言人告訴 BleepingComputer,“谷歌不會將其附加到任何用戶身份上,只是暫時在服務器上處理它。”