一個新的漏洞可能會觸發 MacOS 中的內核漏洞利用

2分鐘讀

發表於

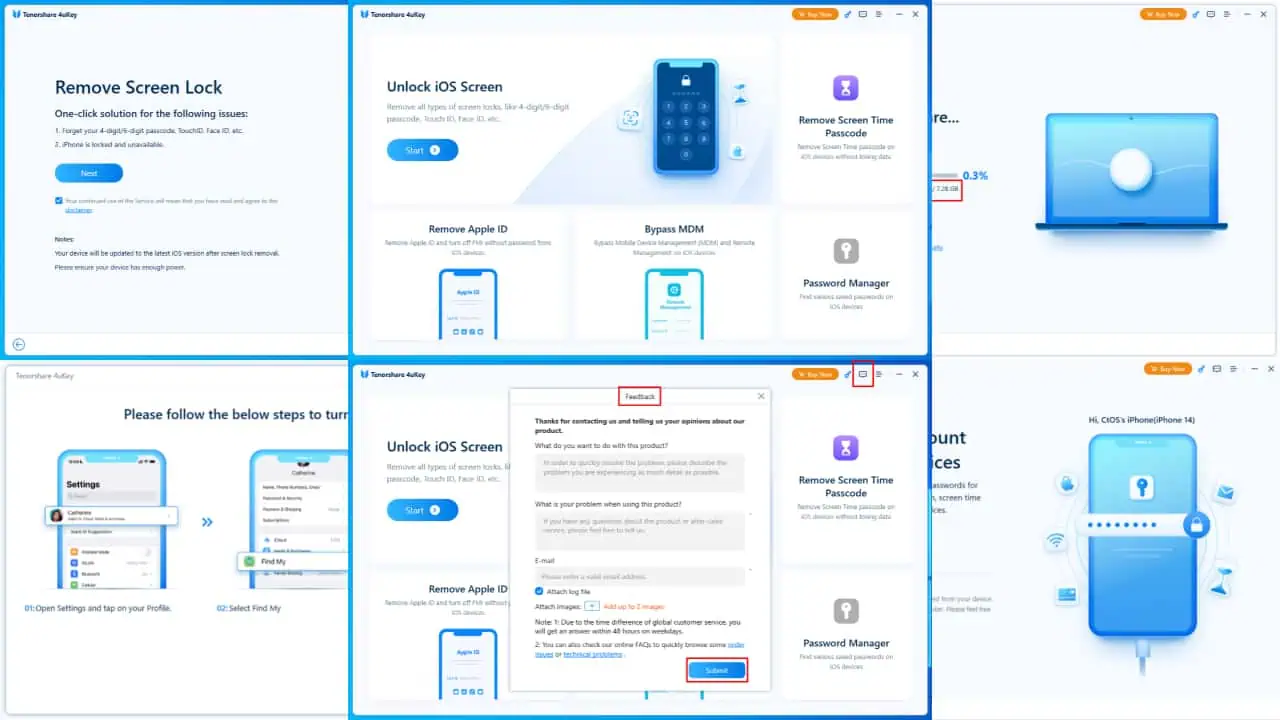

發現了一個新漏洞,這次是防病毒軟件。 最近,研究人員發現 Mac 版的 Webroot Anti-virus 存在嚴重漏洞。

稱為 Webroot SecureAnywhere 漏洞,它將允許攻擊者在 MacOS 的內核級別執行任意代碼。 該漏洞最初是由 Trustwave SpiderLabs 的研究人員發現的。

用戶可控制的指針取消引用存在於 macOS 的 Webroot SecureAnywhere 解決方案的內核驅動程序中,其根本原因是用戶提供的任意指針被讀取並可能被寫入。 因此,該問題為攻擊者提供了一個 write-what-where 內核小工具,並警告指針引用的內存的原始值必須等於 (int) -1。

然而,好消息是惡意軟件只能在本地註入,因此攻擊者應該可以訪問設備。

僅在本地,攻擊者需要在本地執行惡意軟件或說服登錄用戶通過社會工程打開漏洞利用。

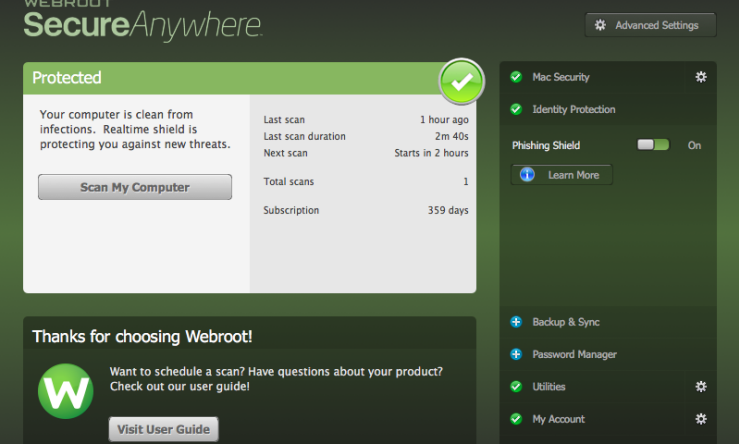

該漏洞於 29 年 2018 月 24 日首次發現,Webroot 於 2018 年 XNUMX 月 XNUMX 日發布了針對該漏洞的補丁。該公司還在博客文章中分享了有關該補丁的一些細節。

我們客戶的安全對 Webroot 來說至關重要。 此漏洞已在軟件版本 9.0.8.34 中得到修復,該版本自 24 年 2018 月 XNUMX 日起可供我們的客戶使用。我們沒有證據表明此漏洞存在任何危害。

建議用戶升級到 9.0.8.34 版本,確保漏洞得到修復。

街道: 最新黑客新聞