发布的 Zoom 漏洞允许您与之聊天的任何人窃取您的 Windows 登录凭据

3分钟读

更新

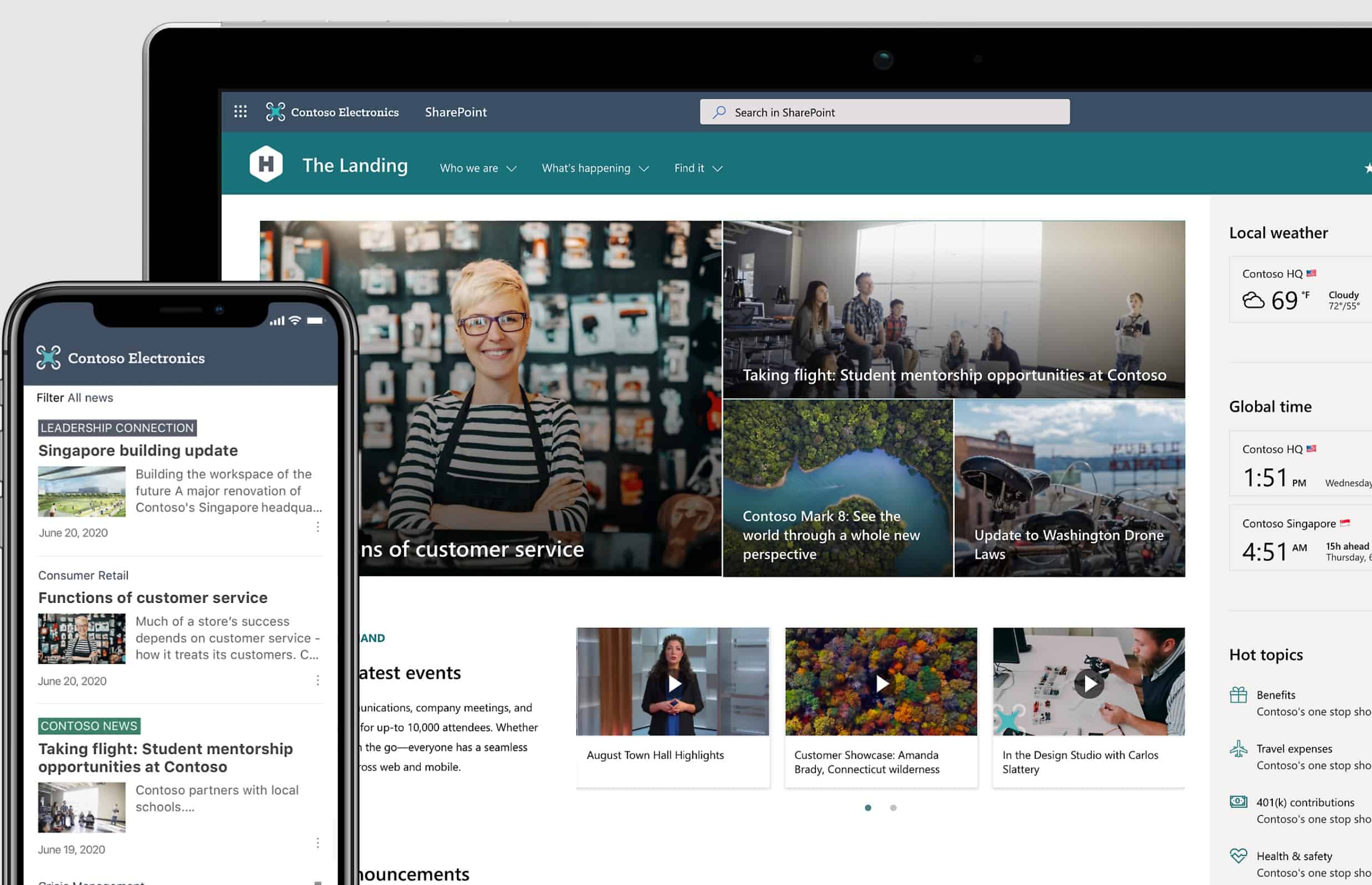

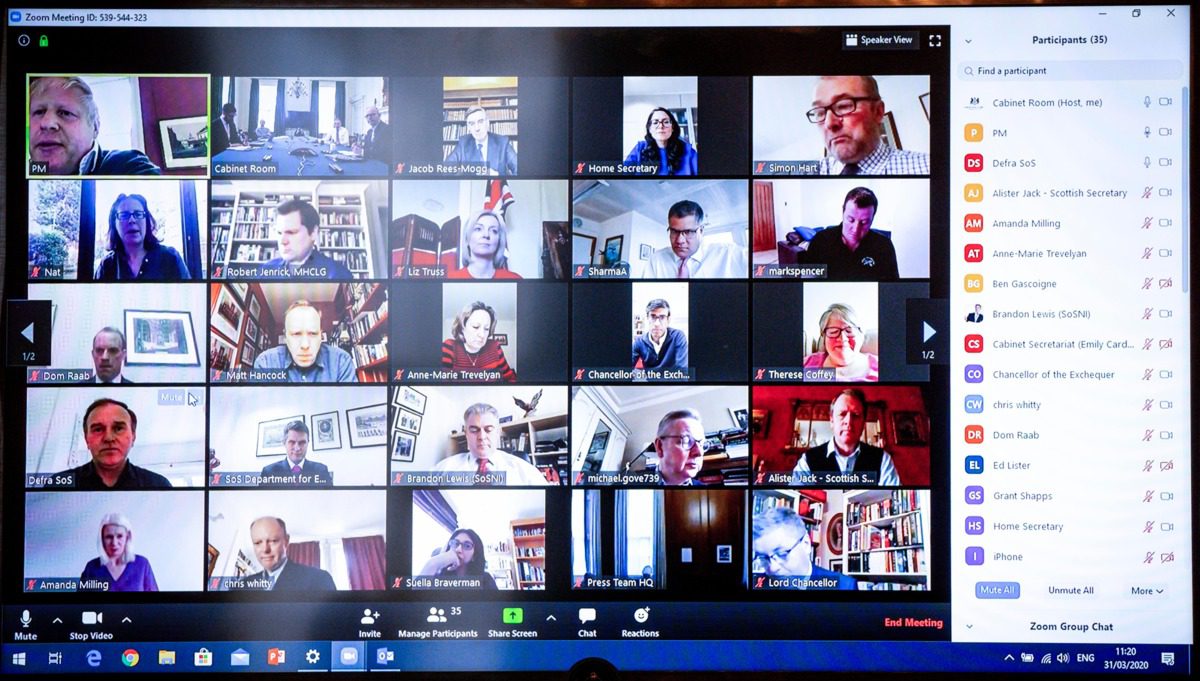

在 COVID-19 危机期间,Zoom 作为一个易于使用的视频聊天客户端迅速而迅速地受到关注,目前它正被用于最高权力的走廊,例如英国首相及其内阁。

不幸的是,所有这些匆忙和易用性意味着客户端对黑客攻击并不那么健壮。 以前的问题包括恶意网站能够在没有用户交互的情况下启动视频通话,以及缺乏对视频的完全加密。

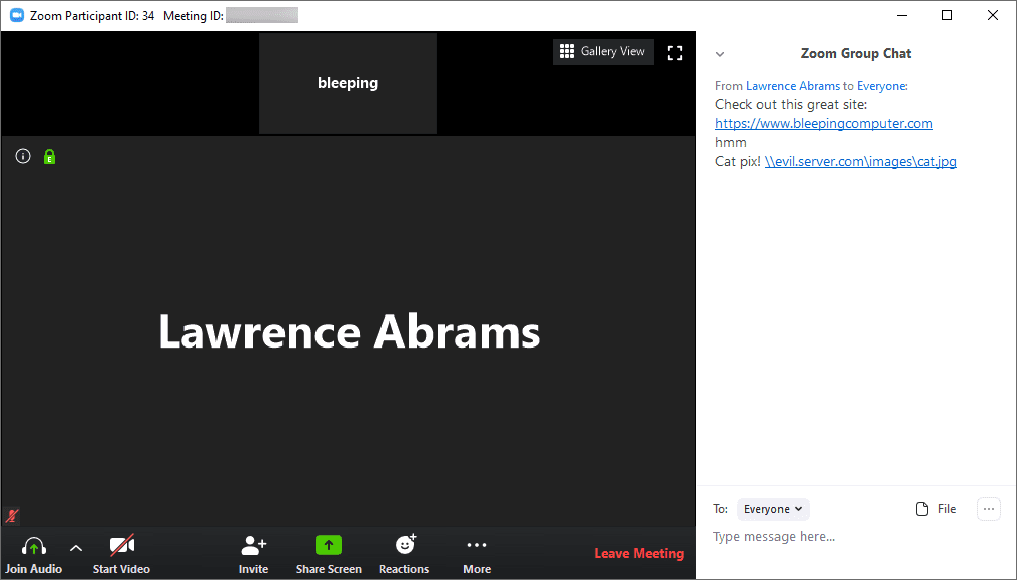

一个新的、易于利用的漏洞已经被披露,这意味着如果黑客点击聊天窗口中的恶意链接,他们可以很容易地窃取参与者的 Windows 用户名和密码。

问题在于 Zoom 会自动将链接转换为可点击的链接,包括网络路径。

当聊天参与者单击这些链接时,Windows 会自动尝试登录到该网络共享,发送您的用户名和 NTLM 密码哈希,使用 Hashcat 等免费工具可以在几秒钟内轻松破解。

Zoom 轰炸意味着陌生人可以轻松加入大型会议,这个问题很容易危及一些非常重要的计算机和网络。

已被告知该问题的 Zoom 可以通过不将网络路径转换为可点击链接来解决该问题,同时网络管理员可以通过组策略禁用自动发送网络登录凭据网络安全:限制 NTLM:向远程服务器传出 NTLM 流量,尽管这可能会在访问某些网络上的资源时导致问题。

家庭用户可以修改 限制发送NTLMTraffic 注册表值下 HKEY_LOCAL_MACHINE\ SYSTEM\CurrentControlSet\ Control\Lsa\MSV1_0 键并将其设置为 2. 他们不需要重新启动。

在我们等待修复时,请阅读有关此缓解措施的更多信息 在 BleepingComputer 这里。

更新1:

另一个 Zoom 安全漏洞被发现。 Zoom 正在泄露电子邮件地址、用户照片,并允许一些用户与陌生人发起视频通话。 这是因为应用程序如何处理它认为为同一组织工作的联系人。 详细阅读 此处.

更新2:

在接下来的 90 天内,Zoom 将利用其所有资源主动更好地识别、解决和修复安全和隐私问题。 因此,Zoom 在接下来的 3 个月内不会添加任何新功能。 它还将与第三方专家和代表用户进行全面审查,以了解和确保其服务的安全性。 了解有关此公告的更多信息 此处.