微软解释了为解决 Spectre 漏洞而对 Edge 所做的更改

2分钟读

发表于

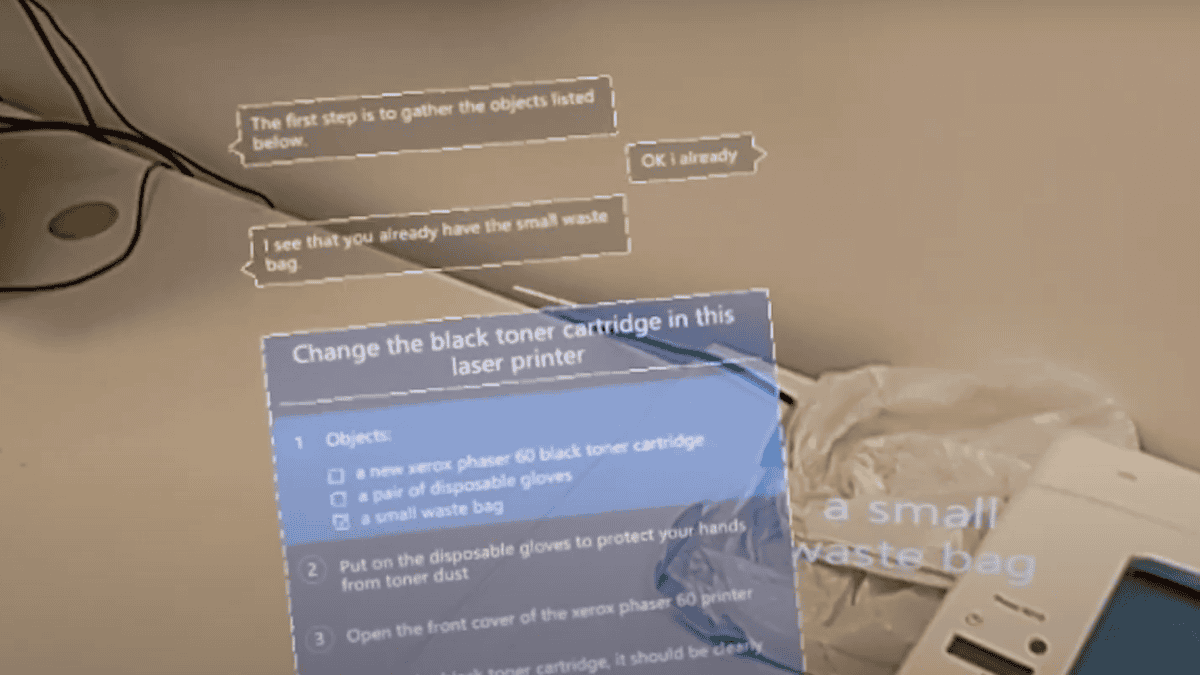

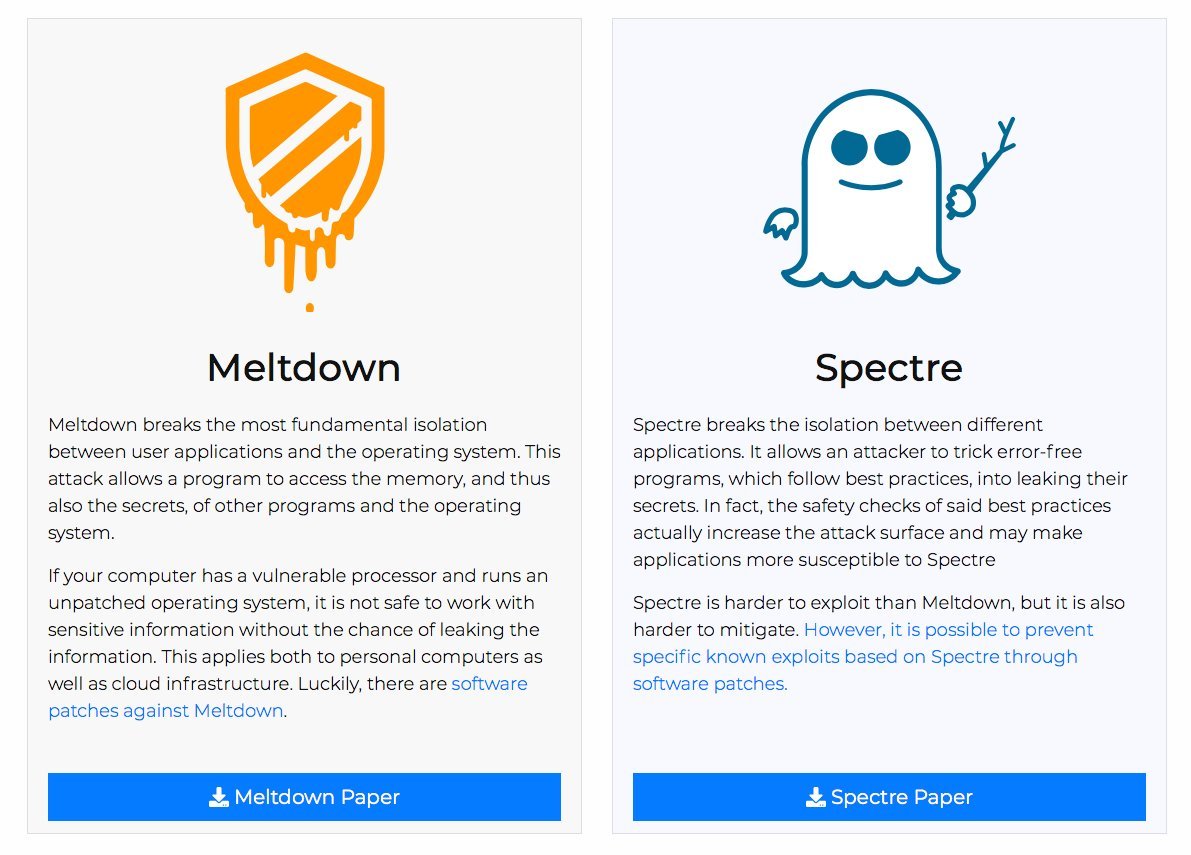

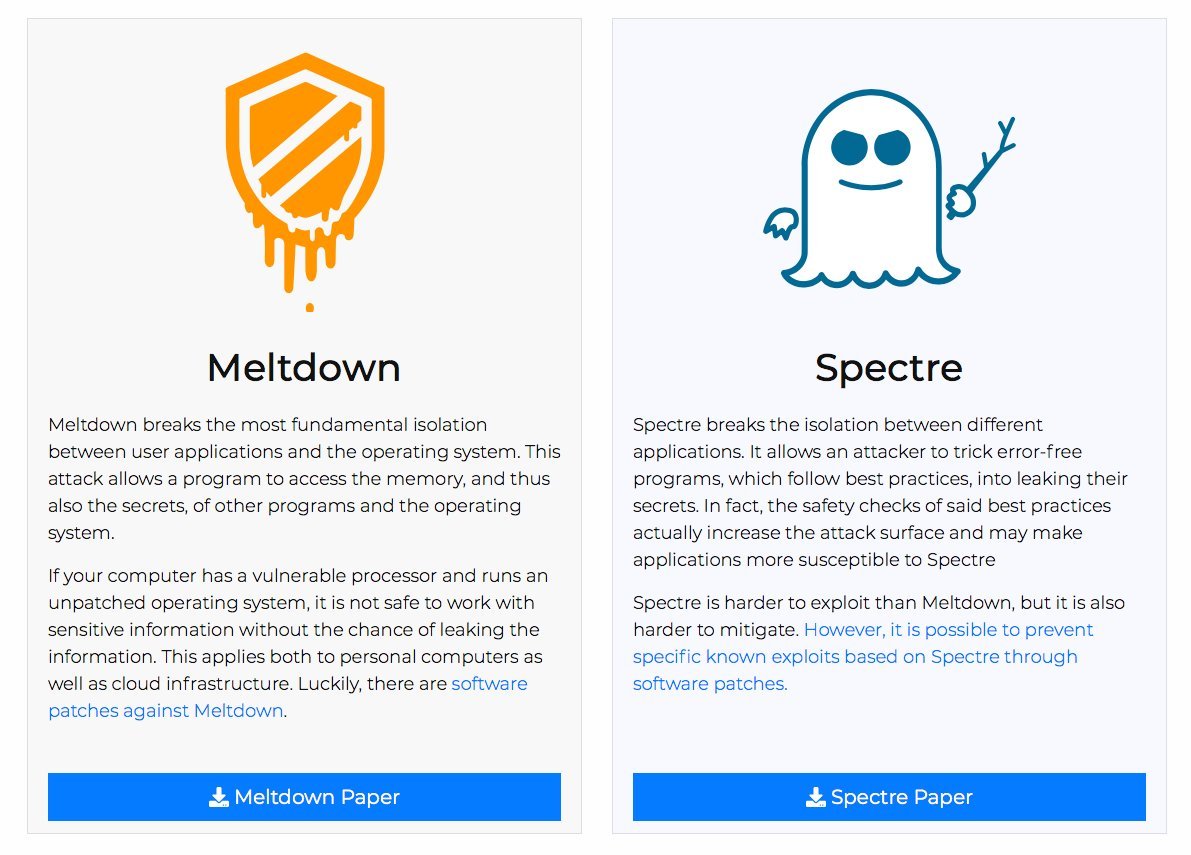

因为在我们的 PC 上运行的未知代码的最大来源是通过网络,而且新发现的与处理器相关的漏洞可以通过简单的 Javascript 来利用,所以浏览器供应商一直在争先恐后地发布补丁来缓解这个问题。

因为在我们的 PC 上运行的未知代码的最大来源是通过网络,而且新发现的与处理器相关的漏洞可以通过简单的 Javascript 来利用,所以浏览器供应商一直在争先恐后地发布补丁来缓解这个问题。

在一篇博文中, 微软已经解释了他们所做的改变 解决受支持版本的 Edge 和 Internet Explorer 的安全更新 (KB4056890) 以解决新类别的“旁道攻击”。

首先是从 Microsoft Edge 中删除 SharedArrayBuffer(最初在 Windows 10 Fall Creators Update 中引入)。 共享数组缓冲区 是一个通用的二进制数据缓冲区,可用于在共享内存上生成视图,它可以让不同的 Web 工作者更有效地进行通信并具有更高的性能,我们假设滥用此功能会使恶意 Javascript 应用程序查看它们不希望的部分内存有权访问。

第二个是将 Microsoft Edge 和 Internet Explorer 中 performance.now() 的分辨率从 5 微秒降低到 20 微秒,可变抖动最多额外增加 20 微秒。 Performance.now() 为进程提供亚毫秒级的精度,并且这些更改降低了通过 Javascript 成功利用的风险,因为攻击依赖于精确的时间。

虽然这些更改是缓解措施,但它们并不是一个完整的解决方案,微软表示他们计划在未来版本中根据需要引入额外的缓解措施,并且可能会在安全的情况下恢复 SharedArrayBuffer。

阅读更多关于漏洞的报道和微软的回应 此处.