苹果 AirTag 追踪器遭黑客攻击并被重新编程

1分钟读

发表于

一名黑客设法访问了 Apple 的 Airtag 跟踪器的编程接口,并用新信息对其进行了重新编程。

黑客堆栈粉碎 设法闯入 Airtag 的微控制器并提取然后重新编程设备的固件。

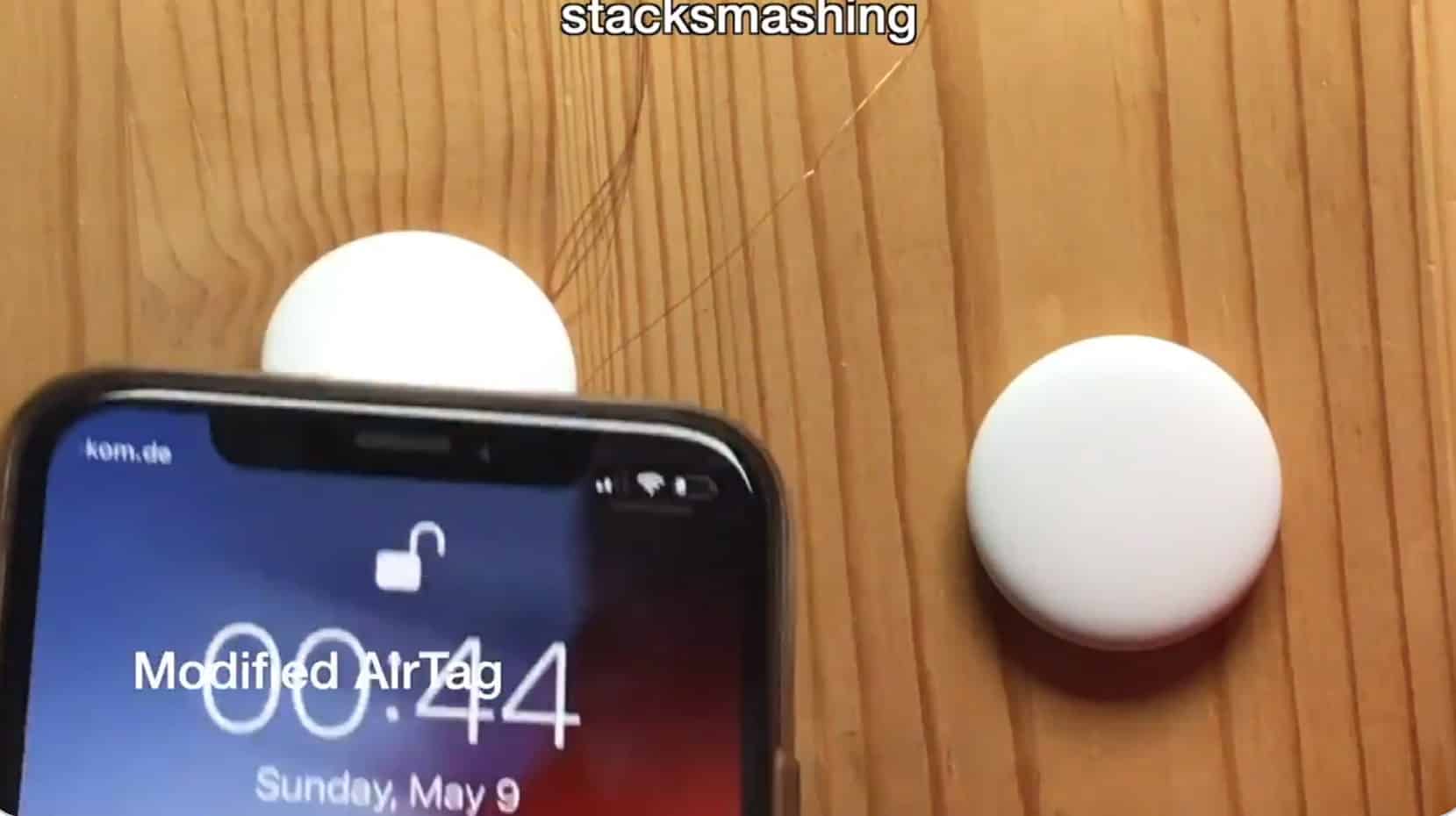

他的第一个演示是更改设备中 NFC 芯片传输的数据,如下面的视频所示:

构建了一个快速演示:带有修改后的 NFC URL 的 AirTag ?

(电缆仅用于供电) pic.twitter.com/DrMIK49Tu0

-stacksmashing(@ghidraninja) 2021 年 5 月 8 日

该黑客还展示了该黑客带来的威胁模型。 与将“丢失”的 USB 设备留在公司面前类似,黑客可能会在公司大厅中留下一组“丢失”的带有重新编程 Airtag 的钥匙或钱包,并合理地期望公司员工会扫描它,并可能让他们的 iPhone 作为更广泛攻击的第一步受到损害。

目前,黑客提供的全部功能尚不清楚,但鉴于 AirTags 已经很受欢迎,我希望我们很快就会听到更多。

通过 瘾科技