参与者使用 Microsoft 365 修改网络钓鱼活动材料,以使更多政府承包商受害

3分钟读

发表于

一群恶意行为者加强了他们的网络钓鱼活动,以欺骗大公司(尤其是能源、专业服务和建筑行业的公司)提交他们的 Microsoft Office 365中 账户凭证。 根据网络钓鱼检测和响应解决方案公司的报告 共费之后,竞选活动的运营商改进了诱饵元素的流程和设计,现在他们伪装成其他美国政府机构,例如交通部、商务部和劳工部。

“威胁行为者正在开展一系列活动,以欺骗美国政府的几个部门,”科芬斯说。 “这些电子邮件声称要求对政府项目进行投标,但却将受害者引导至凭据网络钓鱼页面。 这些活动至少从 2019 年年中开始一直在进行,并于 2019 年 XNUMX 月首次在我们的 Flash Alert 中进行了报道。这些高级活动精心设计,已在受安全电子邮件网关 (SEG) 保护的环境中看到,非常令人信服,而且看起来成为目标。 随着时间的推移,它们通过改进电子邮件内容、PDF 内容以及凭据网络钓鱼页面的外观和行为而不断发展。”

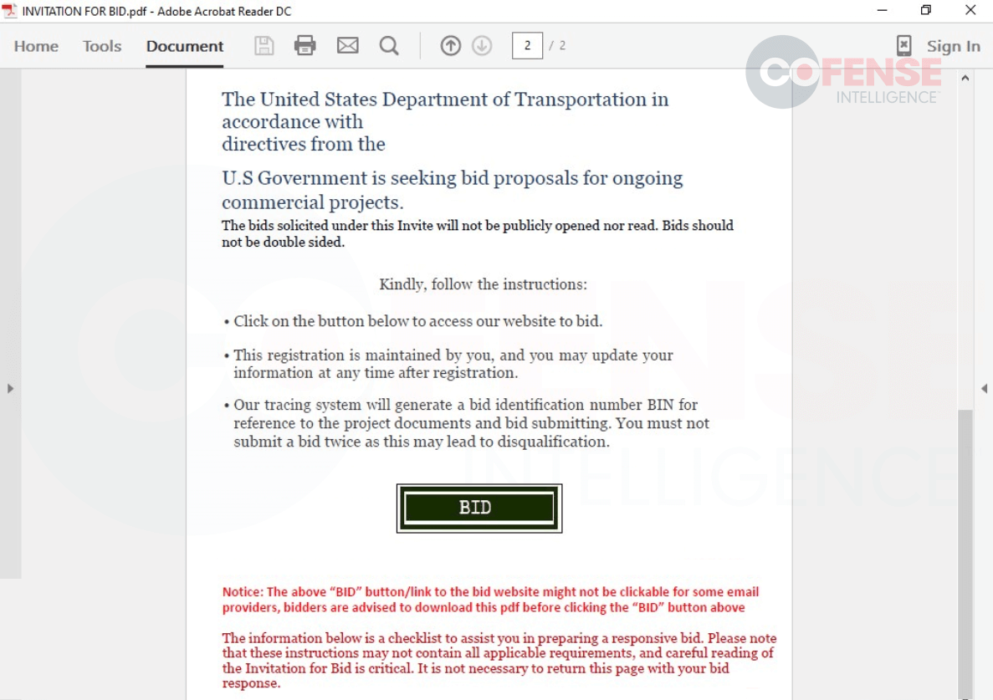

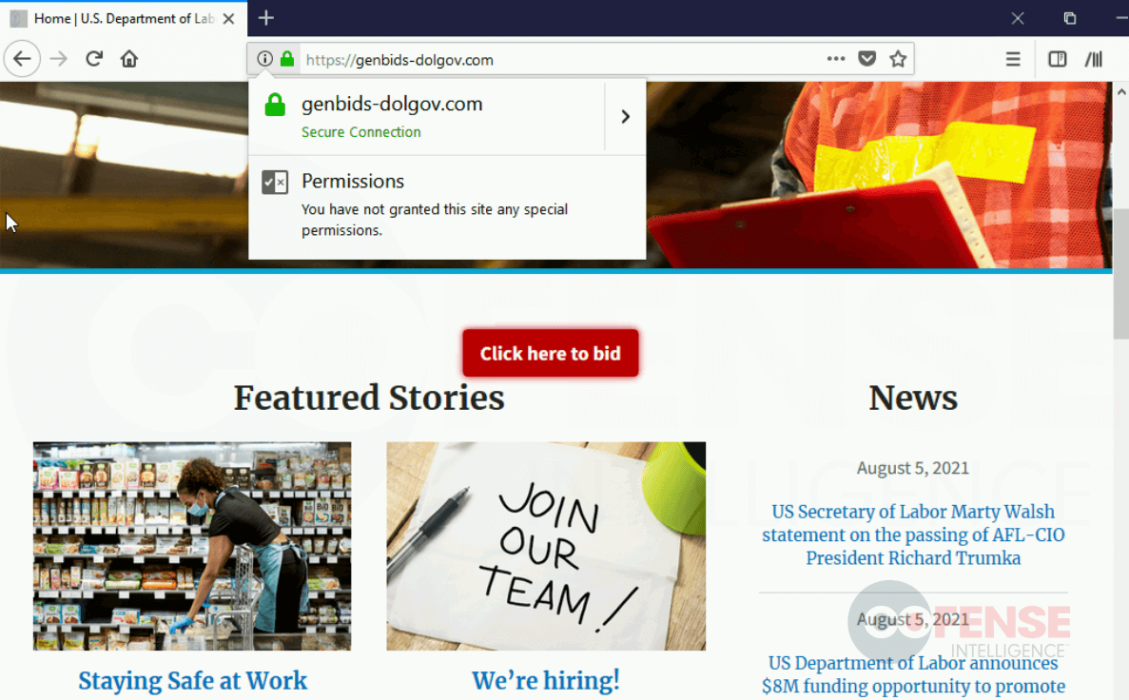

Cofense 展示了一系列截图,比较了攻击者使用的以前和现在的材料。 首先获得这些改进的是电子邮件和 PDF,现在它们正在被定制以显得更真实。 “早期的电子邮件具有更简单的电子邮件正文,没有徽标,语言相对简单,”Cofense 补充道。 “最近的电子邮件使用了徽标、签名块、一致的格式和更详细的说明。 最近的电子邮件还包括访问 PDF 的链接,而不是直接附加它们。”

另一方面,为了防止受害者的怀疑,攻击者还对凭证钓鱼页面进行了更改,从登录过程到设计和主题。 页面的 URL 也有意更改为更长的 URL(例如,transportation[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com),因此目标只能在较小的浏览器中看到 .gov 部分视窗。 此外,该活动现在具有验证码要求和其他说明,以使该过程更加可信。

此类活动的改进使得区分真实网站和文件与欺骗性文件对目标来说更具挑战性,尤其是现在参与者正在使用从原始来源复制的更新信息。 尽管如此,Cofense 强调仍有办法防止成为这些行为的受害者。 除了发现小细节(例如,页面上的错误日期和可疑 URL)外,所有收件人在点击链接时必须始终保持谨慎,不仅是嵌入在电子邮件中的链接,还包括附件中的链接。