一个新的漏洞可能会触发 MacOS 中的内核漏洞利用

2分钟读

发表于

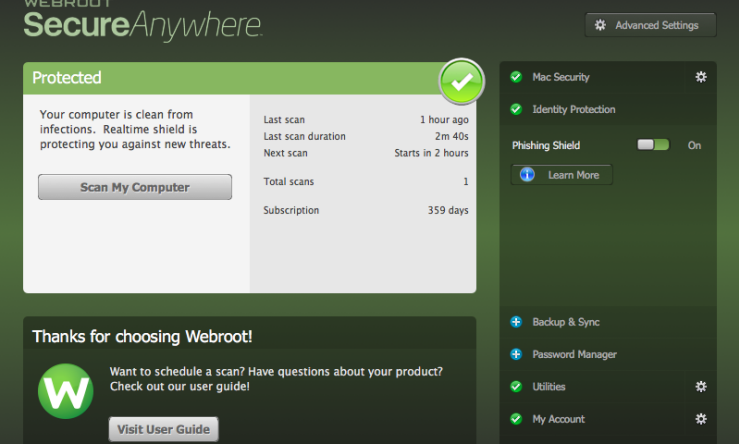

发现了一个新漏洞,这次是防病毒软件。 最近,研究人员发现 Mac 版的 Webroot Anti-virus 存在严重漏洞。

称为 Webroot SecureAnywhere 漏洞,它将允许攻击者在 MacOS 的内核级别执行任意代码。 该漏洞最初是由 Trustwave SpiderLabs 的研究人员发现的。

用户可控制的指针取消引用存在于 macOS 的 Webroot SecureAnywhere 解决方案的内核驱动程序中,其根本原因是用户提供的任意指针被读取并可能被写入。 因此,该问题为攻击者提供了一个 write-what-where 内核小工具,并警告指针引用的内存的原始值必须等于 (int) -1。

然而,好消息是恶意软件只能在本地注入,因此攻击者应该可以访问设备。

仅在本地,攻击者需要在本地执行恶意软件或说服登录用户通过社会工程打开漏洞利用。

该漏洞于 29 年 2018 月 24 日首次发现,Webroot 于 2018 年 XNUMX 月 XNUMX 日发布了针对该漏洞的补丁。该公司还在博客文章中分享了有关该补丁的一些细节。

我们客户的安全对 Webroot 来说至关重要。 此漏洞已在软件版本 9.0.8.34 中得到修复,该版本自 24 年 2018 月 XNUMX 日起可供我们的客户使用。我们没有证据表明此漏洞存在任何危害。

建议用户升级到 9.0.8.34 版本,确保漏洞得到修复。

通过: 最新黑客新闻