Xác thực Windows Hello bị bỏ qua với camera giả

2 phút đọc

Được đăng trên

Đọc trang tiết lộ của chúng tôi để tìm hiểu cách bạn có thể giúp MSPoweruser duy trì nhóm biên tập Tìm hiểu thêm

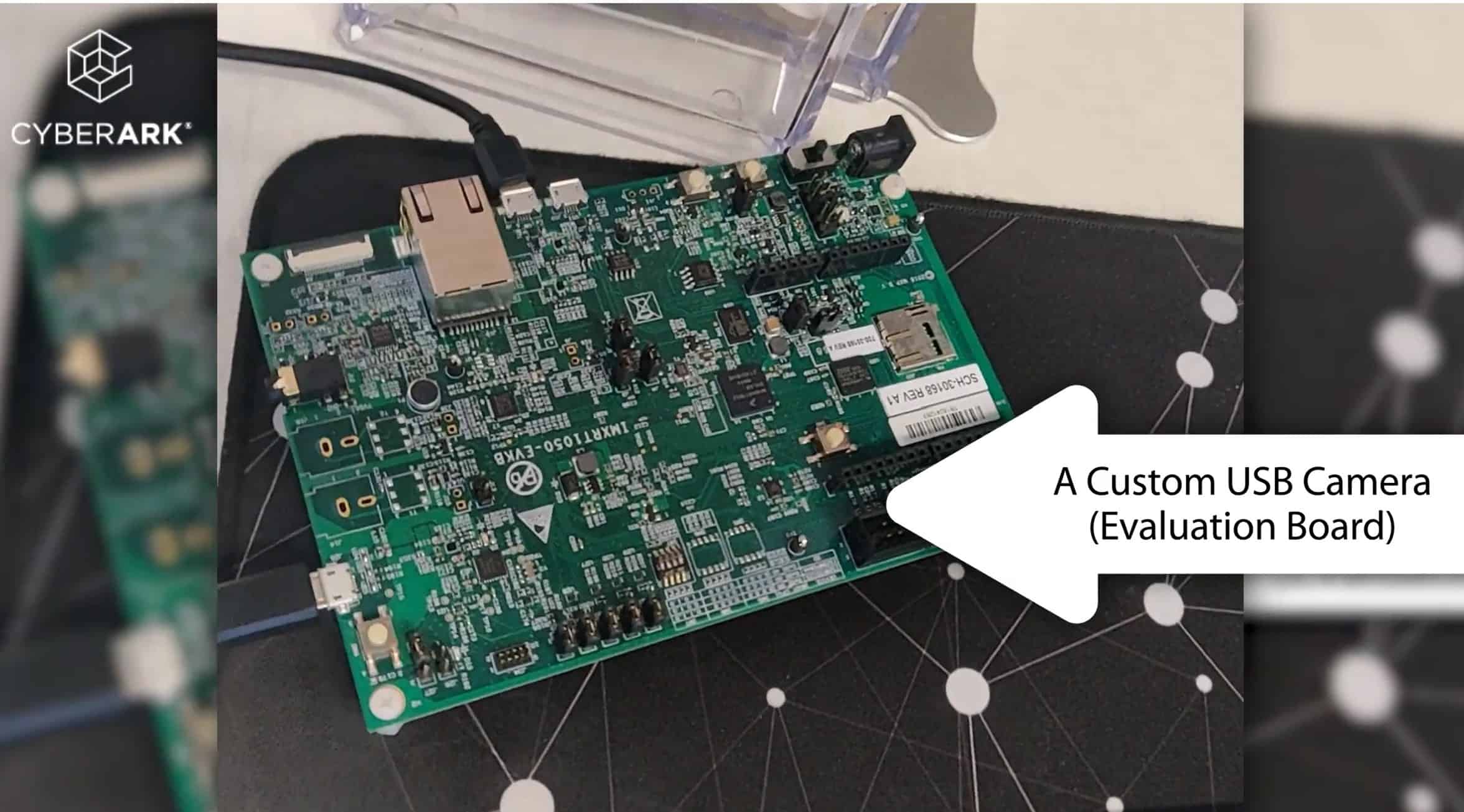

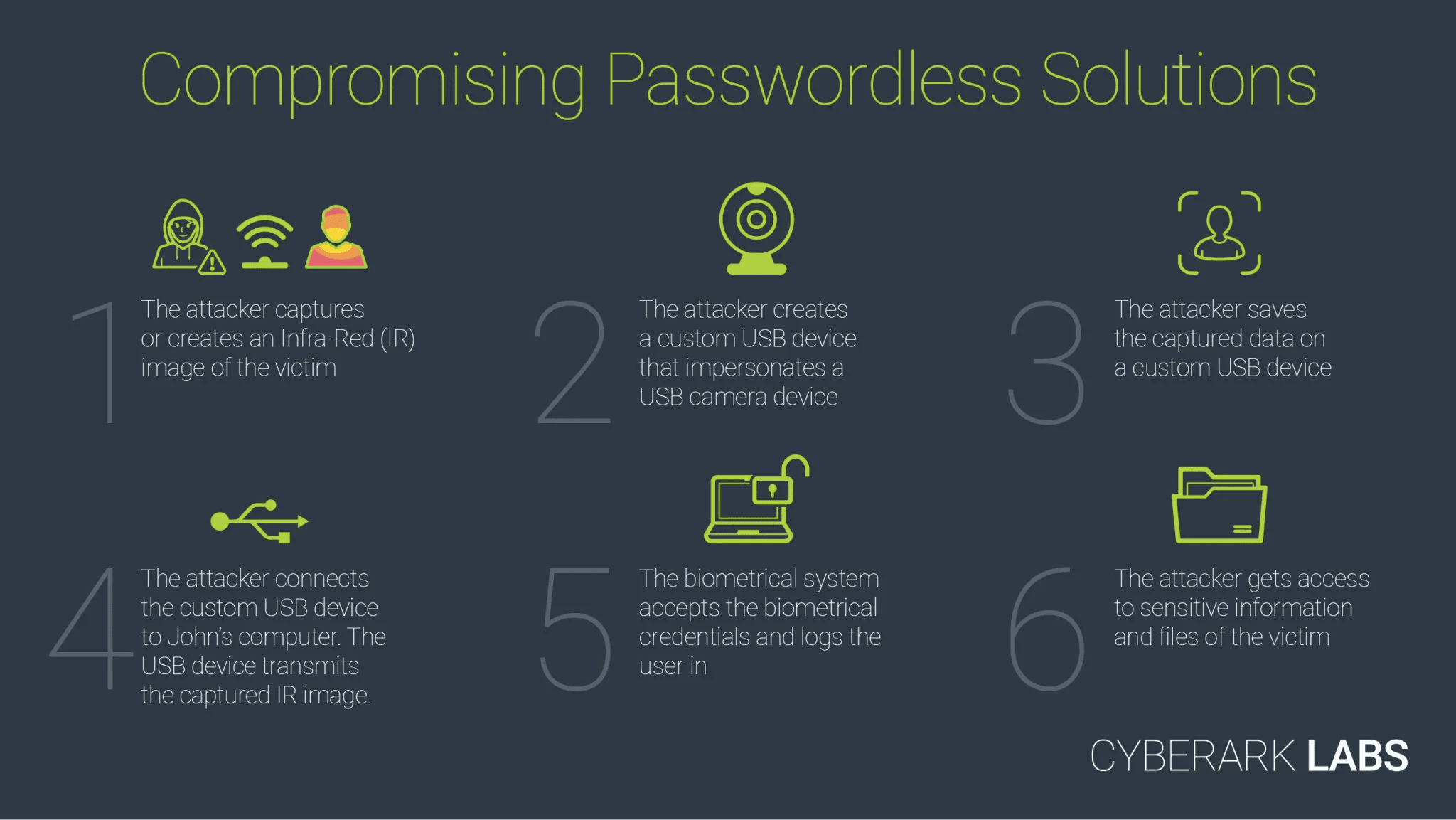

Tin tặc đã chứng minh rằng họ có thể vượt qua bảo mật của Windows Hello bằng cách sử dụng một camera USB giả để truyền các bức ảnh hồng ngoại đã chụp về một mục tiêu mà Windows Hello có vẻ khá vui vẻ chấp nhận.

Vấn đề dường như là việc Windows Hello sẵn sàng chấp nhận bất kỳ máy ảnh nào có khả năng IR làm máy ảnh Windows Hello, cho phép tin tặc cung cấp một luồng dữ liệu bị thao túng chứ không phải dữ liệu thực cho PC.

Ngoài ra, hóa ra tin tặc chỉ phải gửi hai khung hình tới PC - một hình chụp IR thực của mục tiêu và một khung hình trống màu đen. Có vẻ như khung thứ hai là cần thiết để đánh lừa các bài kiểm tra độ sống của Windows Hello.

CyberArk Labs cho biết hình ảnh IR có thể được ghi lại bằng các camera IR tầm xa đặc biệt hoặc bằng các camera được đặt lén lút trong môi trường của mục tiêu, chẳng hạn như thang máy.

Microsoft đã nhận ra lỗ hổng trong một CVE-2021-34466 tư vấn và đã cung cấp Bảo mật đăng nhập nâng cao của Windows Hello như một biện pháp giảm thiểu. Điều này chỉ cho phép các máy ảnh Windows Hello là một phần của chuỗi tin cậy mật mã từ OEM được sử dụng làm nguồn dữ liệu, điều mà CyberArk lưu ý là không phải thiết bị nào cũng hỗ trợ.

Đọc tất cả các chi tiết tại CyberArk tại đây.