Các diễn viên cải tiến tài liệu chiến dịch lừa đảo để trở thành nạn nhân của nhiều nhà thầu chính phủ hơn với Microsoft 365

3 phút đọc

Được đăng trên

Đọc trang tiết lộ của chúng tôi để tìm hiểu cách bạn có thể giúp MSPoweruser duy trì nhóm biên tập Tìm hiểu thêm

Một nhóm các tác nhân độc hại đã nâng cấp các chiến dịch lừa đảo của họ để đánh lừa các công ty lớn (đặc biệt là những công ty trong lĩnh vực năng lượng, dịch vụ chuyên nghiệp và xây dựng) gửi Microsoft Office 365 thông tin đăng nhập tài khoản. Theo báo cáo từ công ty giải pháp phản hồi và phát hiện lừa đảo sự bảo vệ, các nhà điều hành chiến dịch đã cải tiến quy trình và thiết kế các yếu tố thu hút của họ và hiện đang cải trang thành các cơ quan chính phủ Hoa Kỳ khác, chẳng hạn như Bộ Giao thông Vận tải, Thương mại và Lao động.

Cofense cho biết: “Những kẻ đe dọa đang thực hiện một loạt chiến dịch giả mạo một số cơ quan của chính phủ Hoa Kỳ. “Các email tuyên bố yêu cầu đấu thầu cho các dự án của chính phủ nhưng thay vào đó lại đưa nạn nhân đến các trang lừa đảo thông tin xác thực. Các chiến dịch này đã liên tục diễn ra từ ít nhất là giữa năm 2019 và lần đầu tiên được đề cập trong Cảnh báo Flash của chúng tôi vào tháng 2019 năm XNUMX. Các chiến dịch nâng cao này được xây dựng tốt, đã được nhìn thấy trong môi trường được bảo vệ bởi các cổng email an toàn (SEG), rất thuyết phục và xuất hiện được nhắm mục tiêu. Chúng đã phát triển theo thời gian bằng cách cải thiện nội dung email, nội dung PDF cũng như hình thức và hành vi của các trang lừa đảo thông tin xác thực. "

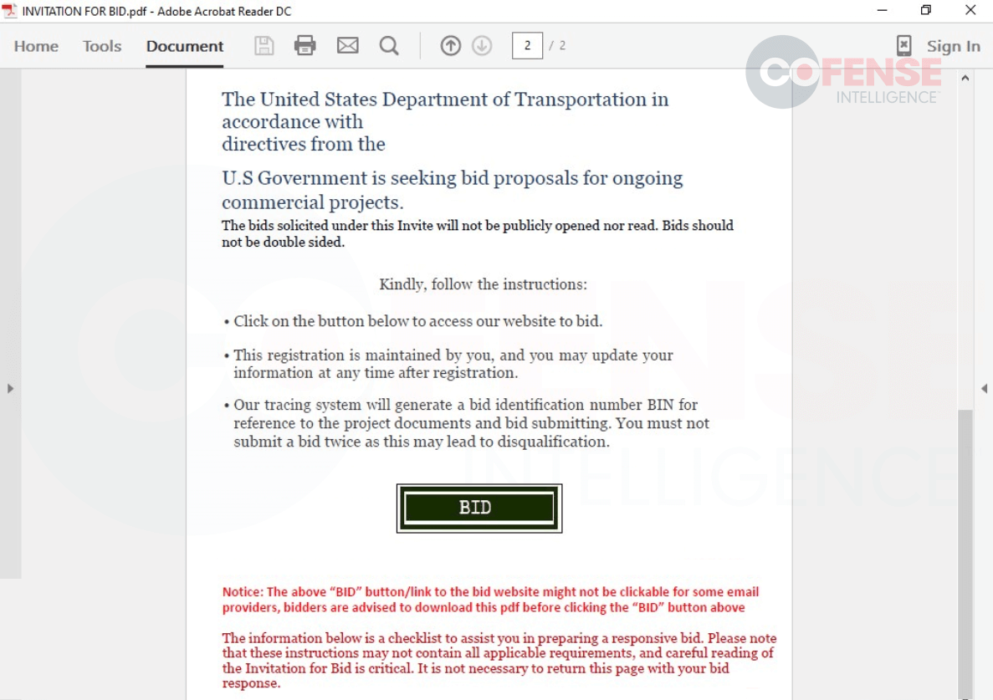

Cofense cho thấy một loạt ảnh chụp màn hình so sánh các tài liệu trước đây và hiện tại đang được những kẻ tấn công sử dụng. Đầu tiên để có được những cải tiến này là email và PDF, hiện đang được tùy chỉnh để trông chân thực hơn. Cofense nói thêm: “Các email ban đầu có nội dung email đơn giản hơn, không có logo và với ngôn ngữ tương đối đơn giản. “Các email gần đây sử dụng biểu trưng, khối chữ ký, định dạng nhất quán và hướng dẫn chi tiết hơn. Các email gần đây cũng bao gồm các liên kết để truy cập các tệp PDF thay vì trực tiếp đính kèm chúng ”.

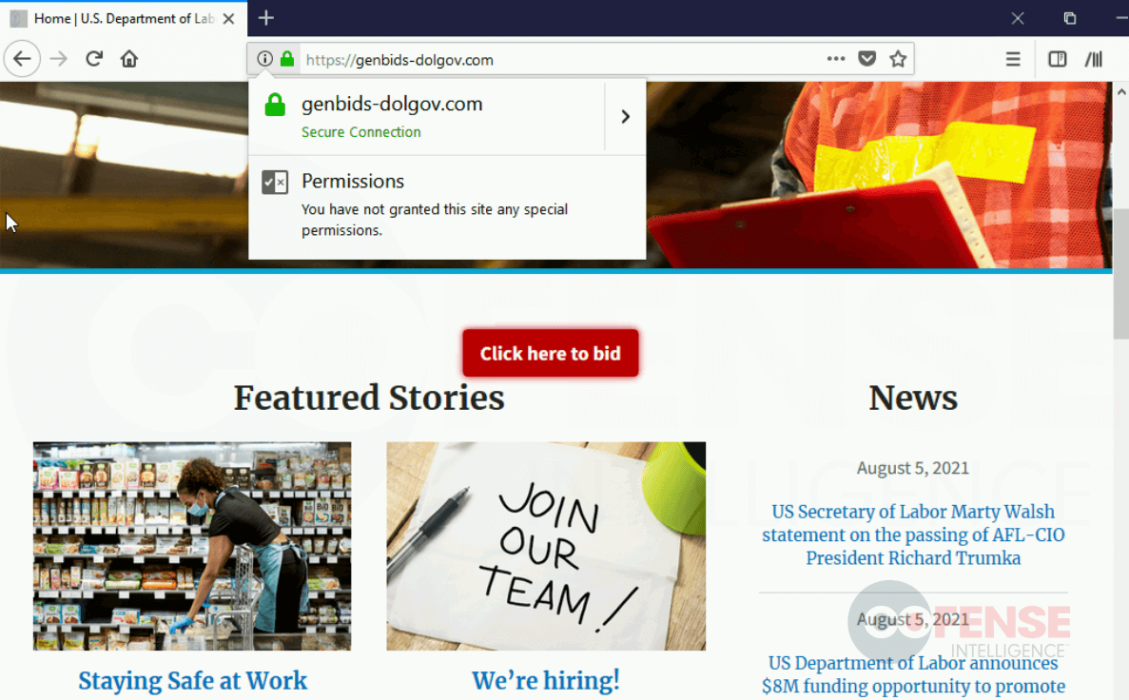

Mặt khác, để ngăn chặn sự nghi ngờ của nạn nhân, các tác nhân đe dọa cũng thực hiện các thay đổi đối với trang lừa đảo thông tin xác thực, từ quy trình đăng nhập đến thiết kế và chủ đề. URL của các trang cũng được chủ ý thay đổi thành các URL dài hơn (ví dụ: giao thông vận tải [.] Gov [.] Bidprocure [.] Secure [.] Akjackpot [.] Com), vì vậy các mục tiêu sẽ chỉ nhìn thấy phần .gov trong trình duyệt nhỏ hơn các cửa sổ. Ngoài ra, chiến dịch hiện có các yêu cầu về hình ảnh xác thực và các hướng dẫn khác để làm cho quy trình trở nên đáng tin cậy hơn.

Những cải tiến trong các chiến dịch như vậy khiến việc phân biệt các trang web và tài liệu thực với các tài liệu giả mạo trở nên khó khăn hơn đối với các mục tiêu, đặc biệt là hiện nay các tác nhân đang sử dụng thông tin cập nhật được sao chép từ các nguồn gốc. Tuy nhiên, Cofense nhấn mạnh rằng vẫn có nhiều cách để ngăn chặn việc trở thành nạn nhân của những hành vi này. Ngoài việc phát hiện các chi tiết nhỏ (ví dụ: sai ngày trên các trang và URL đáng ngờ), tất cả người nhận phải luôn thận trọng khi nhấp vào liên kết, không chỉ những liên kết được nhúng trong email mà còn cả những liên kết trên tệp đính kèm.