Microsoft пропустила критичну вразливість у Windows, яка дозволяла хакерам передавати права адміністратора іншим обліковим записам

2 хв. читати

Оновлено на

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Новий звіт, яким поділився колумбійський експерт з кібербезпеки Себастьян Кастро, розкриває шокуючі подробиці про критичну вразливість Windows. Кастро поділився подробицями про вразливість, яка дозволила б хакерам передавати права адміністратора на інші облікові записи.

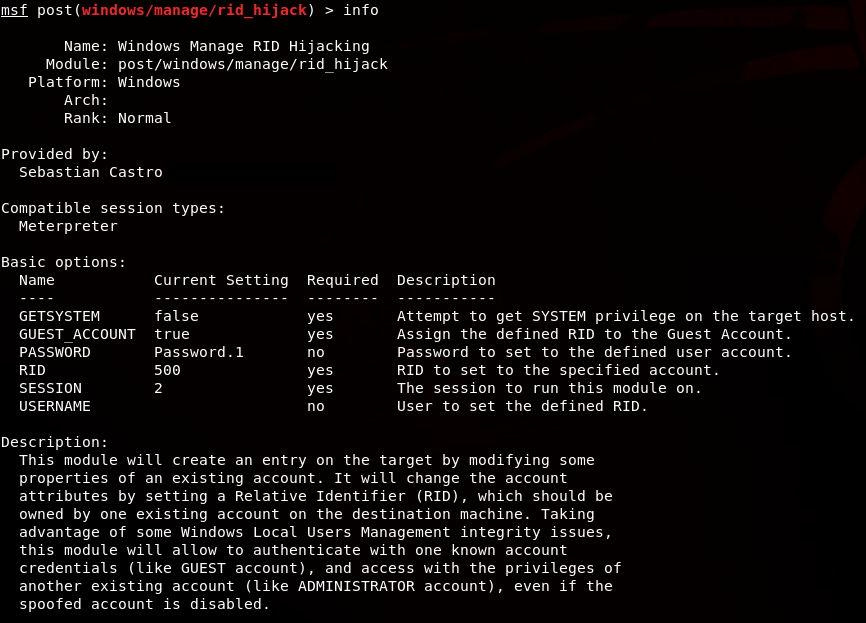

Згідно з CSL, вразливість існує з Windows XP і дозволяє передавати права адміністратора на довільні облікові записи. Кастро сам написав модуль Metasploit, щоб перевірити та продемонструвати вразливість.

Тому я вирішив написати модуль Metasploit, взявши за посилання Публікація enable_support_account модуль, який був розроблений моїм колегою і другом Сантьяго Діасом. Цей модуль використовує ядро уразливості, згаданої у вищезазначеній довідці, але він обмежений для роботи лише в XP/2003 Версія Windows, змінивши дескриптори безпеки файлу support_388945a0 вбудований обліковий запис.

Однак rid_hijack модуль автоматизує цю атаку за допомогою будь-якого існуючого облікового запису жертви. Його можна було знайти в post/windows/manage/rid_hjack.

– Себастьян Кастро

Після встановлення модуля Кастро перевірив його на кількох операційних системах, включаючи Windows XP, Windows Server 2003, Windows 8.1 і Windows 10. Він також пояснив, як працює весь процес і дозволить хакерам передати всі права адміністратора з Обліковий запис адміністратора в обліковий запис гостя.

Незалежно від версії, починаючи з XP, Windows використовує Диспетчер облікових записів безпеки (SAM) для зберігання дескрипторів безпеки локальних користувачів і вбудованих облікових записів. Як зазначено в розділі «Як працюють принципи безпеки», кожному обліковому запису призначений ідентифікаційний ідентифікатор RID. На відміну від контролерів домену, робочі станції та сервери Windows зберігатимуть більшу частину цих даних у ключі HKLM\SAM\SAM\Domains\Account\Users, який вимагає доступу до СИСТЕМНИХ привілеїв.

– Себастьян Кастро

Прикро, що близько 10 місяців тому компанія надіслала Microsoft звіт, але на нього так і не відповіли. Це дало їм дозвіл розкрити вразливість через певний період часу. однак, Гюнтер Борн, нещодавно повідомлялося, що адаптація базового об’єкта групової політики може запобігти злому в реальній ситуації. Тим не менш, ми все ще чекаємо офіційної заяви Microsoft.