Microsoft Defender for Endpoint тепер може виявляти некеровані пристрої у вашій мережі

2 хв. читати

Опубліковано

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Microsoft оголосила що можливість виявлення некерованих пристроїв, таких як телефони службовців або неправдиве обладнання, у мережі вашої компанії зараз є загальнодоступною в Microsoft Defender для Endpoint.

Microsoft заявляє, що такі пристрої представляють деякі з найбільших ризиків для постави організації в галузі кібербезпеки.

«Найризикованіша загроза — це та, про яку ти не знаєш. Некеровані пристрої – буквально одна з ваших найслабших ланок. Розумні зловмисники йдуть туди першими», — сказав Девід Вестон, директор Microsoft Enterprise and OS Security.

Новий випуск пропонує такі нові можливості:

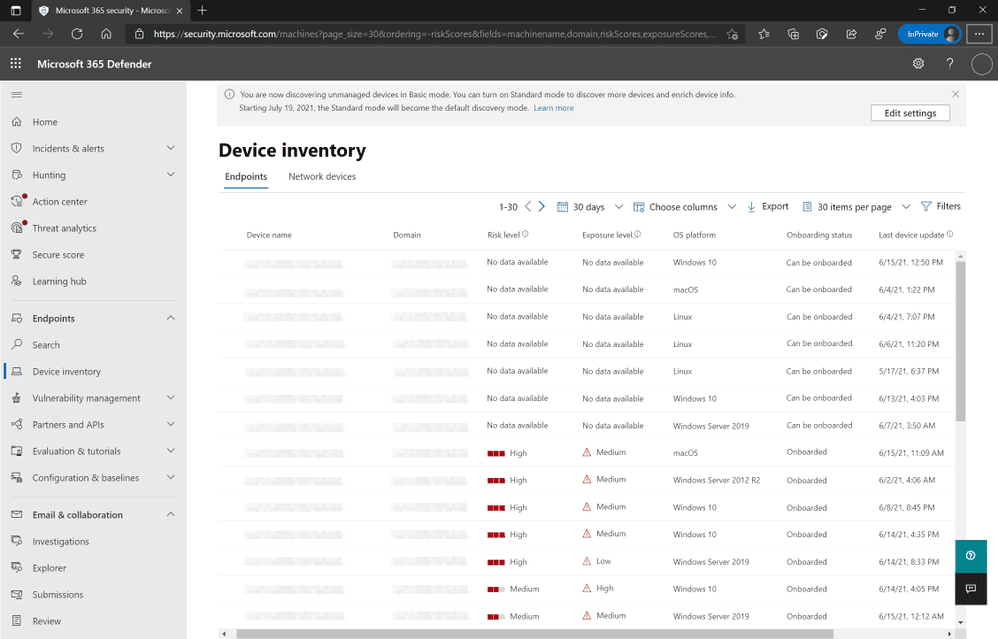

- Виявлення кінцевих точок та мережевих пристроїв, підключених до вашої корпоративної мережі

Ця можливість надає Defender for Endpoint можливість виявляти некеровані робочі станції, сервери та мобільні кінцеві точки (Windows, Linux, macOS, iOS і Android), які не були підключені та не захищені. Крім того, мережеві пристрої (наприклад: комутатори, маршрутизатори, брандмауери, контролери WLAN, VPN-шлюзи та інші) можна виявити та додати до інвентаризації пристроїв за допомогою періодичного аутентифікованого сканування попередньо налаштованих мережевих пристроїв.

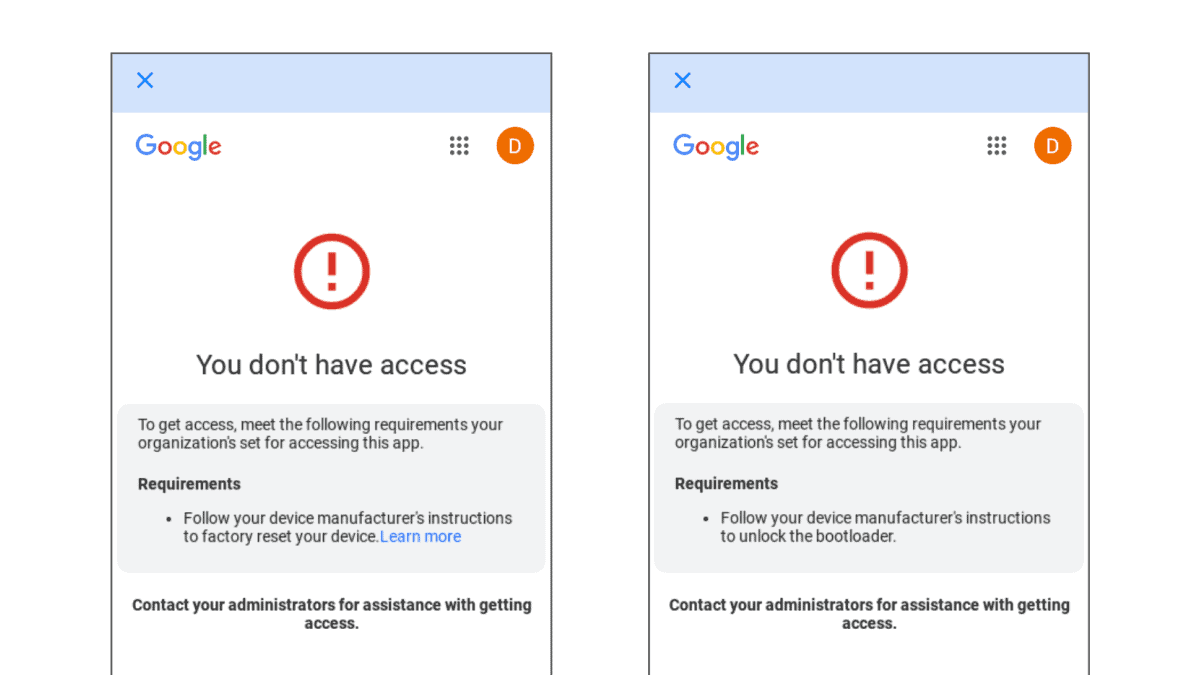

- Вбудовані виявлені пристрої та захистіть їх за допомогою інтегрованих робочих процесів

Після виявлення некеровані кінцеві точки та мережеві пристрої, підключені до ваших мереж, можуть бути включені до Defender for Endpoint. Інтегровані нові робочі процеси та нові рекомендації щодо безпеки в управлінні загрозами та вразливостями спрощують приєднання та захист цих пристроїв.

- Перегляньте оцінки та розгляньте загрози та уразливості на нещодавно виявлених пристроях

Після виявлення кінцевих точок та мережевих пристроїв оцінки можна запускати, використовуючи Defender для можливостей управління загроз і вразливостей в Endpoint. Ці рекомендації щодо безпеки можна використовувати для вирішення проблем на пристроях, що допомагають зменшити загрозу та ризик організації.

Нові можливості ввімкнені за замовчуванням і позначені банером, який з'являється в Кінцеві точки\Інвентаризація пристроїв розділу консолі Microsoft 365 Defender.

Щоб отримати додаткову інформацію, перегляньте виявлення пристрою та відкриття мережі документація на Microsoft Docs.