Актори оновлюють матеріали фішингової кампанії, щоб жертвувати більше державних підрядників за допомогою Microsoft 365

3 хв. читати

Опубліковано

Прочитайте нашу сторінку розкриття інформації, щоб дізнатися, як ви можете допомогти MSPoweruser підтримувати редакційну команду Читати далі

Група зловмисників посилила свої фішингові кампанії, щоб ввести в оману величезні компанії (зокрема ті, що працюють у секторах енергетики, професійних послуг і будівництва), щоб вони подали свої Microsoft Офіс 365 облікові дані. Відповідно до звіту компанії з виявлення фішингу та реагування на нього Cofense, оператори кампанії внесли вдосконалення в процес і дизайн своїх елементів принади і тепер маскуються під інші урядові установи США, такі як міністерства транспорту, торгівлі та праці.

«Актори загрози проводять серію кампаній, які обманюють кілька департаментів уряду Сполучених Штатів», — сказав Кофенс. «В електронних листах стверджується, що вони містять запити на тендерні пропозиції для державних проектів, але замість цього спрямовують жертв на сторінки з фішингом облікових даних. Ці кампанії тривають принаймні з середини 2019 року, і вперше були висвітлені в нашому Flash Alert у липні 2019 року. Ці просунуті кампанії добре розроблені, їх бачили в середовищах, захищених захищеними шлюзами електронної пошти (SEG), вони дуже переконливі та виглядають бути націленим. Вони еволюціонували з часом, покращуючи вміст електронних листів, вміст PDF-файлів, а також зовнішній вигляд і поведінку фішингових сторінок облікових даних».

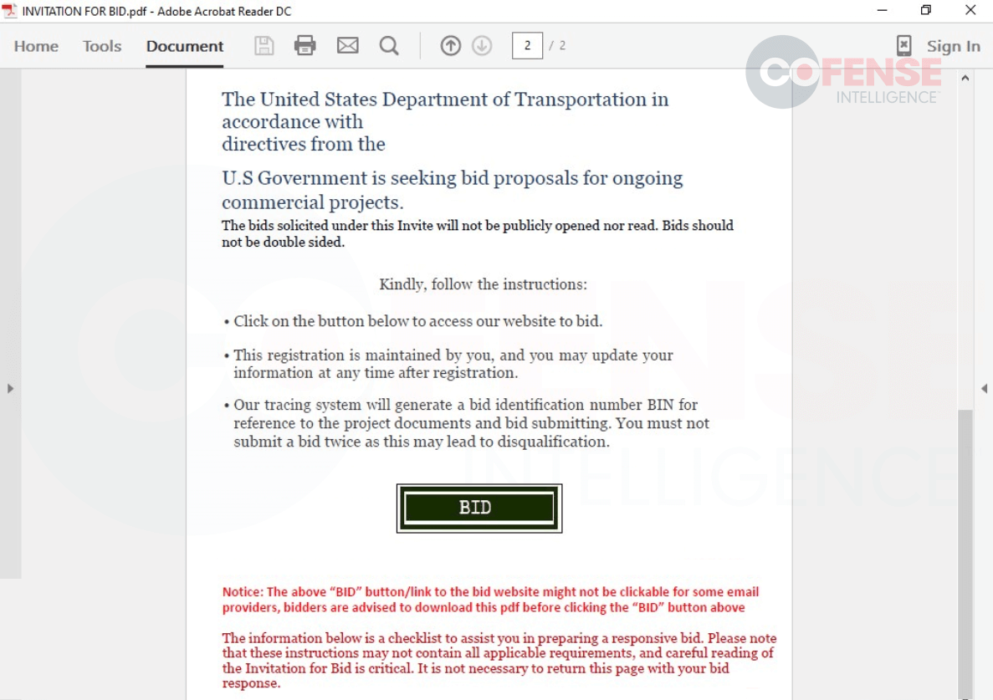

Cofense показав серію скріншотів, які порівнюють попередні та поточні матеріали, які використовували зловмисники. Першими ці покращення отримали електронні листи та PDF-файли, які тепер налаштовуються, щоб виглядати більш достовірними. «Перші електронні листи мали більш спрощений текст електронної пошти без логотипів і з відносно простою мовою», — додав Кофенс. «В останніх електронних листах використовувалися логотипи, блоки підписів, узгоджене форматування та більш детальні інструкції. Останні електронні листи також містять посилання для доступу до PDF-файлів, а не безпосередньо їх вкладення».

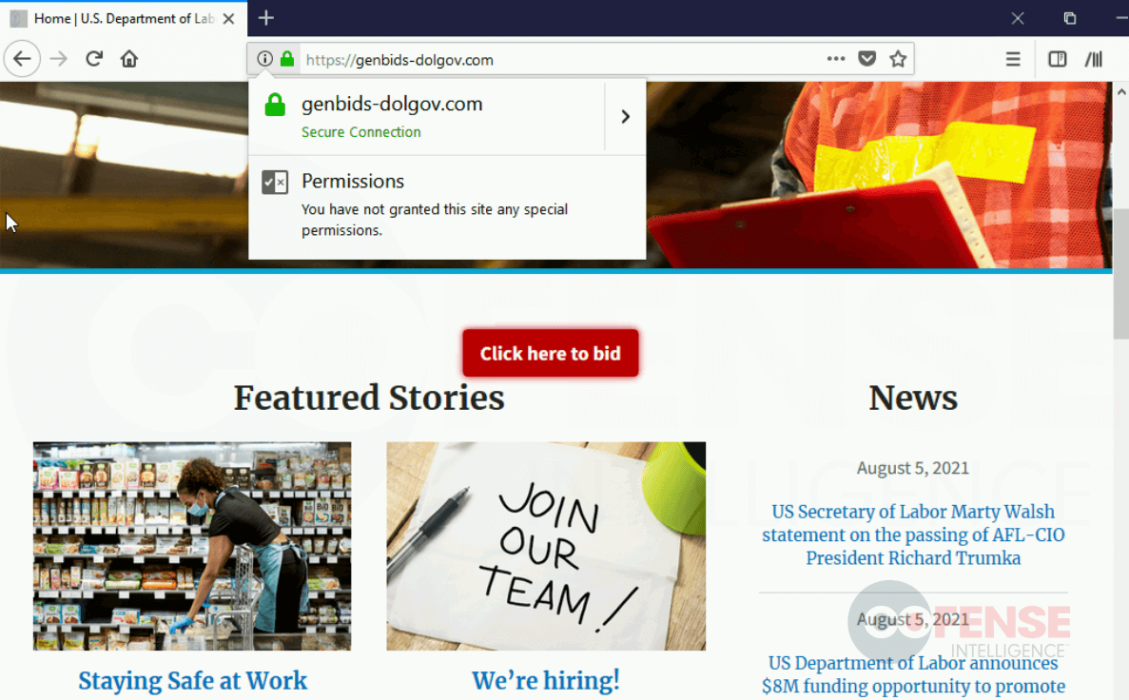

З іншого боку, щоб запобігти підозрам у жертв, зловмисники також внесли зміни до фішингової сторінки облікових даних, від процесу входу до дизайну та тем. URL-адреси сторінок також навмисно змінено на довші (наприклад, transportation[.]gov[.]bidprocure[.]secure[.]akjackpot[.]com), тому цілі бачитимуть лише частину .gov у меншому браузері вікна. Крім того, кампанія тепер містить вимоги до captcha та інші інструкції, щоб зробити процес більш правдоподібним.

Удосконалення в таких кампаніях ускладнюють розрізнення справжніх веб-сайтів і документів від підроблених, особливо зараз, коли учасники використовують оновлену інформацію, скопійовану з оригінальних джерел. Тим не менш, Кофенс підкреслив, що все ще є способи запобігти стати жертвою цих дій. Окрім виявлення дрібних деталей (наприклад, неправильна дата на сторінках і підозрілі URL-адреси), усі одержувачі мають завжди бути обережними, натискаючи посилання, не лише ті, що містяться в електронних листах, а й ті, що містяться у вкладеннях.