ใหม่ Windows Server PrintNightmare Zero-day Explosive อาจเป็น Hafnium ใหม่

1 นาที. อ่าน

อัปเดตเมื่อวันที่

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย MSPoweruser รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม

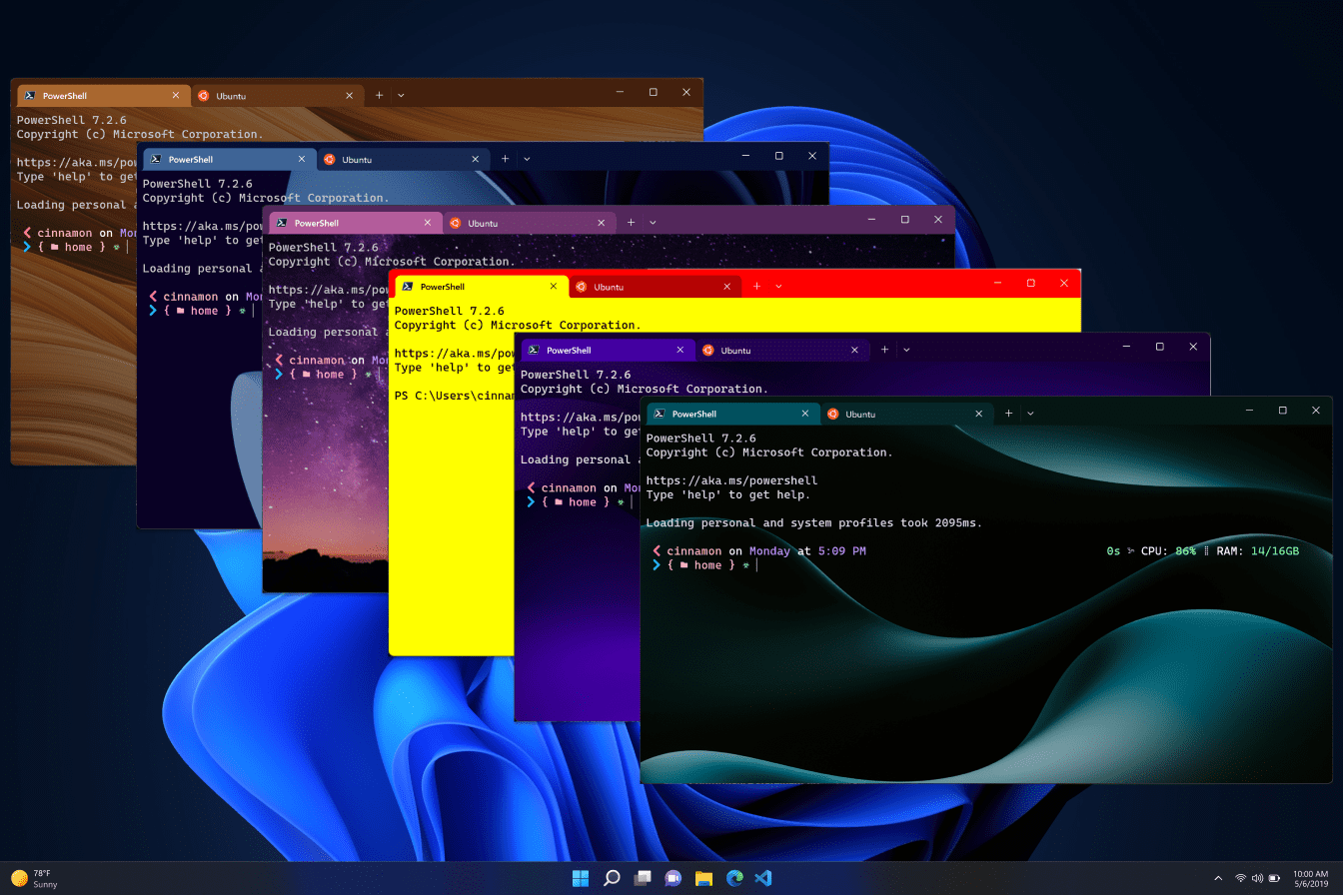

ช่องโหว่ Zero-day แบบใหม่ที่ยังไม่ได้แพตช์เพิ่งเปิดตัวพร้อมกับรหัส Proof-of-Concept ซึ่งช่วยให้ผู้โจมตีมีความสามารถในการดำเนินการรหัสระยะไกลอย่างเต็มรูปแบบบนอุปกรณ์ Windows Print Spooler ที่แพตช์อย่างสมบูรณ์

แฮ็คนี้เรียกว่า PrintNightmare ถูกปล่อยออกมาโดยไม่ได้ตั้งใจโดยบริษัทรักษาความปลอดภัยของจีน Sangfor ซึ่งสับสนกับการใช้ประโยชน์จาก Print Spooler ที่คล้ายคลึงกันซึ่ง Microsoft ได้แก้ไขแล้ว

อย่างไรก็ตาม PrintNightmare มีผลกับเครื่อง Windows Server 2019 ที่มีการแพตช์อย่างสมบูรณ์ และอนุญาตให้รหัสผู้โจมตีทำงานด้วยสิทธิ์เต็มรูปแบบ

เพราะฉันรู้ว่าคุณชอบวิดีโอดีๆกับ #มิมิคัตสึ แต่ยัง #พิมพ์ฝันร้าย ( CVE-2021-1675 ?)

* ผู้ใช้มาตรฐานไปยัง SYSTEM บนตัวควบคุมโดเมนระยะไกล *บางที Microsoft สามารถอธิบายบางสิ่งเกี่ยวกับการแก้ไขได้

> สำหรับตอนนี้ หยุดบริการตัวจัดคิวขอขอบคุณ @_f0rgetting_ & น.ส pic.twitter.com/bJ3dkxN1fW

— ????? เบนจามิน เดลพี (@gentilkiwi) มิถุนายน 30, 2021

ปัจจัยหลักในการบรรเทาผลกระทบคือแฮ็กเกอร์ต้องการข้อมูลประจำตัว (แม้กระทั่งสิทธิ์ต่ำ) สำหรับเครือข่าย แต่สำหรับเครือข่ายองค์กร สามารถซื้อข้อมูลเหล่านี้ได้ง่ายๆ ในราคาประมาณ 3 ดอลลาร์

ซึ่งหมายความว่าเครือข่ายขององค์กรมีความเสี่ยงสูงต่อการโจมตี (โดยเฉพาะแรนซัมแวร์) อีกครั้ง โดยนักวิจัยด้านความปลอดภัยแนะนำให้บริษัทต่างๆ ปิดการใช้งาน Windows Print Spoolers

อ่านเพิ่มเติมเกี่ยวกับปัญหานี้ ที่ BleepingComputer ที่นี่