ใหม่ แฮ็ค PrintNightmare หมายความว่าผู้ใช้ทุกคนสามารถรับสิทธิ์ของผู้ดูแลระบบบนพีซีได้

2 นาที. อ่าน

อัปเดตเมื่อวันที่

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย MSPoweruser รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม

PrintNightmare ของ Microsoft ปฏิเสธที่จะยุติการแฮ็กเวอร์ชันอื่นหมายความว่าผู้ใช้ทุกคนสามารถรับสิทธิ์ของผู้ดูแลระบบบนพีซีได้ แม้จะมาจากบัญชีที่จำกัดก็ตาม

แฮ็คได้รับการพัฒนาโดย เบนจามิน เดลปี้ และใช้ประโยชน์จากข้อเท็จจริงที่ว่า Windows ยินดีที่จะติดตั้งไดรเวอร์จากเซิร์ฟเวอร์การพิมพ์ระยะไกลและเรียกใช้ไดรเวอร์เหล่านั้นที่ระดับสิทธิ์ของระบบ และแม้แต่ผู้ใช้ที่จำกัดก็สามารถติดตั้งเครื่องพิมพ์ระยะไกลได้

ต้องการทดสอบ #พิมพ์ฝันร้าย (ep 4.x) user-to-system เป็นบริการ??

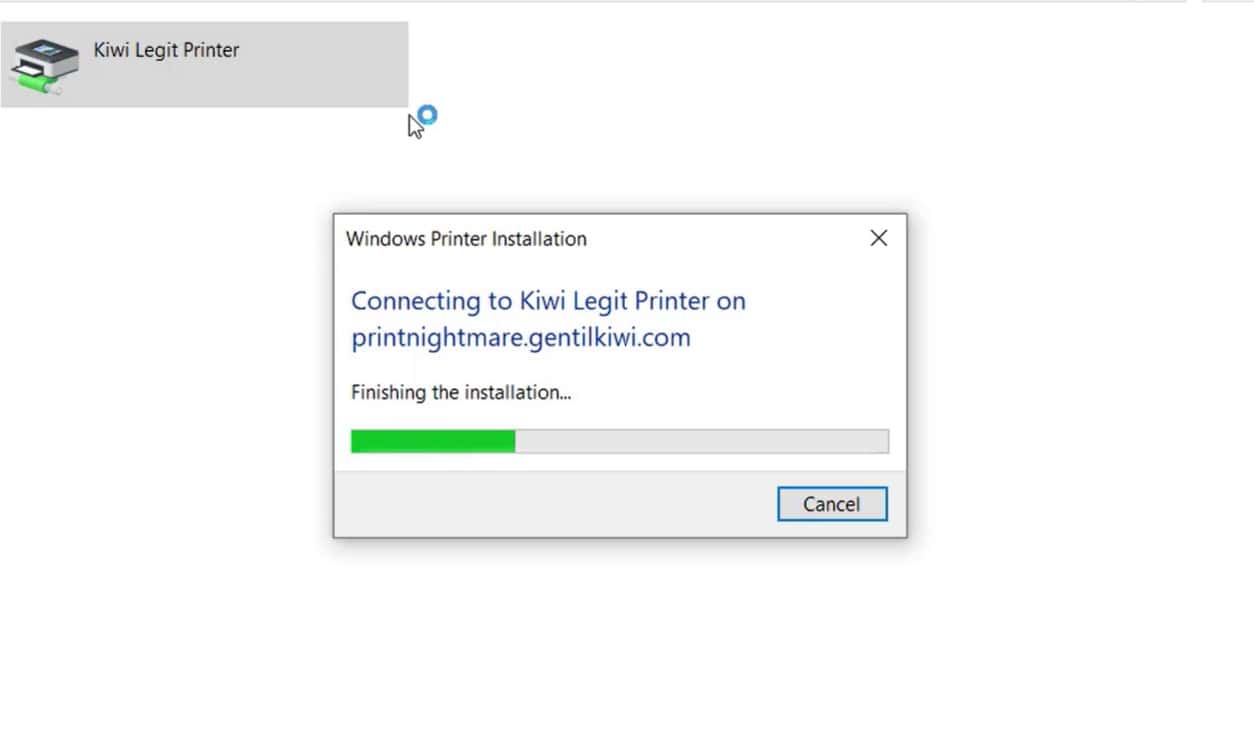

(POC เท่านั้น จะเขียนล็อกไฟล์ไปยัง system32)เชื่อมต่อกับ \https://t.co/6Pk2UnOXaG กับ

– ผู้ใช้: .gentilguest

– รหัสผ่าน: รหัสผ่านเปิด 'เครื่องพิมพ์ Kiwi Legit - x64' จากนั้น 'เครื่องพิมพ์ Kiwi Legit - x64 (อีกอันหนึ่ง)' pic.twitter.com/zHX3aq9PpM

— ????? เบนจามิน เดลพี (@gentilkiwi) กรกฎาคม 17, 2021

เขาได้ตั้งค่าเซิร์ฟเวอร์เครื่องพิมพ์ระยะไกลที่ \\printnightmare[.]gentilkiwi[.]com ซึ่งดาวน์โหลดไดรเวอร์ที่ถูกแฮ็กซึ่งจะเปิดพรอมต์ของระบบ หมายความว่าผู้ใช้องค์กรหรือแฮกเกอร์ที่เข้าถึงบัญชีที่จำกัดสามารถยกระดับสิทธิ์และเข้าควบคุมพีซีของตนได้อย่างสมบูรณ์

BleepingComputer ทดสอบการแฮ็กบนพีซีที่มีการแพตช์อย่างสมบูรณ์ซึ่งใช้ Windows 10 21H1 และยกเว้นไดรเวอร์ที่เป็นอันตรายที่ Windows Defender ตรวจพบ ช่องโหว่นี้ทำงานได้อย่างราบรื่นตามที่ตั้งใจไว้

จนกว่า Microsoft จะแก้ไขปัญหาการบรรเทาปัญหาได้ค่อนข้างยาก ตั้งแต่การปิดใช้งาน Print Spooler และการพิมพ์ทั้งหมดไปจนถึงการสร้างรายการเครื่องพิมพ์ระยะไกลแบบกำหนดเองซึ่งผู้ใช้ได้รับอนุญาตให้ติดตั้งได้

อ่านเพิ่มเติมเกี่ยวกับการแฮ็กและการบรรเทาที่เป็นไปได้ที่ BleepingComputer ได้ที่นี่.