Microsoft Defender for Endpoint สามารถตรวจจับอุปกรณ์ที่ไม่มีการจัดการบนเครือข่ายของคุณได้แล้ว

2 นาที. อ่าน

เผยแพร่เมื่อ

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย MSPoweruser รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม

Microsoft ได้ประกาศ ความสามารถในการตรวจหาอุปกรณ์ที่ไม่มีการจัดการ เช่น โทรศัพท์ของพนักงานหรือฮาร์ดแวร์ปลอมบนเครือข่ายบริษัทของคุณ พร้อมใช้งานโดยทั่วไปใน Microsoft Defender for Endpoint

ไมโครซอฟท์กล่าวว่าอุปกรณ์ดังกล่าวทำให้เกิดความเสี่ยงที่ยิ่งใหญ่ที่สุดต่อความมั่นคงทางไซเบอร์ขององค์กร

“ภัยคุกคามที่เสี่ยงที่สุดคือสิ่งที่คุณไม่รู้ อุปกรณ์ที่ไม่มีการจัดการเป็นหนึ่งในจุดอ่อนของคุณอย่างแท้จริง ผู้โจมตีที่ชาญฉลาดไปที่นั่นก่อน” David Weston ผู้อำนวยการฝ่าย Microsoft Enterprise และ OS Security กล่าว

รุ่นใหม่นำเสนอความสามารถใหม่ดังต่อไปนี้:

- การค้นพบอุปกรณ์ปลายทางและอุปกรณ์เครือข่ายที่เชื่อมต่อกับเครือข่ายองค์กรของคุณ

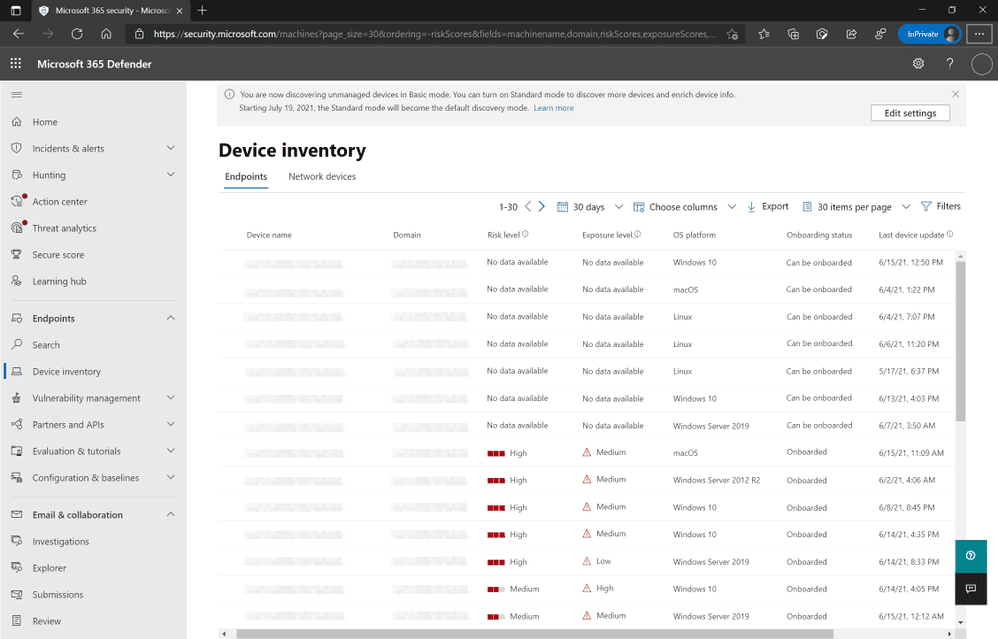

ความสามารถนี้ช่วยให้ Defender for Endpoint สามารถค้นหาเวิร์กสเตชัน เซิร์ฟเวอร์ และอุปกรณ์พกพาที่ไม่มีการจัดการ (Windows, Linux, macOS, iOS และ Android) ที่ยังไม่ได้ออนบอร์ดและรักษาความปลอดภัย นอกจากนี้ อุปกรณ์เครือข่าย (เช่น สวิตช์ เราเตอร์ ไฟร์วอลล์ ตัวควบคุม WLAN เกตเวย์ VPN และอื่นๆ) สามารถค้นพบและเพิ่มไปยังรายการอุปกรณ์โดยใช้การสแกนอุปกรณ์เครือข่ายที่กำหนดค่าไว้ล่วงหน้าซึ่งมีการตรวจสอบสิทธิ์เป็นระยะ

- ออนบอร์ดค้นพบอุปกรณ์และรักษาความปลอดภัยโดยใช้เวิร์กโฟลว์แบบบูรณาการ

เมื่อค้นพบแล้ว อุปกรณ์ปลายทางและเครือข่ายที่ไม่มีการจัดการที่เชื่อมต่อกับเครือข่ายของคุณสามารถออนบอร์ดไปยัง Defender for Endpoint ได้ ผสานรวมเวิร์กโฟลว์ใหม่และคำแนะนำด้านความปลอดภัยใหม่ในประสบการณ์การจัดการภัยคุกคามและช่องโหว่ทำให้ง่ายต่อการออนบอร์ดและรักษาความปลอดภัยอุปกรณ์เหล่านี้

- ทบทวนการประเมินและจัดการกับภัยคุกคามและจุดอ่อนบนอุปกรณ์ที่เพิ่งค้นพบ

เมื่อพบอุปกรณ์ปลายทางและอุปกรณ์เครือข่ายแล้ว การประเมินสามารถเรียกใช้ได้โดยใช้ความสามารถในการจัดการภัยคุกคามและช่องโหว่ของ Defender for Endpoint คำแนะนำด้านความปลอดภัยเหล่านี้สามารถใช้เพื่อแก้ไขปัญหาบนอุปกรณ์ซึ่งช่วยลดภัยคุกคามและความเสี่ยงขององค์กร

ความสามารถใหม่จะเปิดใช้งานโดยค่าเริ่มต้นและถูกระบุโดยแบนเนอร์ที่ปรากฏใน ปลายทาง\สินค้าคงคลังอุปกรณ์ ส่วนของคอนโซล Microsoft 365 Defender

สำหรับข้อมูลเพิ่มเติม โปรดดูที่ การค้นพบอุปกรณ์ และ การค้นพบเครือข่าย เอกสารเกี่ยวกับ Microsoft Docs

ฟอรั่มผู้ใช้

ข้อความ 0