เครื่องมือแฮ็กที่ดีที่สุดสำหรับ Windows - 10 ตัวเลือกที่ทรงพลังที่สุด

9 นาที. อ่าน

อัปเดตเมื่อวันที่

อ่านหน้าการเปิดเผยข้อมูลของเราเพื่อดูว่าคุณจะช่วย MSPoweruser รักษาทีมบรรณาธิการได้อย่างไร อ่านเพิ่มเติม

คุณกำลังมองหาเครื่องมือแฮ็กที่ดีที่สุดสำหรับ Windows เพื่อตรวจสอบระบบความปลอดภัยของไคลเอนต์และเซิร์ฟเวอร์ของคุณหรือไม่? การค้นหาของคุณสิ้นสุดที่นี่!

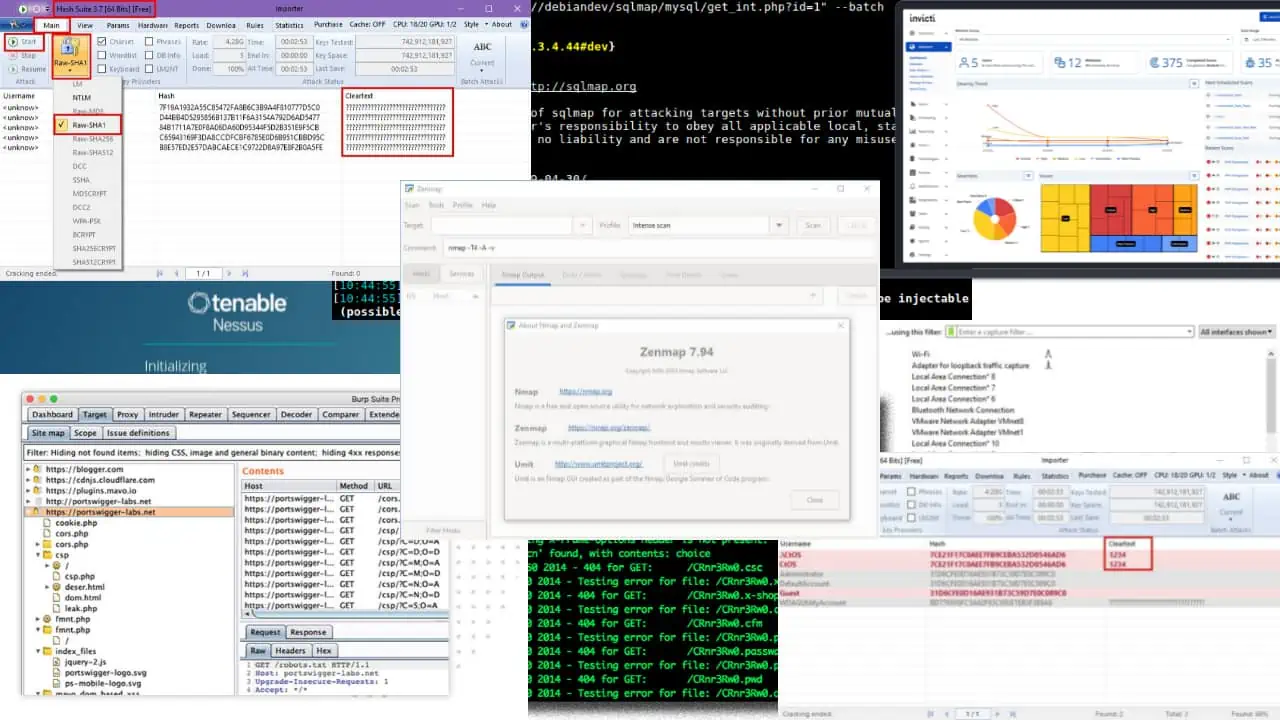

ในบทความนี้ ฉันได้รวบรวมเครื่องมือแฮ็กตามหลักจริยธรรมที่ดีที่สุดบางส่วนที่คุณต้องลองใช้ในฐานะผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ เจ้าของเว็บไซต์ และผู้ดูแลเซิร์ฟเวอร์ Windows ฉันยังได้ให้คำแนะนำวิธีใช้ที่เป็นประโยชน์เพื่อสาธิตสิ่งที่คุณสามารถทำได้ให้สำเร็จอีกด้วย พร้อม?

เครื่องมือแฮ็กที่ดีที่สุดสำหรับ Windows

ค้นหาตารางสรุปด้านล่างสำหรับซอฟต์แวร์แฮ็กตามหลักจริยธรรมที่ดีที่สุดสำหรับระบบไอทีที่ใช้ Windows OS และเซิร์ฟเวอร์:

| ชื่อซอฟแวร์ | การใช้ | GUI | CLI | ระดับความเชี่ยวชาญ | ราคา |

| nmap | การประเมินความปลอดภัยเครือข่าย | ใช่ | ใช่ | Intermediate | ฟรี |

| John the Ripper | การตรวจสอบความปลอดภัยของรหัสผ่าน | ไม่ | ใช่ | จุดสูง | ฟรี |

| เรอ สวีท | การสแกนช่องโหว่ของเว็บ | ใช่ | ไม่ | Intermediate | ต้องจ่าย |

| กรอบ Metasploit | การทดสอบการเจาะ | ใช่ | ใช่ | จุดสูง | ฟรี |

| ผู้ต้องขัง | การทดสอบความปลอดภัยของแอปพลิเคชัน | ใช่ | ไม่ | Intermediate | ต้องจ่าย |

| Wireshark | ตัววิเคราะห์โปรโตคอลเครือข่าย | ใช่ | ใช่ | จุดสูง | ฟรี |

| Nessus | การประเมินช่องโหว่ทางออนไลน์ | ใช่ | ใช่ | Intermediate | ต้องจ่าย |

| Aircrack-ng | การตรวจสอบเครือข่าย Wi-Fi | ไม่ | ใช่ | Intermediate | ฟรี |

| SQLMap | ค้นหาข้อบกพร่องในการฉีด SQL | ไม่ | ใช่ | Intermediate | ฟรี |

| Nikto | การสแกนเว็บ | ไม่ | ใช่ | Intermediate | ฟรี |

ต่อไปนี้เป็นบทวิจารณ์ฉบับเต็มเกี่ยวกับเครื่องมือแฮ็กที่กล่าวถึงในตาราง:

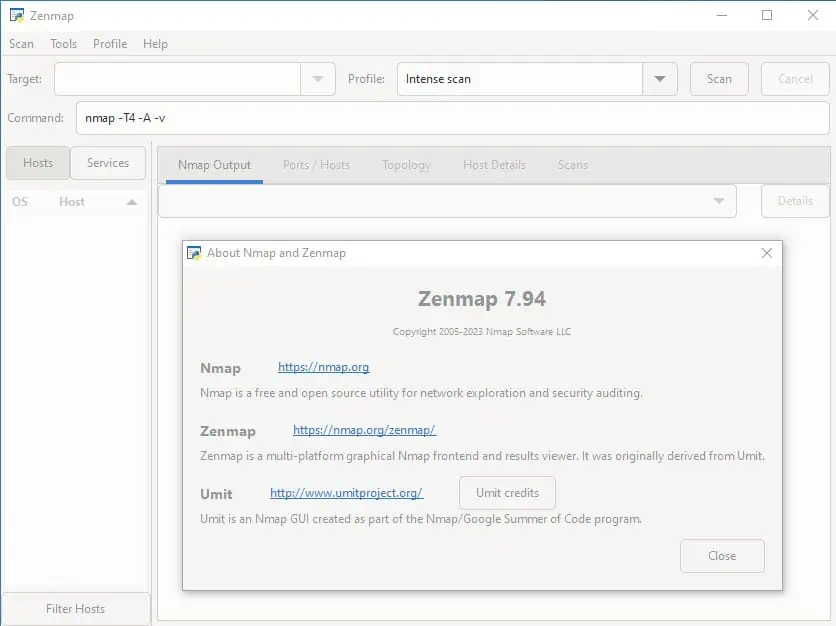

1. nmap

Nmap เป็น โอเพนซอร์ส ซอฟต์แวร์แฮ็คที่ใช้ใน การสแกนเครือข่ายเพื่อประเมินความปลอดภัย. เครื่องมือที่มีประสิทธิภาพนี้สามารถแมปโทโพโลยีเครือข่ายและระบุช่องโหว่ที่อาจเกิดขึ้นได้ เอ็นจิ้นการเขียนสคริปต์ที่ทรงพลังรองรับ การสแกนพอร์ตอเนกประสงค์

System ผู้ดูแลระบบ ใช้สำหรับจัดการกำหนดการอัพเกรดบริการและติดตามบริการหรือเวลาทำงานของโฮสต์ คุณสมบัติเด่นอื่นๆ บางประการ ได้แก่:

- การค้นพบโฮสต์ที่แข็งแกร่ง

- การตรวจจับเวอร์ชันที่แม่นยำ

- ลายนิ้วมือระบบปฏิบัติการ

ซอฟต์แวร์นี้มีให้ทั้งสองแบบ บรรทัดคำสั่งแบบดั้งเดิมและเวอร์ชัน GUI

จุดเด่น:

- เครื่องมือนี้มาพร้อมกับเอกสารที่ครอบคลุมในหลายภาษา

- สามารถสแกนเครือข่ายขนาดใหญ่หลายร้อยระบบได้อย่างรวดเร็ว

- มันมีสคริปต์ที่ปรับแต่งเองเพื่อทำงานขั้นสูง

จุดด้อย:

- มันทำงานได้ดีที่สุดกับโฮสต์เดี่ยว

- คุณสมบัติขั้นสูงอาจมีล้นหลามสำหรับผู้ใช้ใหม่

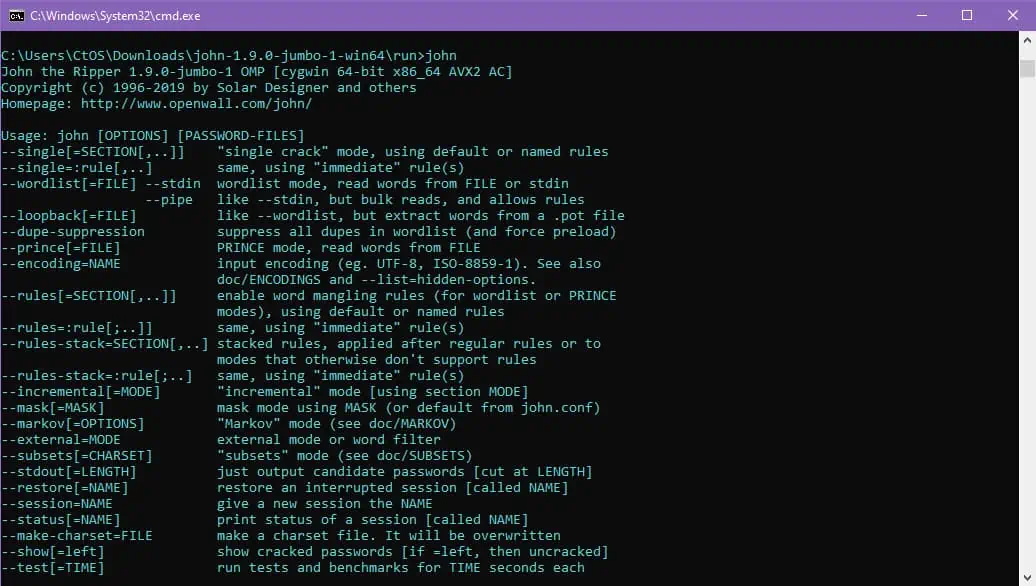

2. John the Ripper

ในฐานะแฮ็กเกอร์ที่มีจริยธรรม คุณสามารถใช้ John the Ripper เพื่อ ตรวจสอบความปลอดภัยของรหัสผ่านและกู้คืนรหัสผ่านจาก Windows, Linux, Macและระบบปฏิบัติการอื่นๆ

โอเพนซอร์ส แอปพลิเคชั่นนี้ใช้กันอย่างแพร่หลายในการทดสอบการเจาะและการประเมินความปลอดภัย มันรองรับ แฮชและการเข้ารหัสหลายร้อยประเภท. นอกจากนี้ยังใช้การโจมตีแบบพจนานุกรมและแบบเดรัจฉานเพื่อผลลัพธ์ที่รวดเร็ว หากคุณกำลังมองหา คีย์ล็อกเกอร์ที่ดีที่สุด เพื่อติดตามรหัสผ่าน เครื่องมือนี้จะเข้ากันได้อย่างดี

คุณยังสามารถดาวน์โหลด แฮช สวีท แอพสำหรับพีซี Windows. มันคล้ายกับ John the Ripper และถูกสร้างขึ้นโดยหนึ่งในผู้พัฒนา

จุดเด่น:

- นี่คือเครื่องมือตรวจสอบรหัสผ่านที่รวดเร็ว

- รองรับอัลกอริธึมแฮชรหัสผ่านต่าง ๆ รวมถึง รหัสผ่าน Windows.

- สามารถรวมเข้ากับเครื่องมือรักษาความปลอดภัยอื่นๆ ได้

จุดด้อย:

- ขอบเขตของมันจำกัดอยู่ที่การถอดรหัสรหัสผ่าน

- การตั้งค่าและการกำหนดค่าเบื้องต้นอาจดูท้าทายสำหรับมือใหม่

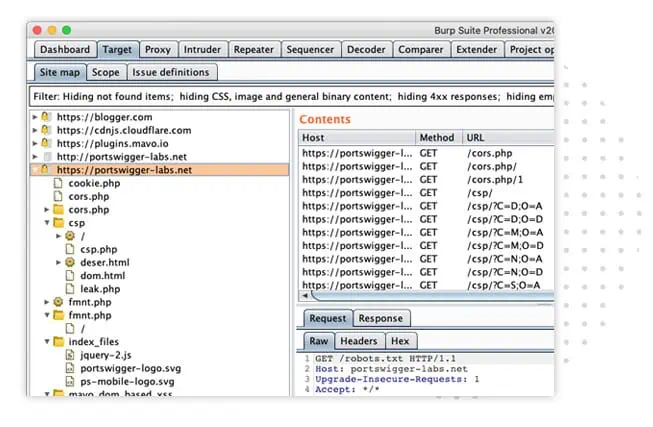

3. เรอ สวีท

Burp Suite ช่วยให้คุณได้ ระบุช่องโหว่ต่างๆ ในเว็บไซต์ของคุณโดยอัตโนมัติ. หากคุณเป็นผู้ทดสอบการเจาะระบบความปลอดภัยของเว็บไซต์ คุณจะต้องใช้เครื่องมือนี้เพื่อทำให้การโจมตีที่กำหนดเองและการค้นหาข้อบกพร่องเป็นแบบอัตโนมัติ

ซอฟต์แวร์นี้ยังช่วยให้คุณค้นพบช่องโหว่ที่ค้นหาได้ยากด้วยความเร็วสูง มันใช้ เทคนิคการระบุตำแหน่งด้วยลายนิ้วมือ เพื่อสแกนเว็บแอปพลิเคชันสมัยใหม่ด้วยคำขอที่น้อยลง

จุดเด่น:

- ซอฟต์แวร์นี้มีการป้องกันที่เหนือชั้นต่อช่องโหว่แบบซีโรเดย์

- อนุญาตให้กำหนดค่าแบบกำหนดเองสำหรับการสแกนช่องโหว่บางประเภท

- รองรับการตรวจจับจุดบกพร่อง เช่น การแทรก SQL แบบอะซิงโครนัสและ SSRF แบบตาบอด

จุดด้อย:

- ในระหว่างการสแกนแบบเข้มข้น เครื่องมืออาจต้องใช้ทรัพยากรระบบจำนวนมาก

- มันไม่ใช่วิธีแก้ปัญหาที่เป็นมิตรต่อมือใหม่ที่สุด

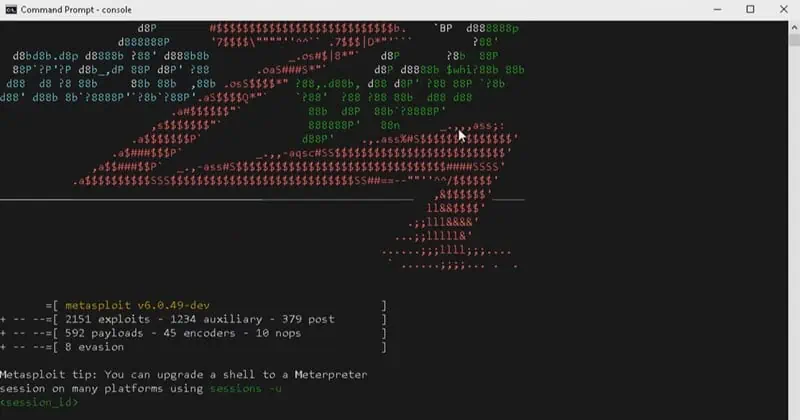

4. Metasploit

Metasploit คือ กรอบการทดสอบการเจาะ ที่เน้นการตรวจสอบช่องโหว่และการประเมินความปลอดภัย มันทำงานเป็นแพลตฟอร์มสำหรับการพัฒนาและการดำเนินการหาผลประโยชน์

อีกทั้งยังมี ฐานข้อมูลการหาประโยชน์ในตัว ซึ่งประกอบด้วยช่องโหว่ เพย์โหลด และเชลล์โค้ดจำนวนมาก

จุดเด่น:

- เครื่องมือนี้สามารถใช้เพื่อพัฒนารหัสการหาประโยชน์กับเป้าหมายระยะไกล

- มีชุมชนผู้ใช้ที่กระตือรือร้นซึ่งมีการอัปเดตและการสนับสนุนอย่างต่อเนื่อง

- ซอฟต์แวร์นี้ยังมีประโยชน์สำหรับการพัฒนาลายเซ็น IDS อีกด้วย

จุดด้อย:

- ไม่มีการอัพเดตช่องโหว่ตามเวลาจริง

- ซอฟต์แวร์มีอินเทอร์เฟซบรรทัดคำสั่งเท่านั้น

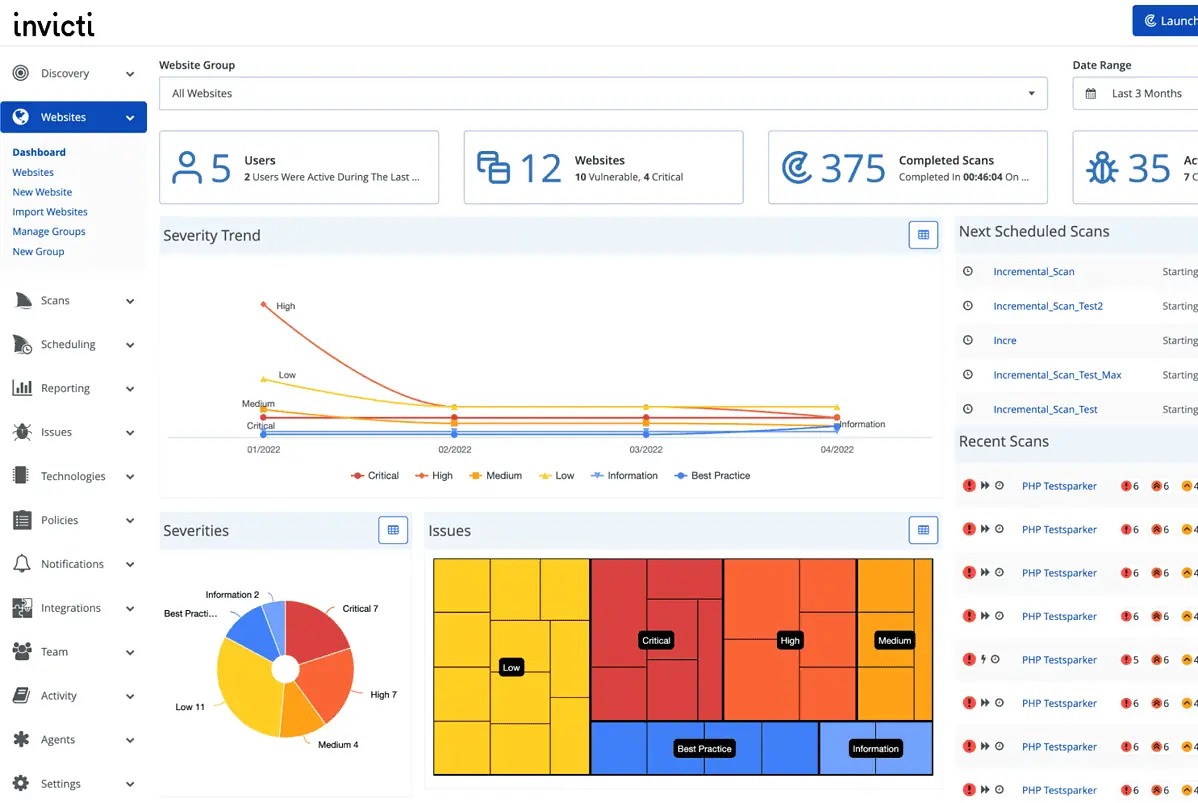

5. ผู้ต้องขัง

หากคุณกำลังมองหาที่วางใจได้ การทดสอบความปลอดภัยของแอปพลิเคชัน ซอฟต์แวร์ เลือก Invicti ก่อนหน้านี้รู้จักกันในชื่อ Netsparker สามารถนำมาใช้ได้ ตรวจจับช่องโหว่โดยอัตโนมัติ

ซอฟต์แวร์นี้เหมาะสำหรับแฮกเกอร์ที่มีจริยธรรม เนื่องจากไม่เพียงแต่ระบุช่องโหว่ แต่ยังกำหนดช่องโหว่เหล่านี้เพื่อการแก้ไขอีกด้วย ให้ผลลัพธ์ที่แม่นยำโดยไม่กระทบต่อความเร็ว

จุดเด่น:

- เครื่องมือนี้สามารถตรวจจับช่องโหว่ของเว็บแอปได้อย่างแม่นยำ

- มันมาพร้อมกับแดชบอร์ดที่มีรายละเอียด

- ใช้วิธีการสแกนแบบไดนามิกและโต้ตอบที่เป็นเอกลักษณ์ในการสแกนแอป

จุดด้อย:

- อาจต้องใช้ทรัพยากรระบบจำนวนมากในการทำงาน

- เครื่องมือนี้มีราคาค่อนข้างแพง

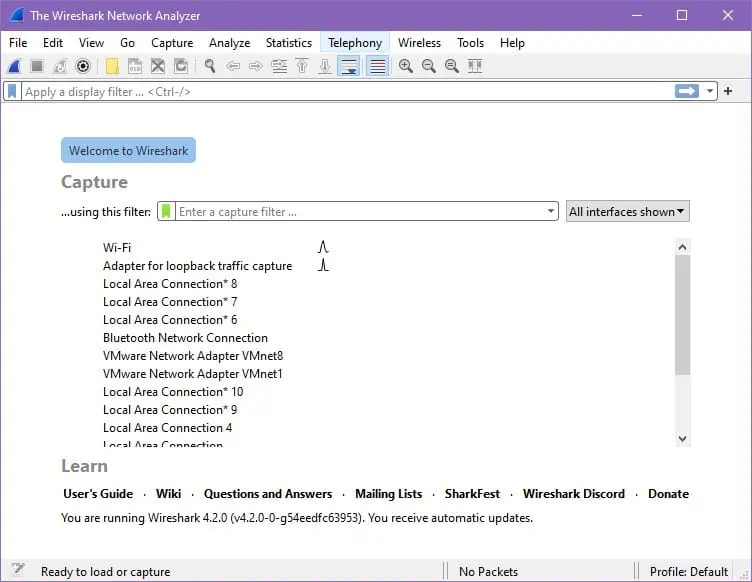

6. Wireshark

Wireshark เป็น ซอฟต์แวร์วิเคราะห์โปรโตคอลเครือข่าย ที่ให้มุมมองแบบกล้องจุลทรรศน์ของเครือข่ายของคุณ มันสามารถตรวจสอบโปรโตคอลได้หลายร้อยโปรโตคอลอย่างลึกซึ้งและรายการก็ใหญ่ขึ้นเรื่อยๆ นอกจากจะมีตัวกรองการแสดงผลที่มีประสิทธิภาพแล้ว ยังมีกฎการระบายสีสำหรับรายการแพ็กเก็ตและ ทำการวิเคราะห์ VoIP ที่หลากหลาย

จุดเด่น:

- เครื่องมือนี้รองรับการถอดรหัสสำหรับโปรโตคอลอินเทอร์เน็ตจำนวนมาก เช่น IPsec, Kerberos, SSL/TLS เป็นต้น

- ช่วยให้คุณสามารถเรียกดูข้อมูลเครือข่ายที่รวบรวมผ่านยูทิลิตี้ TShark GUI หรือโหมด TTY

- รองรับการส่งออกข้อมูลเอาท์พุตในรูปแบบ XML, CSV, PostScript และข้อความธรรมดา

จุดด้อย:

- ผู้เริ่มต้นจำเป็นต้องผ่านช่วงการเรียนรู้ที่สูงชัน

- ซอฟต์แวร์ไม่มีการวิเคราะห์แบบเรียลไทม์

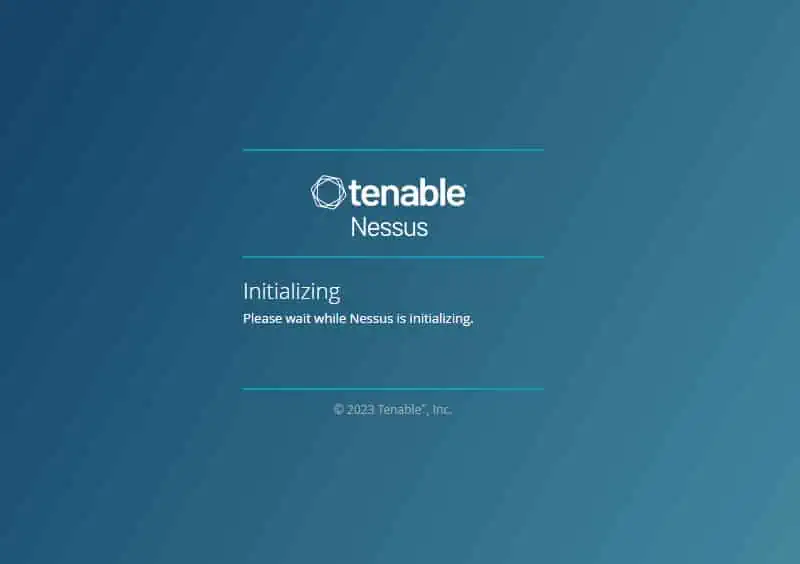

7. Nessus

การโจมตีทางไซเบอร์ยุคใหม่จำเป็นต้องมีความล้ำสมัย โซลูชันการประเมินช่องโหว่เช่นเดียวกับเนสซัส เครื่องมือนี้ช่วยให้คุณมองเห็นพื้นผิวการโจมตีที่เชื่อมต่ออินเทอร์เน็ตได้อย่างสมบูรณ์ ดังนั้นคุณสามารถเสริมความแข็งแกร่งให้กับเว็บแอปของคุณและ รักษาความปลอดภัยโครงสร้างพื้นฐานระบบคลาวด์ของคุณ.

จุดเด่น:

- เครื่องมือนี้สามารถตรวจจับรหัสผ่านที่ไม่รัดกุม การกำหนดค่าที่ไม่ถูกต้อง บริการที่ไม่ได้รับการติดตั้ง และช่องโหว่อื่นๆ

- ช่วยให้คุณจัดลำดับความสำคัญของภัยคุกคามที่ต้องได้รับการดูแลก่อน

- รองรับโหมดการสแกนตามกำหนดเวลา

จุดด้อย:

- ซอฟต์แวร์นี้อาจดูมีราคาแพงสำหรับบางองค์กร

- ไม่มีรายงานแบบกราฟิกใดๆ

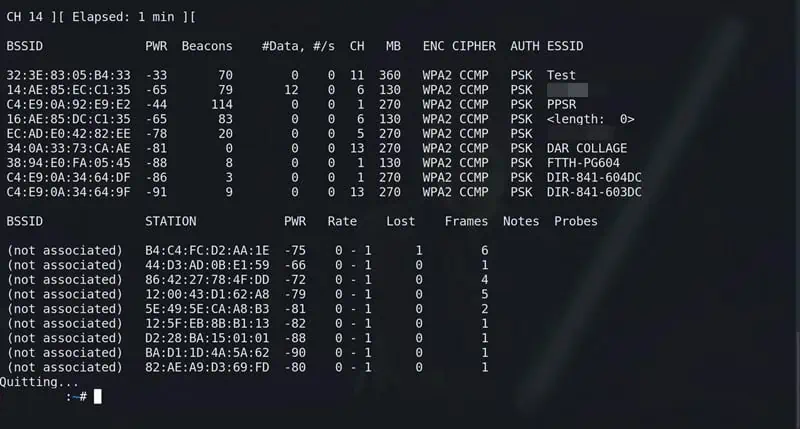

8. Aircrack-ng

Aircrack-ng เป็นชุดโปรแกรมเฉพาะสำหรับ ตรวจสอบเครือข่ายไร้สาย. ตรวจสอบความปลอดภัยของ Wi-Fi ทดสอบความเข้ากันได้ของไดรเวอร์ และอนุญาตให้มีการเขียนสคริปต์จำนวนมาก โซลูชันนี้มีความสามารถเพียงพอที่จะ ถอดรหัสเครือข่ายที่เข้ารหัส WEP และ WPA/WPA2-PSK

จุดเด่น:

- เครื่องมือนี้สามารถทำการประเมินความปลอดภัยไร้สายที่ครอบคลุมได้

- ช่วยให้คุณสามารถถ่ายโอนข้อมูลเป็นไฟล์ข้อความ

- มีชุมชนที่กระตือรือร้นซึ่งอัปเดตแอปพลิเคชันเป็นประจำ

จุดด้อย:

- จำกัดอยู่ที่การรักษาความปลอดภัยของเครือข่าย Wi-Fi

- ผู้ใช้จำเป็นต้องมีประสบการณ์ด้านเทคนิคเพื่อใช้คุณสมบัติต่างๆ ได้อย่างเต็มที่

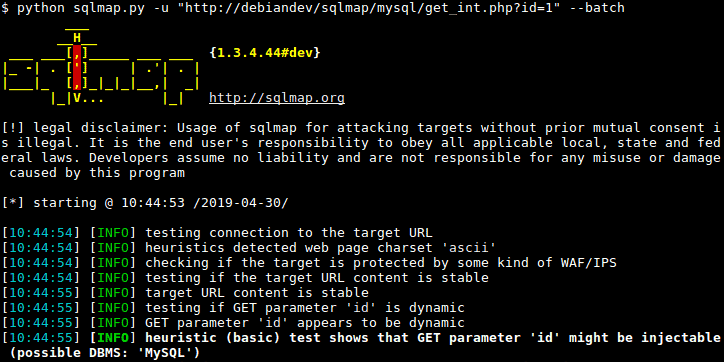

9. SQLMap

SQLMap เป็นไฟล์ โอเพนซอร์ส ซอฟต์แวร์ที่ ใช้ประโยชน์จากข้อบกพร่องของการฉีด SQL โดยอัตโนมัติ คุณสามารถเชื่อมต่อกับฐานข้อมูลเฉพาะได้โดยตรง และประเมินสิ่งเหล่านี้จากการโจมตีแบบฉีด กลไกการตรวจจับอันทรงพลังสามารถทำงานเป็น เครื่องทดสอบการเจาะ

จุดเด่น:

- เครื่องมือนี้รองรับเทคนิคการแทรก SQL หกเทคนิค รวมถึงการสืบค้นแบบอิงข้อผิดพลาดและแบบ UNION

- มันเข้ากันได้กับ MySQL, Oracle, PostgreSQL และอื่นๆ อีกมากมาย

- ช่วยให้สามารถกำหนดการค้นหาฐานข้อมูล ตาราง และคอลัมน์เฉพาะได้

จุดด้อย:

- เครื่องมือนี้อาจซับซ้อนเกินไปสำหรับผู้เริ่มต้น

- มันไม่ได้มาพร้อมกับ GUI ใด ๆ

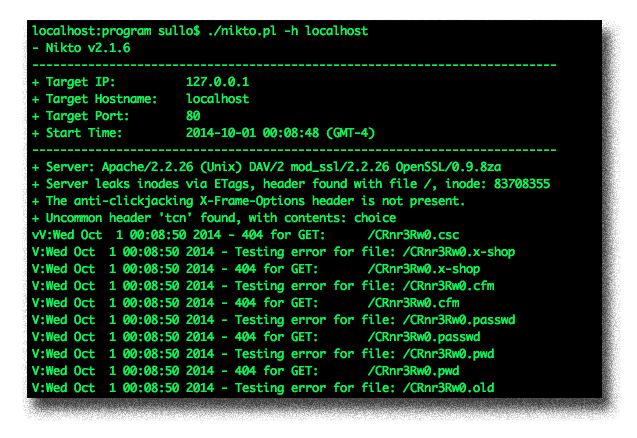

10. Nikto

นิคโต้เป็น เครื่องมือสแกนเว็บและเซิร์ฟเวอร์แบบโอเพ่นซอร์ส โดยจะทดสอบเซิร์ฟเวอร์กับไฟล์ที่อาจเป็นอันตราย เวอร์ชันเซิร์ฟเวอร์ที่ล้าสมัยและปัญหาเฉพาะเวอร์ชัน ก็ยังสามารถทำได้ ตรวจจับปัญหาการกำหนดค่าเซิร์ฟเวอร์และส่วนประกอบที่ล้าสมัย. คุณสามารถปรับแต่งช่วงการสแกนเพื่อยกเว้นหรือรวมการทดสอบช่องโหว่ด้านความปลอดภัยทั้งหมวดหมู่ได้

โซลูชัน IDS และ IPS ใดๆ จะบันทึกกิจกรรมของ Nikto อย่างไรก็ตาม คุณสามารถตรวจสอบโปรโตคอล anti-IDS ของ LibWhisker สำหรับ Nikto ได้อย่างแน่นอน หากคุณต้องการทดสอบซอฟต์แวร์ IDS/IPS ที่คุณใช้อยู่

จุดเด่น:

- ซอฟต์แวร์รองรับ SSL และพร็อกซี HTTP แบบเต็ม

- สร้างรายงานรายงานในรูปแบบ XML, HTML, ข้อความธรรมดา, NBE และ CSV

- มีความสามารถในการสแกนหลายพอร์ตของเซิร์ฟเวอร์เดียวหรือหลายเซิร์ฟเวอร์

จุดด้อย:

- ซอฟต์แวร์นี้ไม่เหมาะสำหรับระบบสแกนหรือเครือข่ายขององค์กรขนาดใหญ่

- ผู้ใช้อาจพบว่าผลการสแกนมีมากเกินไป

ฉันจะเลือกเครื่องมือแฮ็กที่ดีที่สุดสำหรับ Windows ได้อย่างไร?

กระบวนการตรวจสอบในการเลือกเครื่องมือเหล่านี้เกี่ยวข้องกับการทดสอบอย่างพิถีพิถันในสถานการณ์ความปลอดภัยทางไซเบอร์ต่างๆ ฉันกลั่นกรองแต่ละเครื่องมือที่ระบุไว้ข้างต้นใน สภาพแวดล้อมจำลอง เพื่อประเมินประสิทธิภาพในการตรวจจับช่องโหว่

กระบวนการทดสอบของฉันยังครอบคลุมถึงประเด็นต่างๆ เช่น ความเป็นมิตรต่อผู้ใช้ ความสามารถในการบูรณาการ และความสามารถในการปรับตัวให้เข้ากับเวอร์ชันระบบปฏิบัติการ Windows และรุ่นเซิร์ฟเวอร์ที่หลากหลาย. ฉันยังได้พิจารณาถึง ความถูกต้องตามกฎหมายและมาตรฐานทางจริยธรรม ก่อนที่จะแนะนำเครื่องมือที่ดีที่สุด 10 ข้อข้างต้น

วิธีการใช้เครื่องมือแฮ็ก?

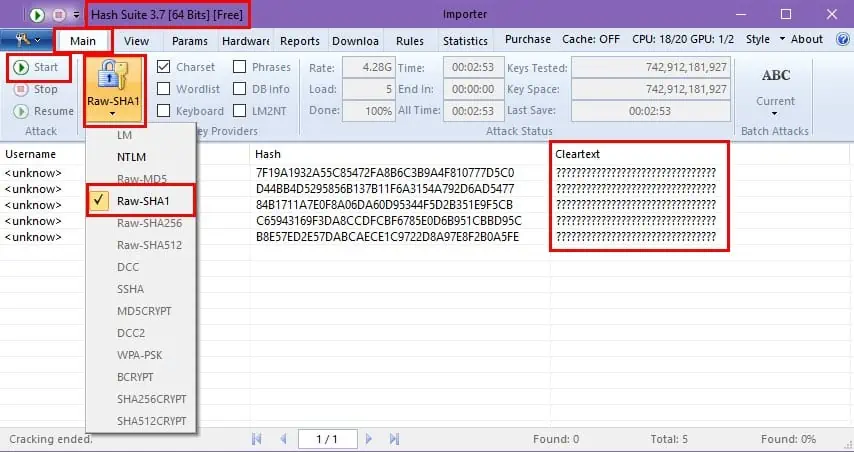

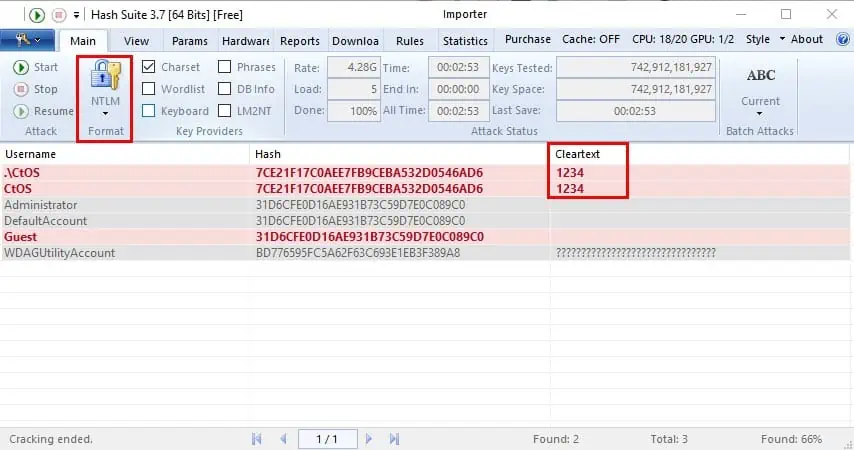

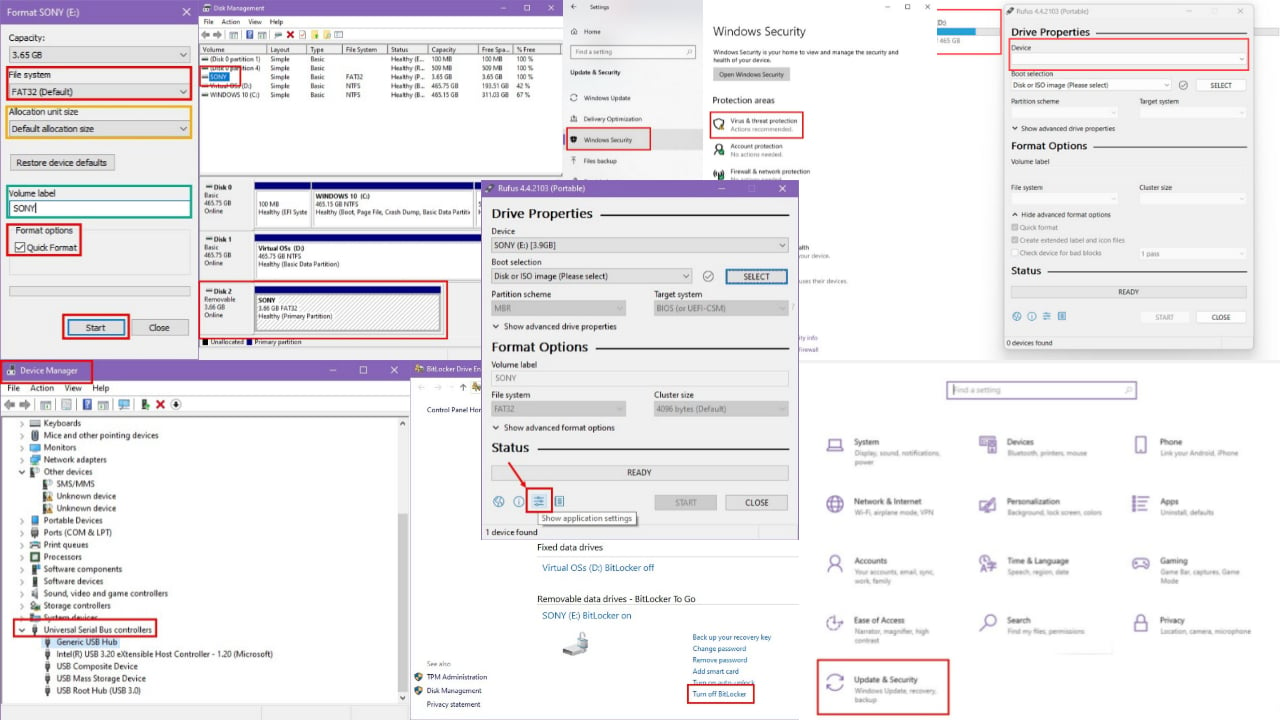

ฉันจะแสดงให้คุณเห็นว่าคุณสามารถทดสอบความแข็งแกร่งของรหัสผ่านที่คุณเลือกโดยใช้ แฮช สวีท แคร็กเกอร์รหัสผ่าน แฮชสวีทคือ เวอร์ชันที่สร้างขึ้นเองของ John the Ripper สำหรับ Windows

นี่คือชื่อผู้ใช้และรหัสแฮชรหัสผ่านที่ฉันจะพยายามถอดรหัส:

| หมายเลขผู้ใช้ | รหัสแฮช | รหัสผ่าน |

| จุดจบ1 | 7f19a1932a55c85472fa8b6c3b9a4f810777d5c0 | ***** |

| acmeadmin1 | d44bb4d5295856b137b11f6a3154a792d6ad5477 | ***** |

| johndoe1 | 84b1711a7e0f8a06da60d95344f5d2b351e9f5cb | ***** |

| janede1 | c65943169f3da8ccdfcbf6785e0d6b951cbbd95c | ***** |

| ทามาเล่ | b8e57ed2e57dabcaece1c9722d8a97e8f2b0a5fe | ***** |

ตามหลักการแล้ว John the Ripper หรือ Hash Suite จะถอดรหัสรหัสแฮชให้เป็นข้อความธรรมดา เอาต์พุตข้อความธรรมดาคือรหัสผ่านจริง

วิธีถอดรหัสรหัสผ่านสำหรับการทดสอบช่องโหว่ด้วย Hash Suite:

- ดาวน์โหลด แฮช สวีท แอปเดสก์ท็อป Windows

- เปิดเครื่องรูดไฟล์ Hash_Suite_ฟรี ไฟล์

- ไปที่ Hash_Suite_ฟรี โฟลเดอร์

- เรียกใช้ Hash_Suite_64 or Hash_Suite_32 EXE ไฟล์

- ตอนนี้คุณควรเห็นไฟล์ แอปเดสก์ท็อป Hash Suite กับ หลัก แท็บเป็นตัวเลือกเริ่มต้น

- คลิก รูปแบบ ปุ่มบน เมนูริบบิ้น Hash Suite และเลือก SHA1. นี่คือรูปแบบของรหัสแฮชที่ฉันเลือก

- คุณสามารถเลือกรูปแบบอื่นได้ขึ้นอยู่กับรายการรหัสแฮชของคุณ

- ตอนนี้ให้คลิกที่ เริ่มต้น ปุ่ม

- เกี่ยวกับ สถานะการโจมตี กลุ่ม, สิ้นสุดใน ค่าแสดงการทางพิเศษแห่งประเทศไทย

- เมื่อเสร็จแล้ว Hash Suite จะเปิดเผยอักขระรหัสผ่านใต้ ข้อความที่ชัดเจน คอลัมน์.

เนื่องจากรหัสผ่านที่ฉันใช้นั้นแข็งแกร่ง Hash Suite จึงไม่สามารถถอดรหัสรหัสผ่านและแฮชโค้ดที่ซ่อนอยู่ได้

อย่างไรก็ตาม Hash Suite สามารถถอดรหัสรหัสผ่านบัญชีผู้ใช้ Windows PC แบบธรรมดาได้

ถึงตอนนี้ คุณควรได้สำรวจเครื่องมือแฮ็กที่ดีที่สุดสำหรับ Windows ที่คุณสามารถใช้ในโครงการตรวจสอบระบบความปลอดภัยทางไซเบอร์ต่างๆ รายการด้านบนประกอบด้วยเครื่องมือแฮ็กตามหลักจริยธรรมจากแง่มุมต่างๆ ของระบบดิจิทัล เช่น เครือข่าย การจัดการรหัสผ่าน เครือข่าย Wi-Fi และอื่นๆ

อย่าลังเลที่จะลองใช้และแบ่งปันความคิดเห็นของคุณในช่องแสดงความคิดเห็นด้านล่าง