Ny FARGO ransomware-distribution riktar sig mot sårbara Microsoft SQL-servrar

3 min. läsa

Publicerad den

Läs vår informationssida för att ta reda på hur du kan hjälpa MSPoweruser upprätthålla redaktionen Läs mer

En färsk rapport från säkerhetsanalysteamet AhnLab Security Emergency Response Center (ASEC) avslöjar en ny cyberkriminell aktivitet som distribuerar FARGO ransomware som riktar sig mot sårbara Microsoft SQL-servrar.

"Tillsammans med GlobeImposter är FARGO en av de framstående ransomwares som riktar sig mot sårbara MS-SQL-servrar," sa ASEC. "Tidigare kallades det också Mallox eftersom det använde filtillägget .mallox."

MS-SQL-servrar hänvisar till Microsofts relationsdatabashanteringssystem för att lagra och hämta data för andra mjukvaruapplikationer och internettjänster. Med detta kan det innebära stora problem för företagen att tillfoga det problem.

Enligt ASEC kommer infektionen när MS-SQL-processen laddar ner en .NET-fil via cmd.exe och powershell.exe. Den här filen laddar sedan ner och laddar ytterligare skadlig programvara, vilket resulterar i generering och exekvering av en BAT-fil som avslutar specifika processer och tjänster.

"Ransomwares beteende börjar med att det injiceras i AppLaunch.exe, ett vanligt Windows-program," förklarade ASEC. "Den försöker ta bort en registernyckel på en viss väg och kör kommandot för återställningsavaktivering och stänger vissa processer."

Forskarna säger att ransomwaren krypterar filer men utesluter vissa av dem, inklusive sökvägar och tillägg, för att göra systemet delvis tillgängligt. "Den karakteristiska aspekten är att den inte infekterar filer med ett filtillägg som är associerat med Globeimposter och denna uteslutningslista innehåller inte bara samma typ av tillägg av .FARGO .FARGO2 och .FARGO3 utan inkluderar även .FARGO4, som tros vara en framtida version av ransomware”, tillade ASEC.

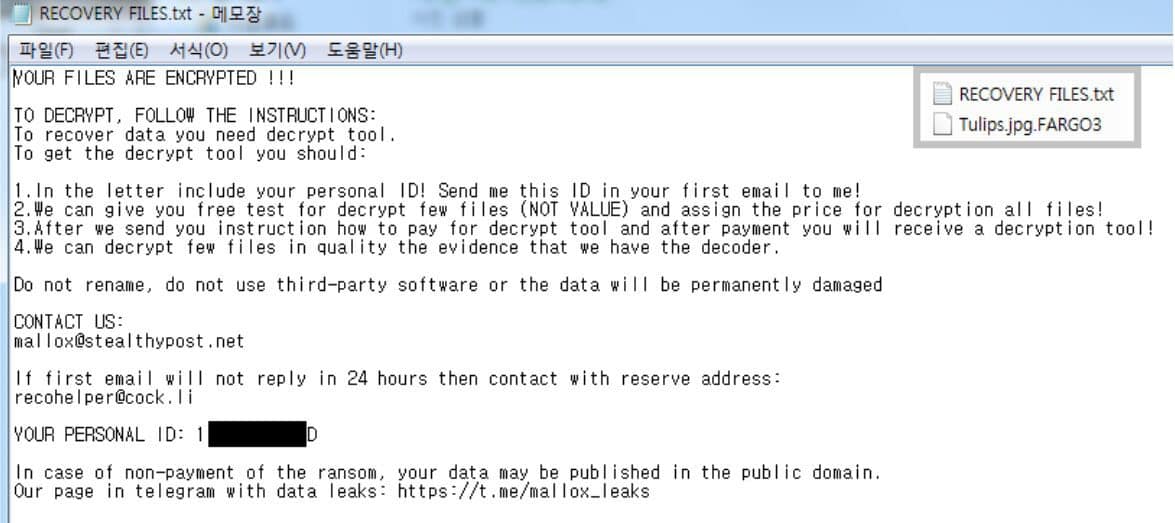

Efter detta, nätbrottslingar kommer att byta namn på de krypterade filerna med tillägget .Fargo3 (t.ex. OriginalFileName.FileExtension.Fargo3), medan lösensumman som genereras av skadlig programvara kommer att visas med filnamnet "RECOVERY FILES.txt." I meddelandet kommer offren att se hot om att få systemets fil borttagen permanent om de använder programvara från tredje part för att lösa det på egen hand. Dessutom säger cyberbrottslingar att de skulle publicera uppgifterna i det offentliga området om offren vägrar att betala lösensumman.

Bortsett från oparpade sårbarheter, förklarade ASEC att databasservrar som MS-SQL och MySQL-servrar ofta är mål för brute force-attacker och ordboksattacker på grund av svaga kontouppgifter. Med detta sa analysteamet att det kunde förhindras genom att helt enkelt ta itu med problemen och tillämpa extra försiktighet när det gäller att skydda lösenord. "Administratörer av MS-SQL-servrar bör använda lösenord som är svåra att gissa för sina konton och ändra dem med jämna mellanrum för att skydda databasservern från brute force-attacker och ordboksattacker, och uppdatera till den senaste patchen för att förhindra sårbarhetsattacker," föreslog ASEC.