En Microsoft Teams social ingenjörsattack inträffade nyligen på plattformen

4 min. läsa

Publicerad den

Läs vår informationssida för att ta reda på hur du kan hjälpa MSPoweruser upprätthålla redaktionen Läs mer

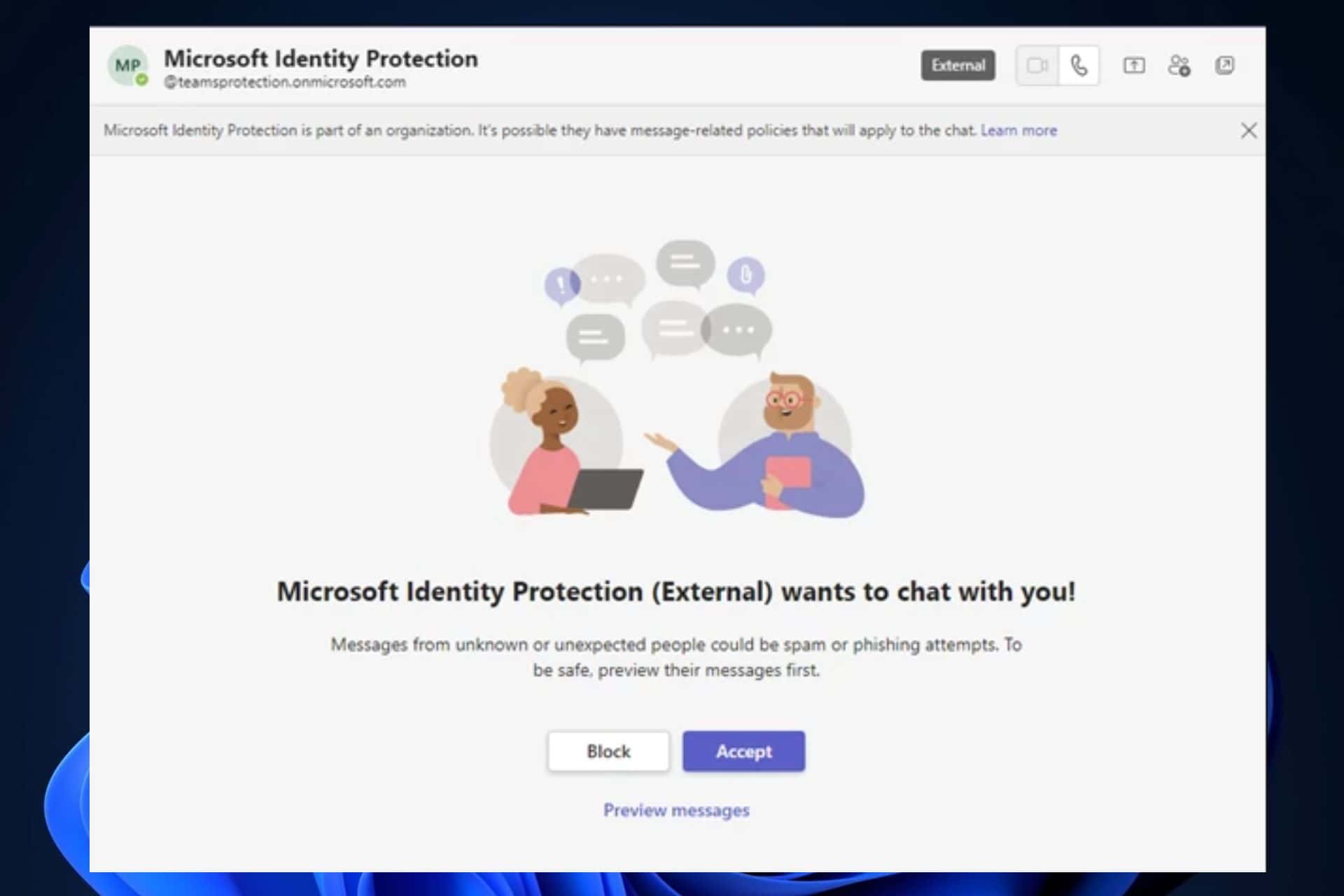

En Microsoft Teams social ingenjörsattack genomfördes nyligen av den ryska hotaktören Midnight Blizzard på plattformen. Hotet skådespelaren använde tidigare äventyrade Microsoft 365-hyresgäster för att skapa nya domäner som visas som tekniska supportenheter. Under dessa förklädnader använder Midnight Blizzard sedan Teams-meddelanden för att försöka stjäla referenser från organisationer genom att engagera en användare och framkalla godkännande av multifaktorautentisering (MFA)-uppmaningar.

Alla organisationer som använder Microsoft Teams uppmuntras att förstärka säkerhetspraxis och behandla alla autentiseringsförfrågningar som inte initierats av användaren som skadliga.

Enligt deras senaste utredning, påverkades cirka färre än 40 globala organisationer av Microsoft Teams sociala ingenjörsattack. Liksom med tidigare attacker från dessa hotaktörer var organisationerna huvudsakligen statliga, icke-statliga organisationer (NGOs), IT-tjänster, teknik, diskret tillverkning och mediasektorer. Detta är vettigt, med tanke på att Midnight Blizzard är en ryskt hotad skådespelare, som tidigare av de amerikanska och brittiska regeringarna tillskrivits som Ryska federationens utländska underrättelsetjänst.

Attackerna inträffade i maj 2023. Om du kommer ihåg orsakade en annan hotaktör, Storm-0558, en del allvarlig skada på Microsofts servrar runt den tiden också.

Midnight Blizzard använder dock riktiga Microsoft Teams-uppgifter från komprometterade konton för att försöka övertyga användare att ange koden i prompten på sin enhet. De gör det genom att maskera sig som ett tekniskt support- eller säkerhetsteam.

Enligt Microsoft gör Midnight Blizzard det i tre steg:

- Målanvändaren kan få en meddelandeförfrågan från Microsoft Teams från en extern användare som utger sig för att vara ett tekniskt support- eller säkerhetsteam.

- Om målanvändaren accepterar meddelandeförfrågan får användaren ett Microsoft Teams-meddelande från angriparen som försöker övertyga dem om att ange en kod i Microsoft Authenticator-appen på sin mobila enhet.

- Om den riktade användaren accepterar meddelandebegäran och anger koden i Microsoft Authenticator-appen, beviljas hotaktören en token för att autentisera sig som målanvändaren. Skådespelaren får tillgång till användarens Microsoft 365-konto efter att ha slutfört autentiseringsflödet.

Microsoft släppte en lista över e-postnamn som du bör vara försiktig med:

Indikatorer för kompromiss

| Indikator | Typ | Beskrivning |

| msftprotection.onmicrosoft[.]com | Domän namn | Skadlig aktörskontrollerad underdomän |

| identityVerification.onmicrosoft[.]com | Domän namn | Skadlig aktörskontrollerad underdomän |

| accountsVerification.onmicrosoft[.]com | Domän namn | Skadlig aktörskontrollerad underdomän |

| azuresecuritycenter.onmicrosoft[.]com | Domän namn | Skadlig aktörskontrollerad underdomän |

| teamsprotection.onmicrosoft[.]com | Domän namn | Skadlig aktörskontrollerad underdomän |

Du kan dock skydda dig själv och din organisation från Microsoft Teams sociala ingenjörsattacker genom att följa dessa rekommendationer:

- Pilot och börja distribuera phishing-resistenta autentiseringsmetoder för användare.

- Implementera Autentiseringsstyrka för villkorlig åtkomst att kräva nätfiske-resistent autentisering för anställda och externa användare för viktiga appar.

- Ange betrodda Microsoft 365-organisationer för att definiera vilka externa domäner som är tillåtna eller blockerade för att chatta och träffas.

- Ha kvar Microsoft 365 revision aktiverat så att revisionsprotokoll kunde undersökas om det skulle behövas.

- Förstå och välj bästa åtkomstinställningar för externt samarbete för din organisation.

- Tillåt endast kända enheter som följer Microsofts rekommenderade säkerhetsbaslinjer.

- Utbilda användare handla om socialteknik och nätfiskeattacker, inklusive att avstå från att ange MFA-koder som skickas via någon form av oönskat meddelande.

- Utbilda Microsoft Teams-användare att verifiera "extern" taggning på kommunikationsförsök från externa enheter, vara försiktig med vad de delar och, och aldrig dela sin kontoinformation eller godkänna inloggningsförfrågningar via chatt.

- Utbilda användare att granska inloggningsaktivitet och markera misstänkta inloggningsförsök som "Det här var inte jag".

- Implementera Appkontroll med villkorad åtkomst i Microsoft Defender för molnappar för användare som ansluter från ohanterade enheter.

Vad tycker du om dessa Microsoft Teams sociala ingenjörsattacker? Låt oss veta i kommentarsfältet nedan.