Hackare vann över 700 19 $ efter att ha släppt lös XNUMX nolldagars sårbarheter i konkurrens

Stor väska larm.

2 min. läsa

Publicerad den

Läs vår informationssida för att ta reda på hur du kan hjälpa MSPoweruser upprätthålla redaktionen Läs mer

Viktiga anteckningar

- Pwn2Own Vancouver 2024 avslöjar 19 nya zero-day sårbarheter, hackare tjänar $700K+.

- Anmärkningsvärda bedrifter inkluderar Abdul Aziz Hariris $50 200 Adobe Reader-exploat och Synacktivs Tesla-hack som tjänar XNUMX XNUMX $+.

- Förra årets evenemang såg hackare tilldelade över $1 miljoner i priser, med 27 nya sårbarheter avslöjade.

Pwn2Own Vancouver 2024 startade med en smäll när hackare upptäckte 19 nya, nolldagars sårbarheter på olika plattformar. Evenemanget visade upp hackares färdigheter i att hitta svagheter i populära system som Windows 11, Tesla och Ubuntu Linux, vilket gav dem rejäla belöningar på totalt över $700 XNUMX ... hittills.

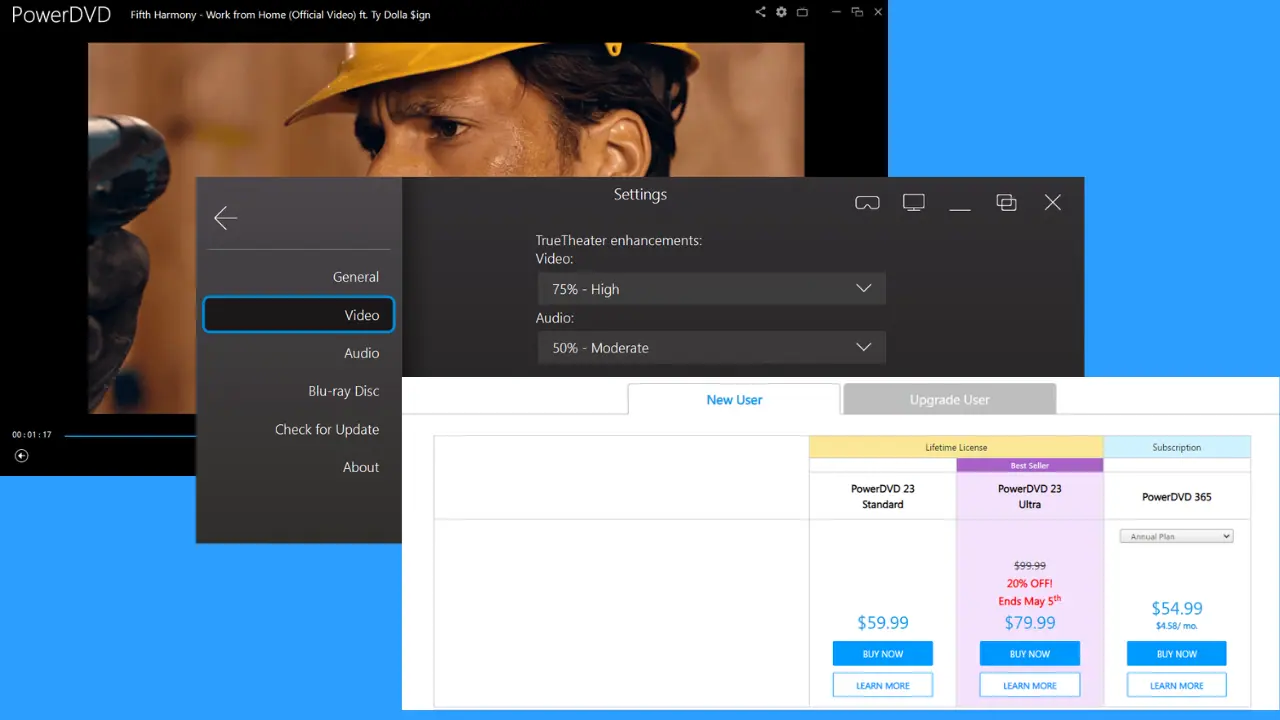

Tävlingen såg imponerande bedrifter (via BleepingComputer), som Abdul Aziz Hariris exploatering på Adobe Reader, som gav honom $50 3, och Synacktivs snabba Tesla ECU-hack, vilket säkrade dem en Tesla Model 200 och XNUMX XNUMX $.

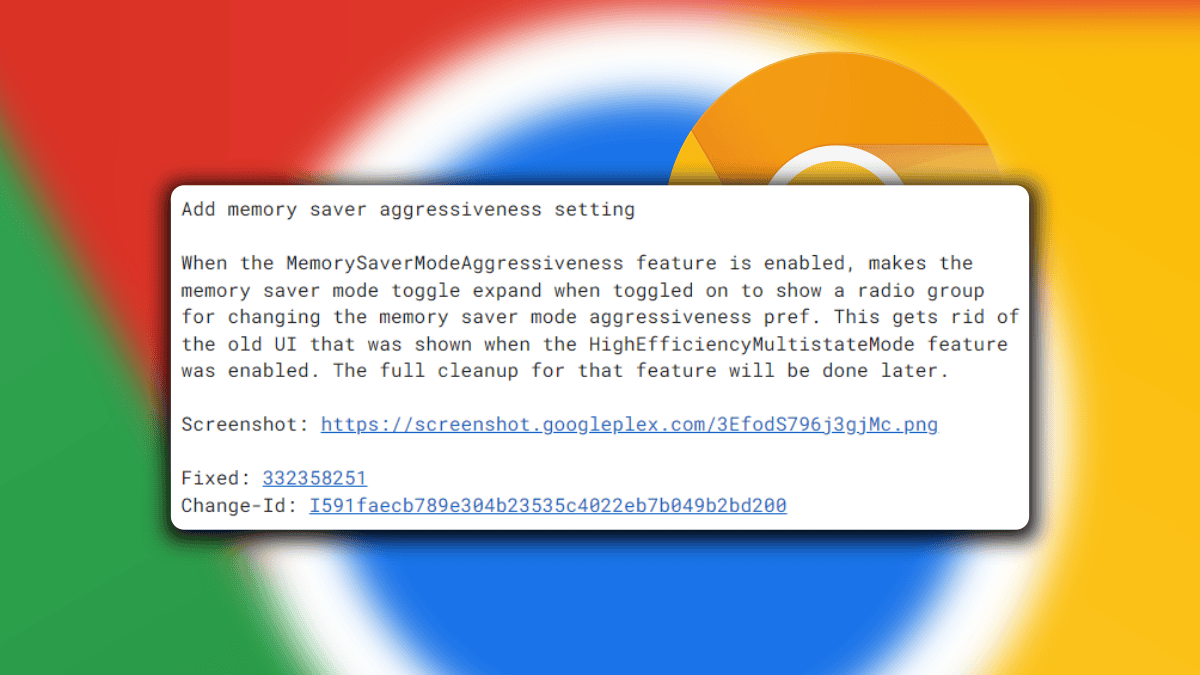

Andra höjdpunkter inkluderade framgångsrika hack på webbläsare som Apple Safari, Google Chrome och Microsoft Edge, vilket gav hackare betydande priser.

"Årets evenemang lovar att bli det största Vancouver-evenemanget någonsin – både vad gäller bidrag och potentiella priser. Om allt slår till kommer vi att betala ut över $1,300,000 3 XNUMX i kontanter och priser – inklusive en Tesla Model XNUMX”, säger Zero Day Initiative, evenemangets arrangör.

I förra årets upplaga vann hackare stort och tjänade över 1 miljon dollar i priser och till och med en Tesla-bil. De hittade 27 nya sårbarheter i plattformar som Windows 11, Microsoft Teams, macOS och Teslas Model 3.

Allt eftersom tävlingen fortskrider kommer hackare att tjäna ännu fler priser, inklusive en Tesla Model 3-bil. Leverantörer har nu 90 dagar på sig att åtgärda de rapporterade sårbarheterna innan de offentliggörs.