Grammatisk förlängningsbugg kunde ha exponerat data för illvilliga aktörer

1 min. läsa

Publicerad den

Läs vår informationssida för att ta reda på hur du kan hjälpa MSPoweruser upprätthålla redaktionen Läs mer

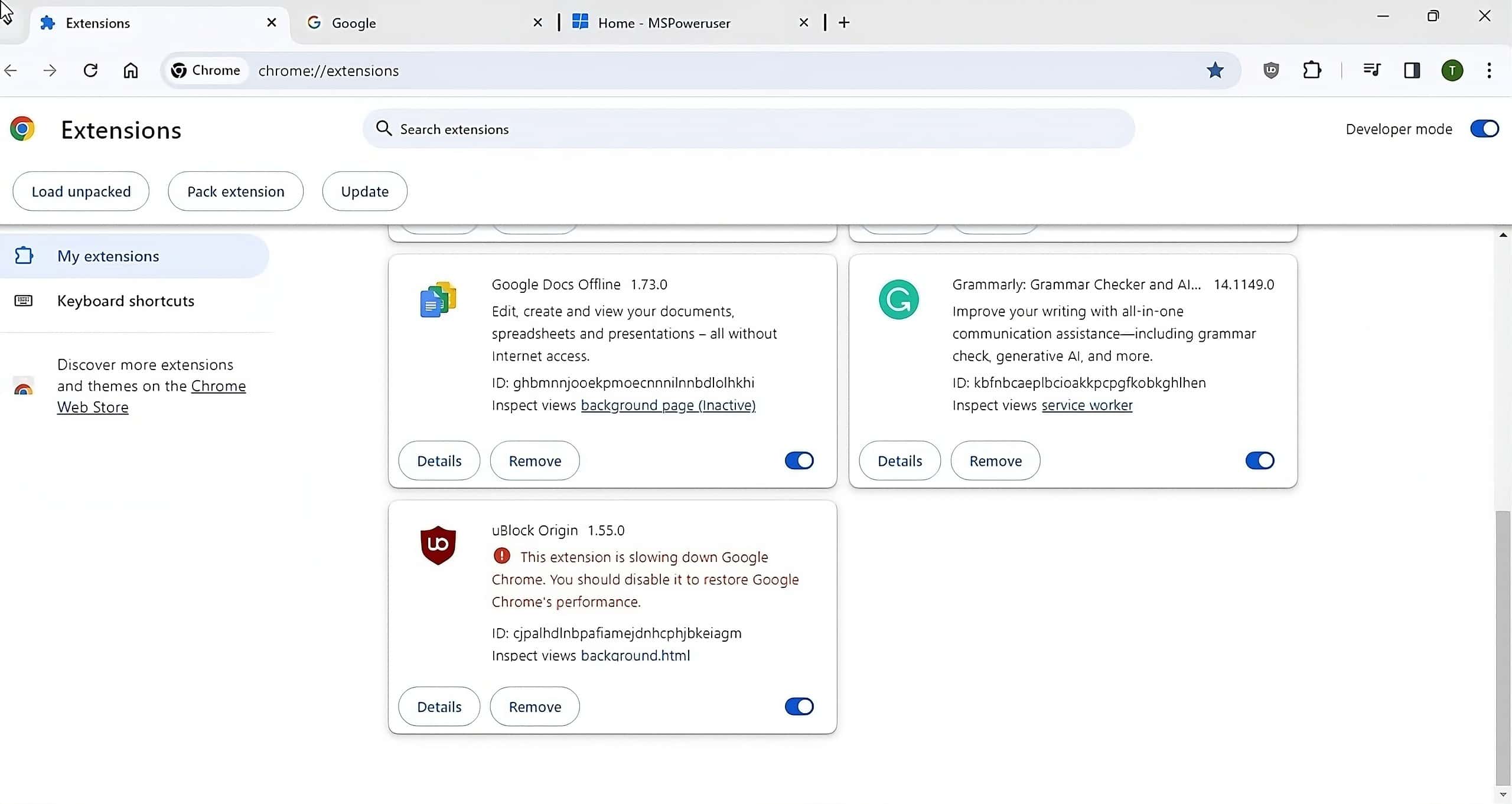

Grammarly tidigare i helgen visade sig lida av en bugg som exponerade användardata för vilken webbplats den användes på. Detta gjordes genom att exponera dess auktoriseringstoken för sajterna, vilket innebär att alla sajter som en Grammarly-användare använde tillägget på kunde i teorin logga in på användarkontot och få tillgång till deras kontodata och skriva in dokument (om några).

Det rapporterades av Googles Project Zero team, och avslöjades först efter att Grammarly-teamet hade chansen att skicka ut uppdateringar som löser felet.

Sårbarhet i Grammarly extension fixad (20 miljoner användare), användare bör automatiskt uppdateras till en fast version. Auth-tokens var tillgängliga för webbplatser, vilket gjorde att alla webbplatser kunde logga in på ditt konto och läsa alla dina dokument. https://t.co/Ydk0JwArYD

- Tavis Ormandy (@taviso) Februari 5, 2018

Tilläggen för Chrome och Firefox korrigerades snabbt, medan Edge inte led av buggen i första hand.

I ett uttalande till Gizmodo, bekräftade en talesman för Grammarly, "Bugen är åtgärdad och det krävs ingen åtgärd av Grammarly-användare." Det fanns inga fall av dåliga aktörer som använde sårbarheten för att komma åt användardata.