Till och med polisen har svårt att hacka Windows Phones

1 min. läsa

Uppdaterad den

Läs vår informationssida för att ta reda på hur du kan hjälpa MSPoweruser upprätthålla redaktionen Läs mer

Magnet Forensics har publicerat en intressant artikel om kriminalteknisk analys av Windows Phones, som visar vilka myndigheter som kan göra med en återställd telefon.

Intressant nog verkar det som att Windows-telefoner är något svårare att extrahera information från än andra enheter, med Magnet som säger:

En av de stora utmaningarna för Windows Phone-analys är förvärvsfasen. Till skillnad från andra enheter, som iOS och Android, är JTAG- och Chip-off-förvärv de enda metoderna för att skaffa de flesta Windows-telefoner. Detta innebär att dina traditionella kriminaltekniska förvärvsverktyg som Cellebrite, XRY, MPE+, etc. inte kan hämta data från en Windows Phone.

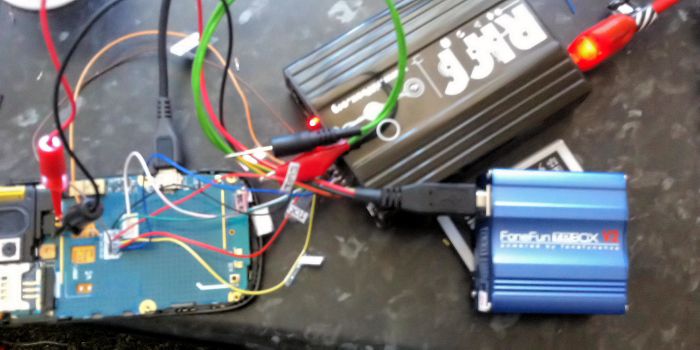

Granskare måste manuellt ansluta till Standard Test Access Ports (TAP) och överföra rå fysisk data från minnet, eller manuellt avlöda det fysiska chippet från telefonen och läsa data direkt för att få bevis från telefonen.

Låter något mindre trivialt än att bara koppla in luren.

Magnet Forensics programvara kan återställa SMS-meddelanden, samtalsloggar och kontakter, och även data från tredjepartsappar, men kan intressant nog inte läsa din e-post. Vi undrar hur framgångsrik appen kommer att vara mot en enhets full kryptering.

Läs mer om deras mjukvara här..