Intel preiskuje kršitev podatkov po puščanju 20 GB notranjih dokumentov na spletu

2 min. prebrati

Objavljeno dne

Preberite našo stran za razkritje, če želite izvedeti, kako lahko pomagate MSPoweruser vzdrževati uredniško skupino Preberi več

Intel je prijavil kršitev podatkov, potem ko so zaupni dokumenti podjetja prišli na internet. Družba je sporočila, da je začela preiskavo o kršitvi podatkov, ki je hekerjem omogočila, da so se izognili 20 GB notranjih dokumentov z oznako "zaupno" ali "omejena skrivnost".

Izpis podatkov je na spletnem mestu za izmenjavo datotek MEGA objavil Till Kottmann, švicarski programski inženir, ki ga je prejel od anonimnega hekerja. Opozoril je, da je izpis podatkov del večdelne serije puščanj, povezanih z Intel. ZDNet je uspelo preveriti pristnost trditev pri neimenovanih varnostnih raziskovalcih, ki so seznanjeni s procesorji Intel. Spodaj je povzetek razkritih datotek, ki jih je zagotovil Kottmann:

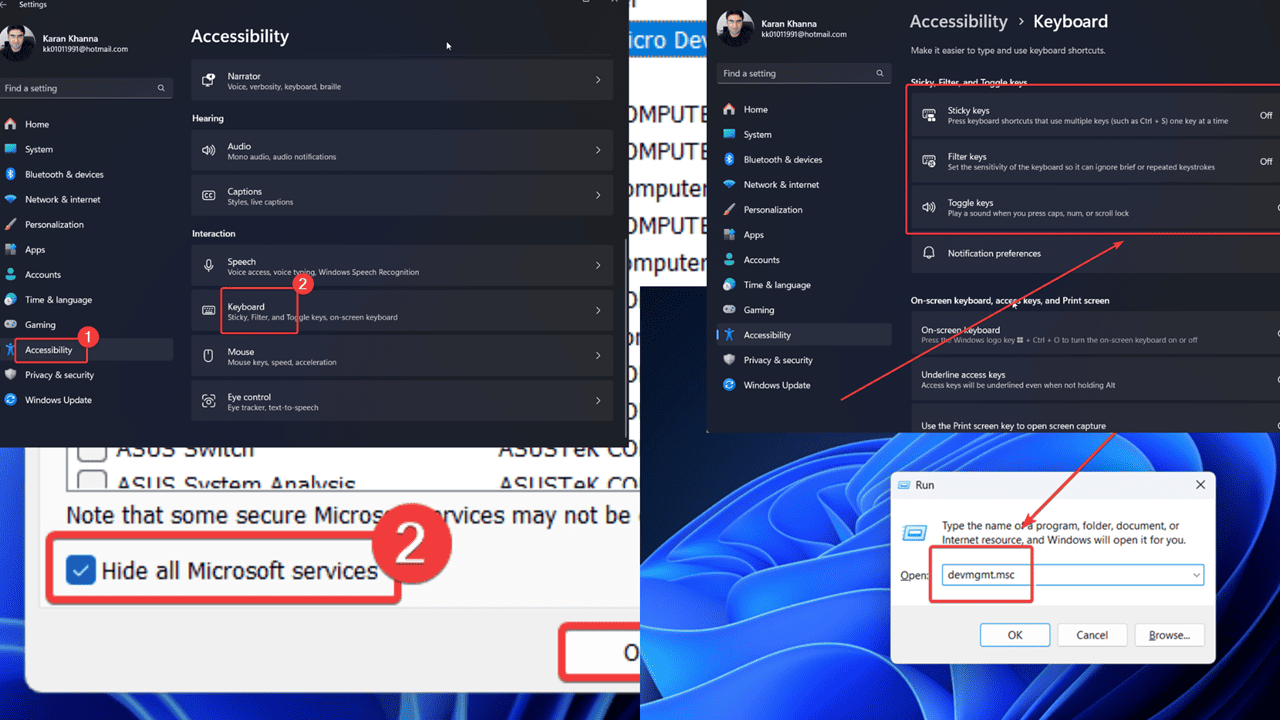

– Vodniki Intel ME Bringup + (flash) orodja + vzorci za različne platforme

– Referenčna koda BIOS-a Kabylake (Purley Platforma) in vzorčna koda + koda za inicializacijo (nekaj od tega kot izvoženi repoji git s celotno zgodovino)

– Intel CEFDK (komplet za razvoj vdelane programske opreme za potrošniško elektroniko (zagonski nalagalnik)) VIRI

– Paketi izvorne kode Silicon / FSP za različne platforme

– Različna orodja za razvoj in odpravljanje napak Intel

– Simics Simics za Rocket Lake S in morebitne druge platforme

– Različni načrti in drugi dokumenti

– Binarne datoteke za gonilnike kamere Intel je izdelal za SpaceX

– Sheme, dokumenti, orodja + vdelana programska oprema za neizdano platformo Tiger Lake

– (zelo grozno) vadbeni videoposnetki Kabylake FDK

– Intel Trace Hub + datoteke dekodirnika za različne različice Intel ME

– Referenčna koda silicijevega jezera Elkhart Lake in vzorčna koda platforme

– Nekaj stvari Verilog za različne platforme Xeon, ne vem, kaj točno je.

– Odpravljanje napak BIOS/TXE gradenj za različne platforme

– Bootguard SDK (šifrirana zip)

– Intel Snowridge / Snowfish Process Simulator ADK

– Različne sheme

– Predloge tržnega materiala Intel (InDesign)

Na srečo podatki o zasebnih strankah niso pricurljali na splet, vendar je heker švicarskemu programskemu inženirju povedal, da je to le del večjega odlagališča podatkov, ki kaže, da ima heker dostop do datotek, ki danes niso ušle.

To situacijo preiskujemo. Zdi se, da informacije prihajajo iz Intelovega centra za vire in načrtovanje, ki gosti informacije, ki jih uporabljajo naše stranke, partnerji in druge zunanje osebe, ki so se registrirale za dostop. Menimo, da je posameznik z dostopom prenesel in delil te podatke.

– Intel