Microsoft radí spoločnostiam, aby urýchlene opravili kritické červy pre Windows Server RCE

1 min. čítať

Publikované dňa

Prečítajte si našu informačnú stránku a zistite, ako môžete pomôcť MSPoweruser udržať redakčný tím Čítaj viac

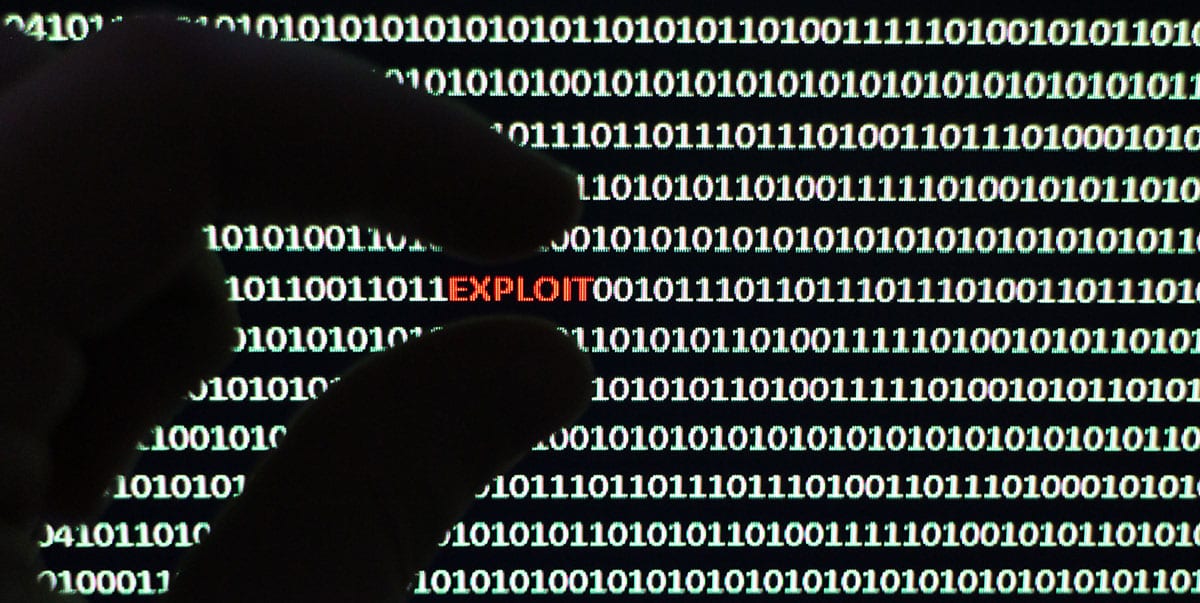

Spoločnosť Microsoft v tichosti vydala opravu vážneho, ľahko zneužiteľného vzdialeného zneužitia kódu pre Windows desktop a Server, vrátane najnovších Windows 11 a Windows Server 2022.

Využitie je v HTTP Protocol Stack (HTTP.sys) a dá sa zneužiť iba odoslaním špeciálne vytvoreného paketu na cieľový server využívajúci HTTP Protocol Stack (http.sys) na spracovanie paketov. Útočníci ani nemusia byť autentifikovaní.

Našťastie ešte nebol zverejnený žiadny dôkaz o koncepčnom kóde pre CVE-2022-21907 a vo voľnej prírode nie je známy žiadny exploit.

K dispozícii je aj zmiernenie.

V systéme Windows Server 2019 a Windows 10 verzie 1809 nie je funkcia HTTP Trailer Support, ktorá obsahuje túto chybu zabezpečenia, predvolene aktívna. Na zavedenie zraniteľného stavu je potrebné nakonfigurovať nasledujúci kľúč databázy Registry:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

Toto zmiernenie sa nevzťahuje na ostatné ovplyvnené verzie.

Napriek tomu Microsoft navrhuje, aby pracovníci IT uprednostňovali opravy postihnutých serverov.

Prečítajte si viac o probléme v spoločnosti Microsoft tu.

via BleepingComputer