Falošné súbory na Github môžu byť malvér – dokonca aj od „Microsoftu“

2 min. čítať

Publikované dňa

Prečítajte si našu informačnú stránku a zistite, ako môžete pomôcť MSPoweruser udržať redakčný tím Čítaj viac

Kľúčové poznámky

- Hackeri využívajú komentáre GitHub na nahrávanie škodlivého softvéru maskovaného ako dôveryhodné súbory.

- Odkazy na stiahnutie sa zdajú byť legitímne, pretože obsahujú meno používateľa, ktorý odovzdal obsah (napr. Microsoft).

- Žiadna aktuálna oprava pre vývojárov, zakázanie komentárov poškodzuje spoluprácu.

Výskumníci v oblasti bezpečnosti identifikovali zraniteľnosť v systéme nahrávania súborov komentárov na GitHub, ktorú útočníci využívajú na šírenie škodlivého softvéru.

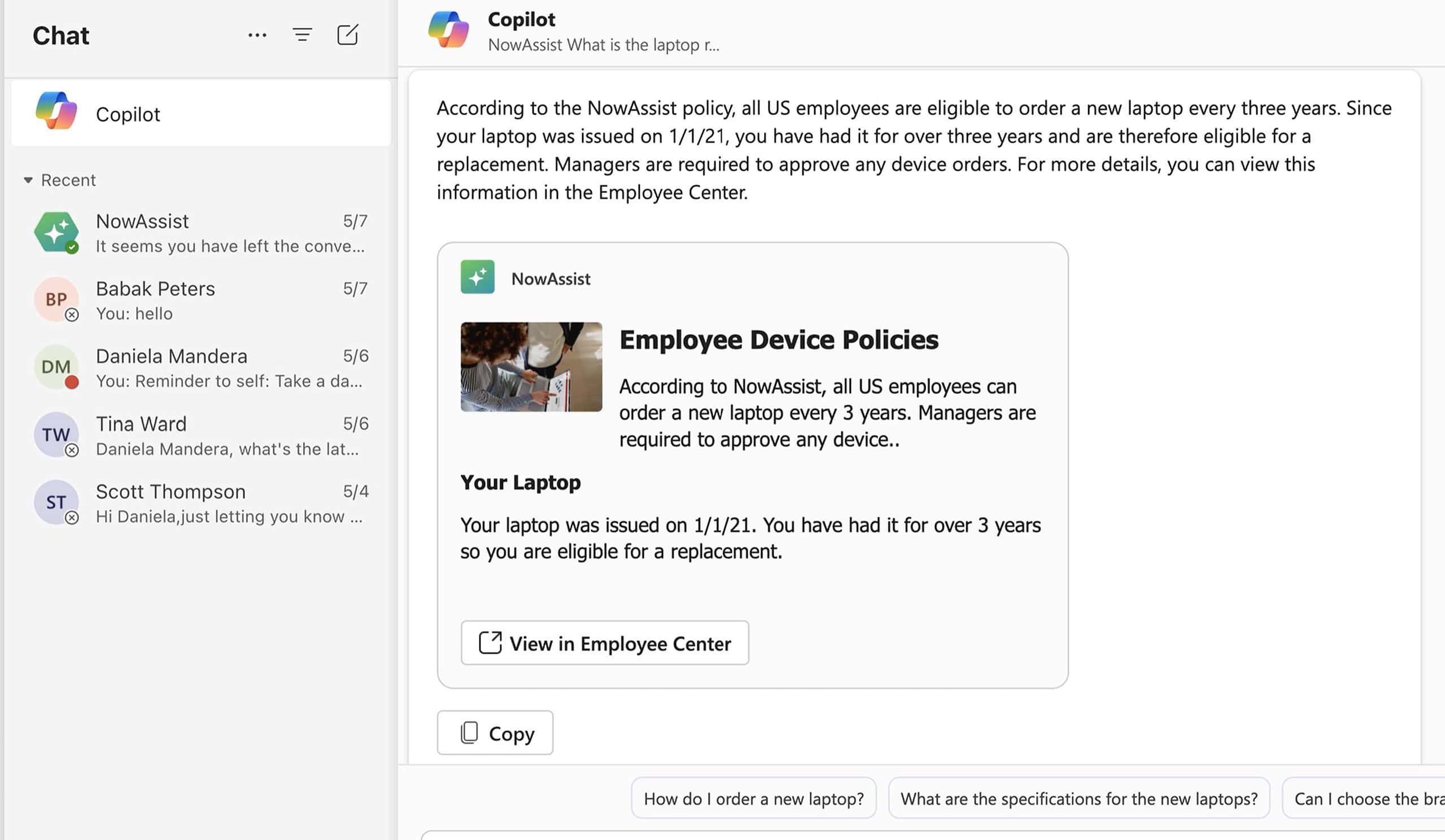

Funguje to takto: Keď používateľ odovzdá súbor do a Komentár na GitHub (aj keď samotný komentár nie je nikdy zverejnený), automaticky sa vygeneruje odkaz na stiahnutie. Tento odkaz obsahuje názov úložiska a jeho vlastníka, čo môže obete oklamať, aby si mysleli, že súbor je legitímny z dôvodu príslušnosti k dôveryhodnému zdroju.

Hackeri by napríklad mohli nahrať malvér do náhodného úložiska a odkaz na stiahnutie môže vyzerať, že pochádza od známeho vývojára alebo spoločnosti, ako je Microsoft.

Adresy URL inštalátorov malvéru naznačujú, že patria spoločnosti Microsoft, ale v zdrojovom kóde projektu sa na ne nenachádza žiadny odkaz.

https://github[.]com/microsoft/vcpkg/files/14125503/Cheat.Lab.2.7.2.zip

https://github[.]com/microsoft/STL/files/14432565/Cheater.Pro.1.6.0.zip

Táto zraniteľnosť nevyžaduje žiadne technické znalosti; stačí nahrať škodlivý súbor do komentára.

Napríklad aktér hrozby by mohol nahrať spustiteľný malvér do repozitára inštalátora ovládačov NVIDIA, ktorý predstiera, že ide o nový ovládač opravujúci problémy v populárnej hre. Alebo by aktér hrozby mohol nahrať súbor v komentári do zdrojového kódu Google Chromium a predstierať, že ide o novú testovaciu verziu webového prehliadača.

Zdá sa, že tieto adresy URL patria do archívov spoločnosti, vďaka čomu sú oveľa dôveryhodnejšie.

Žiaľ, vývojári momentálne nemajú žiadny spôsob, ako zabrániť tomuto zneužitiu, okrem úplného zakázania komentárov, čo bráni spolupráci na projekte.

Zatiaľ čo GitHub odstránil niektoré malvérové kampane identifikované v prehľadoch, základná zraniteľnosť zostáva neopravená a nie je jasné, či alebo kedy bude implementovaná oprava.

viac tu.